Absicherung von Identitäten: Microsoft Authenticator Passkey in Entra

Letzte Aktualisierung am 21. März 2026

Ein gerätegebundener Passkey (device bound) ist eine FIDO2 basierte, phishing resistente Anmeldeinformation, bei der das Gerät den privaten Schlüssel erzeugt und geschützt speichert. Microsoft Entra unterstützt die Verwendung eines Microsoft Authenticator Passkeys. Bei der Anmeldung überträgt das System kein Passwort. Stattdessen beantwortet der Authenticator eine kryptografische Challenge. Der private Schlüssel verlässt das Gerät dabei nicht.

Vorteile von gerätegebundenen Passkeys:

- Phishing resistent: Der Anmeldevorgang ist gegen klassische Phishing Angriffe geschützt

- Gerätegebunden: Der private Schlüssel wird nur auf dem registrierten Gerät gespeichert und verlässt dieses nicht

- Keine Passwörter mehr: Mit Passkeys müssen Benutzer bei der Anmeldung keine komplexen Passwörter mehr eingeben

- Kosteneffizient: Native Unterstützung im Microsoft Authenticator für Microsoft Entra vorhanden

Dieser Artikel zeigt die notwendigen Konfigurationsschritte in Microsoft Entra, um einen Microsoft Authenticator Passkey zu aktivieren, durch Benutzer zu registrieren und für die Anmeldung zu verwenden.

Voraussetzungen und Lizenzierung

Lizenzen

Für die Verwendung des Microsoft Authenticator gerätegebundenen Passkeys ist keine kostenpflichtige Lizenz erforderlich. Eine Lizenz ab Microsoft Entra ID Free ist ausreichend. Diese Lizenz ist Bestandteil jedes Microsoft Tenants.

Benutzerkonto

Das Benutzerkonto, das den Passkey einrichtet, muss für die Multi-Faktor-Authentifizierung konfiguriert sein.

Geräte

- iOS 17 und neuere Versionen

mit neuester Version von Microsoft Authenticator

Falls Microsoft Authenticator nicht der primär genutzte Passwort Manager auf dem Gerät ist, empfiehlt sich iOS 18. Dieses Betriebssystem ermöglicht die gleichzeitige Verwendung mehrerer Passwort Manager. - Android 14 und neuere Versionen

mit neuester Version von Microsoft Authenticator

Rollen

Für das Aktivieren der Authentifizierungsmethode Passkey (FIDO2) ist nach dem Prinzip der geringsten Berechtigungen folgende Rolle geeignet:

| Rolle | Berechtigung |

| Authentifizierungsrichtlinienadministrator | Konfiguration von Authentifizierungsmethodenrichtlinien |

Authentifizierungsmethode Passkey (FIDO2) aktivieren

Die Konfiguration der Authentifizierungsmethode Passkey (FIDO2) für Microsoft Authenticator erfolgt im Microsoft Entra Admin Center.

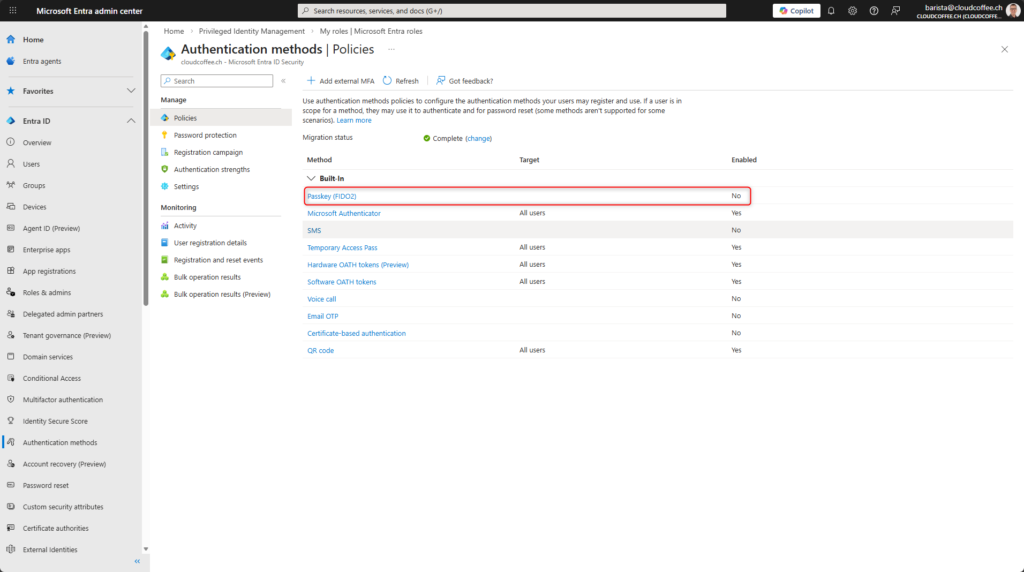

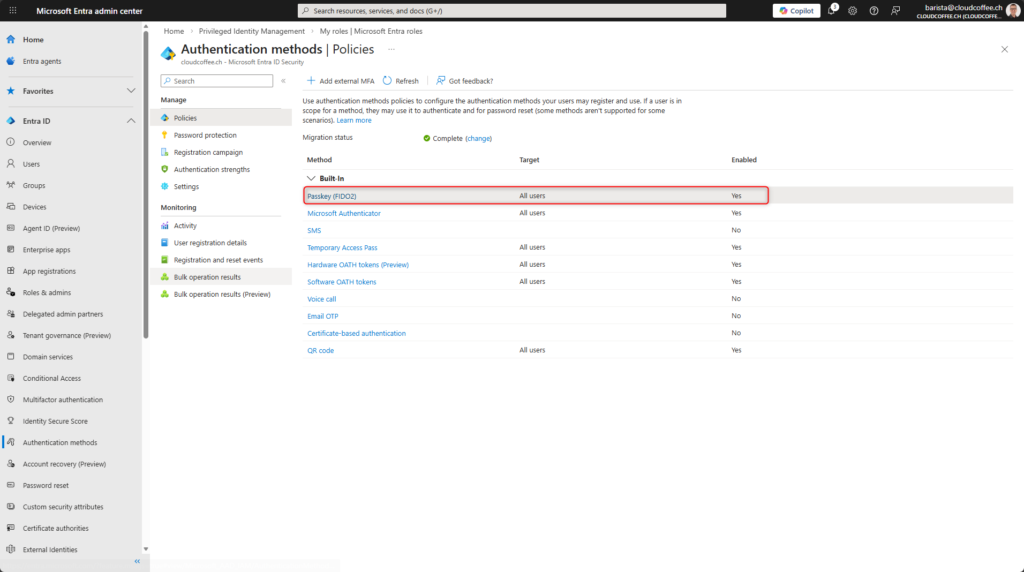

Nach der Anmeldung im Microsoft Entra Admin Center (https://entra.microsoft.com/) zu Entra ID > Authentifizierungsmethoden > Richtlinien navigieren und die Methode Hauptschlüssel (FIDO2) auswählen.

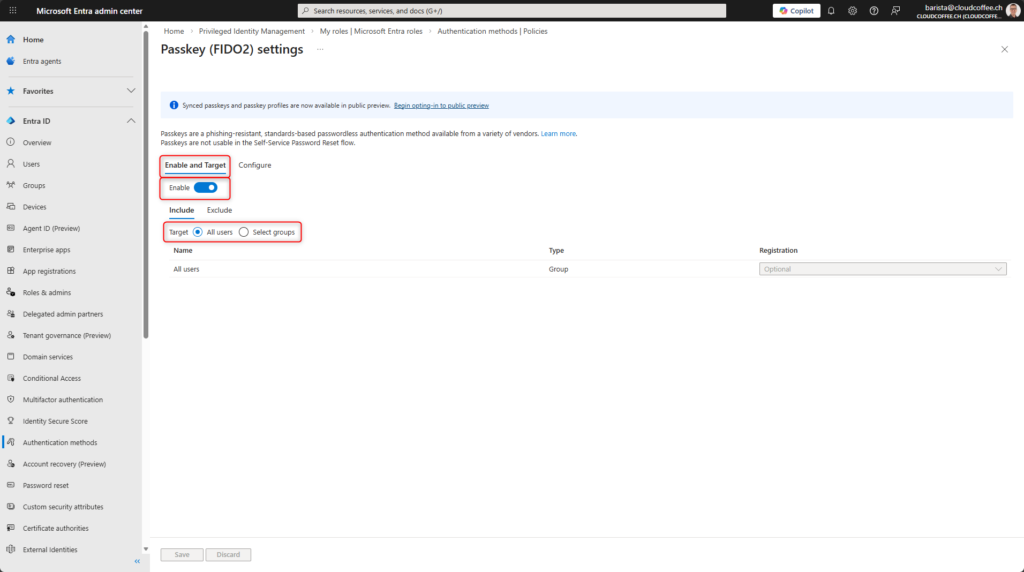

Im Register Aktivieren und Ziel den Toggle Aktivieren einschalten und Alle Benutzer auswählen.

Alternativ können gezielt einzelne Gruppen zugewiesen werden.

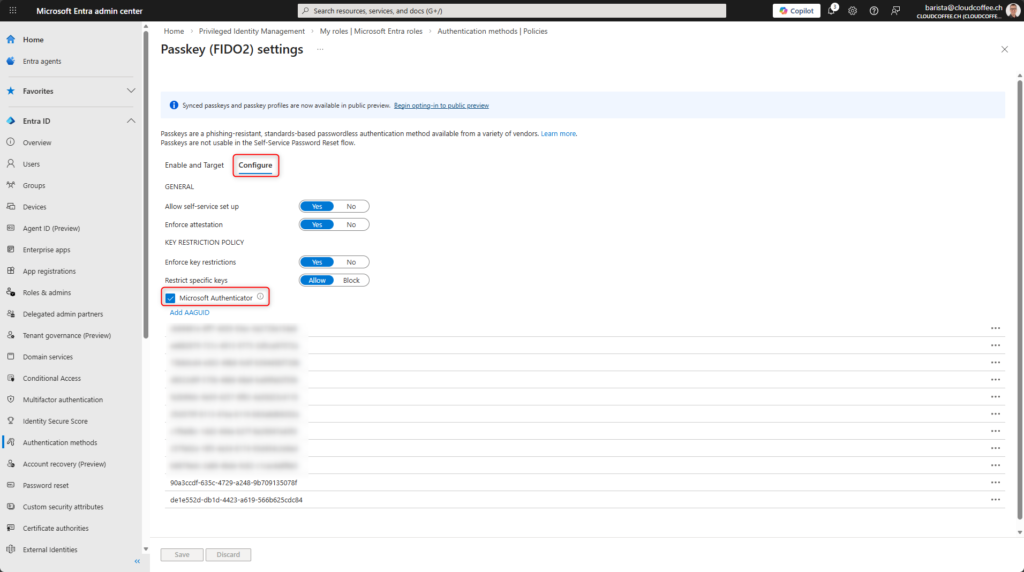

Im Register Konfigurieren können die folgenden Optionen konfiguriert werden:

Self-Service-Setup zulassen

Erlaubt Benutzern, Passkeys selbst zu registrieren.

Nachweis erzwingen

Erzwingt, dass bei der Registrierung eines Passkeys eine gültige Attestation des Authenticators vorliegen muss, sodass Microsoft Entra Hersteller und Gerätetyp eindeutig überprüfen kann. Dadurch lassen sich Key Restriction Policies und erlaubte AAGUID Listen durchsetzen, was insbesondere in Enterprise und High Security Szenarien erforderlich ist.

Schlüsseleinschränkungen erzwingen

Erzwingt die Anwendung der konfigurierten Key Restriction Richtlinie. Ohne aktivierte Key Restrictions akzeptiert Microsoft Entra alle kompatiblen FIDO2 und Passkey Authenticator unabhängig vom Hersteller. Eine Übersicht über gängige AAGUIDs stellt Clayton Tyger mit dem Entra Compatible Attestation FIDO Key Explorer zur Verfügung.

Bestimmte Schlüssel einschränken

Legt fest, ob die konfigurierte Liste von AAGUID Einträgen als Allow Liste oder Block Liste verwendet wird. In der Einstellung Allow sind nur die aufgeführten Authenticator zulässig, während bei Block alle Geräte erlaubt sind ausser den explizit gesperrten.

Die Option Microsoft Authenticator hinterlegt die folgenden AAGUID Einträge für Microsoft Authenticator Passkeys:

Authenticator für iOS: 90a3ccdf-635c-4729-a248-9b709135078f

Authenticator für Android: de1e552d-db1d-4423-a619-566b625cdc84

Auf Speichern klicken.

Anschliessend können Benutzer gerätegebundene Passkeys im Microsoft Authenticator registrieren.

Microsoft Authenticator Passkey in Microsoft Entra registrieren

Die Registrierung eines Microsoft Authenticator Passkeys erfolgt durch den Benutzer.

Diese Anleitung zeigt die Einrichtung eines Microsoft Authenticator gerätegebundenen Passkeys auf einem Apple iPhone. Das Vorgehen auf Android ist vergleichbar.

Apple iPhone vorbereiten

Microsoft Authenticator in der neuesten Version auf Apple iOS 17 oder neuer installieren. Für die gleichzeitige Verwendung mehrerer Passwort Manager ist iOS 18 erforderlich.

Auf einem Apple iPhone mit iOS 18 müssen unter Einstellungen > Allgemein > Autom. ausfüllen & Passwörter die folgenden Optionen konfiguriert werden:

- Passwörter und Passkeys automatisch ausfüllen aktivieren

- Quelle: Authenticator

Nachdem das Apple iPhone vorbereitet ist, kann der Microsoft Authenticator Passkey eingerichtet werden.

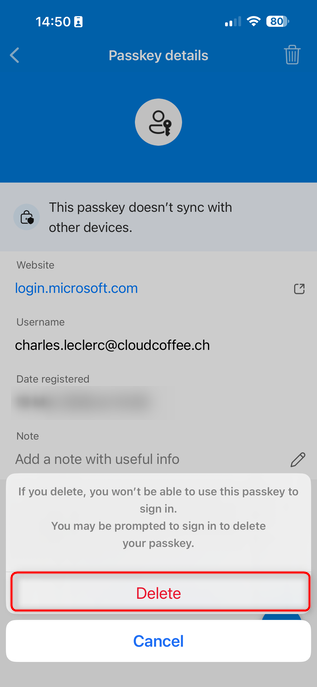

Passkey für Apple iPhone einrichten

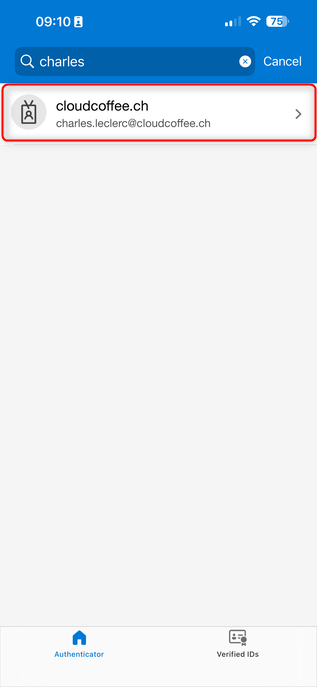

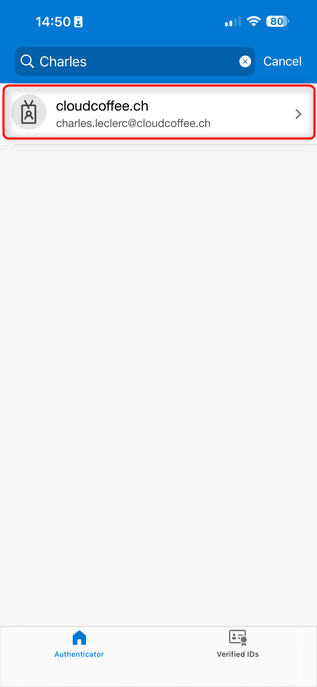

Microsoft Authenticator öffnen und das entsprechende Konto auswählen

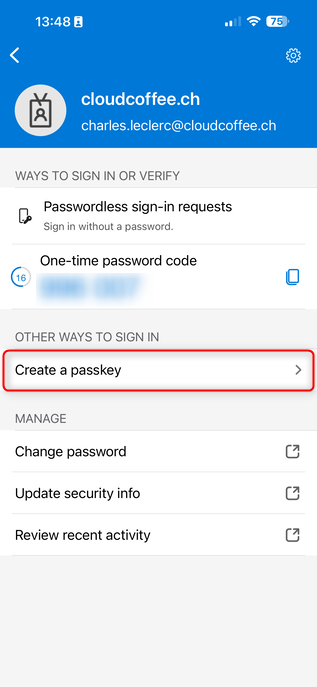

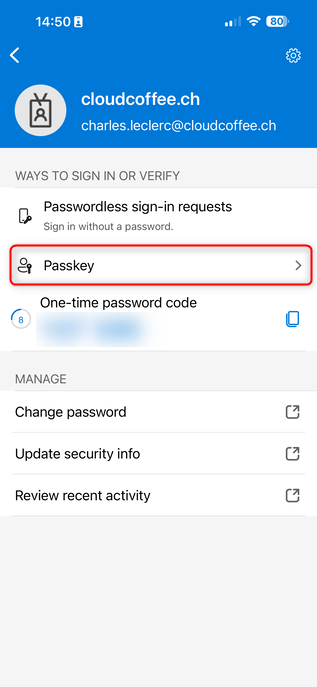

Passkey erstellen auswählen

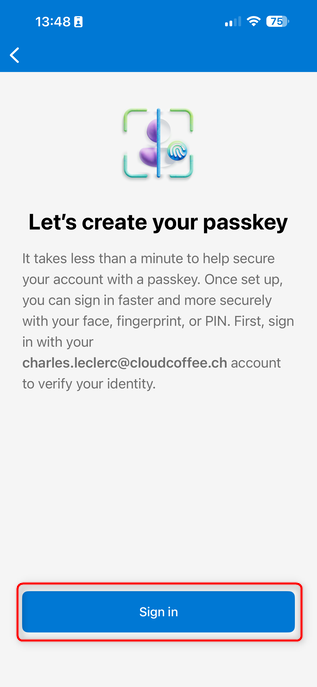

Anmelden auswählen

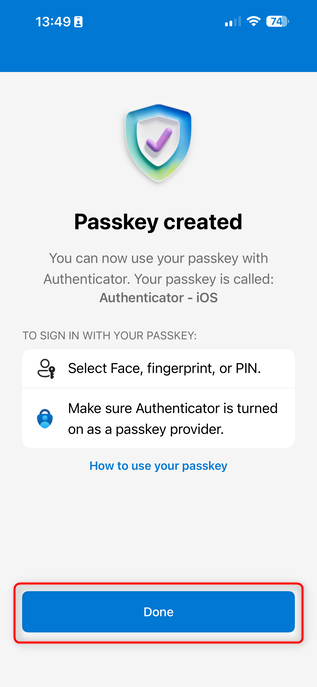

Anmeldung durchführen und nach einem kurzen Moment ist der gerätegebundene Passkey erstellt.

Anmeldung mit Microsoft Authenticator Passkey ausführen

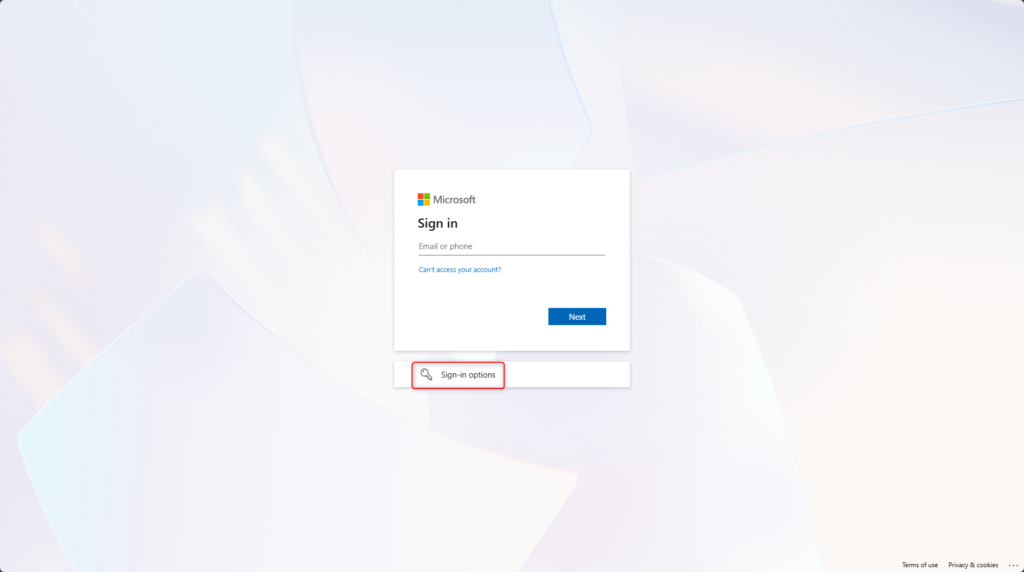

Im Anmeldefenster für Dienste von Microsoft Azure, Microsoft 365 oder Enterprise Applikationen mit Microsoft Entra ID Authentifizierung die Option Anmeldeoptionen auswählen.

Zum Beispiel https://aka.ms/mysecurityinfo

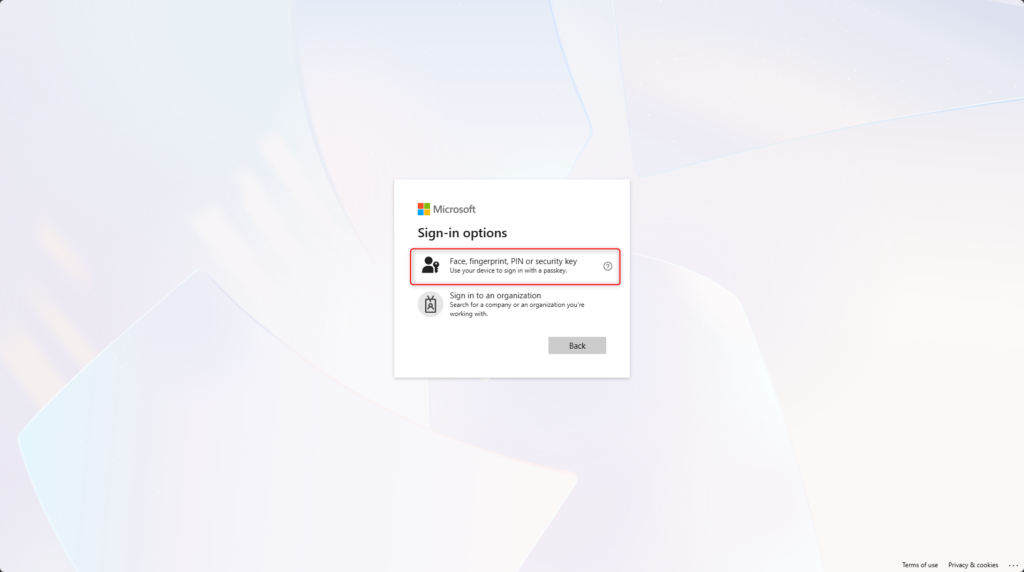

Anmeldeoption Gesichtserkennung, Fingerabdruck, PIN oder Sicherheitsschlüssel auswählen.

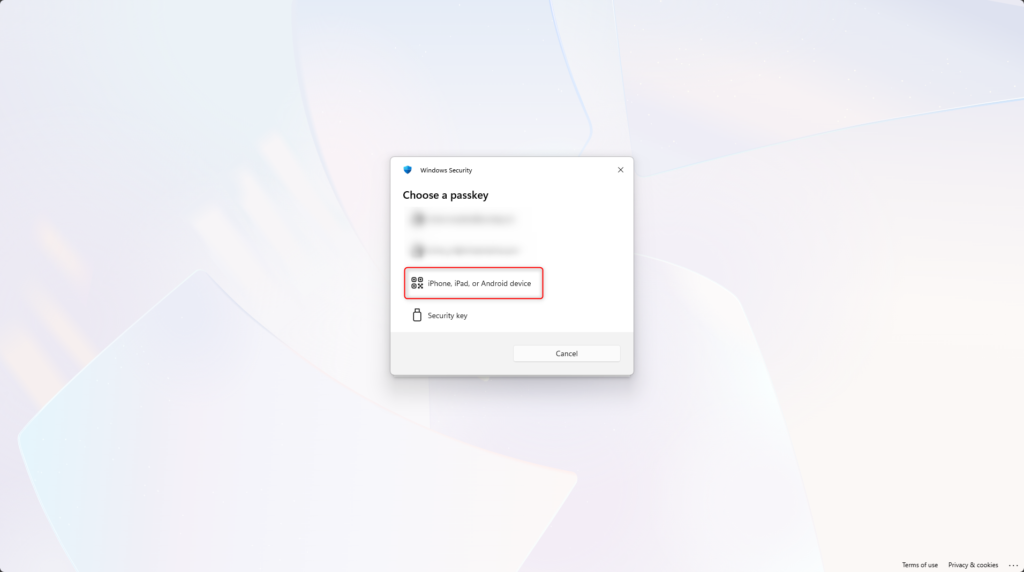

iPhone, iPad oder Android Gerät auswählen

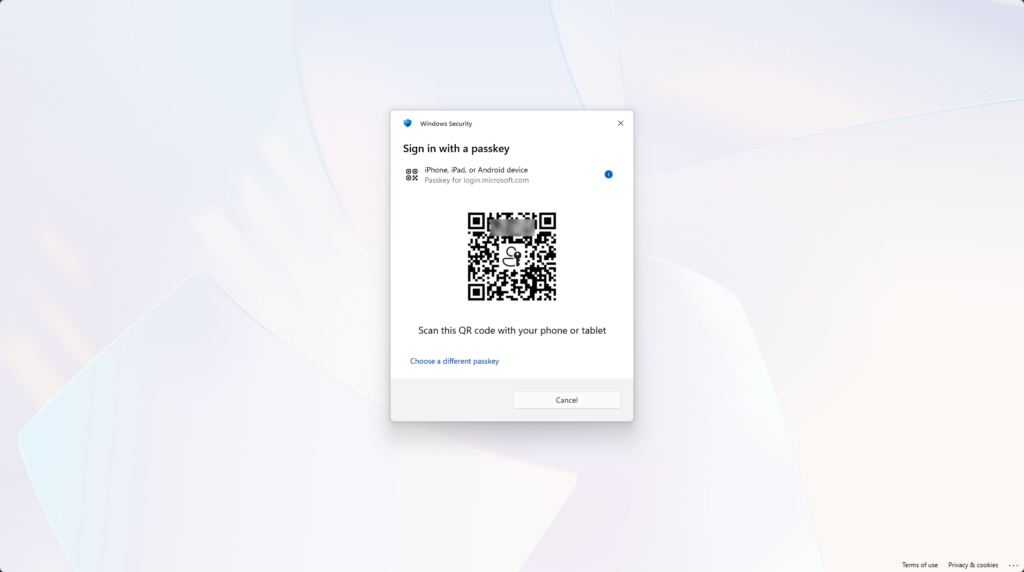

QR Code mit der iPhone Kamera scannen.

Anmeldung auf dem Mobile mit Weiter bestätigen.

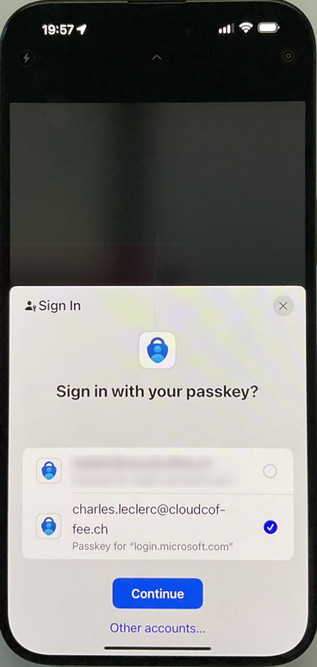

Wenn mehrere Passkeys im Microsoft Authenticator gespeichert sind, kann das Benutzerkonto ausgewählt werden.

Die Anmeldung mit dem Microsoft Authenticator gerätegebundenen Passkey bei https://aka.ms/mysecurityinfo wurde erfolgreich durchgeführt.

Passkey löschen

Ein Microsoft Authenticator Passkey lässt sich entweder direkt auf dem registrierten Gerät oder über die persönlichen Sicherheitsinformationen entfernen. Nachfolgend werden beide Varianten gezeigt.

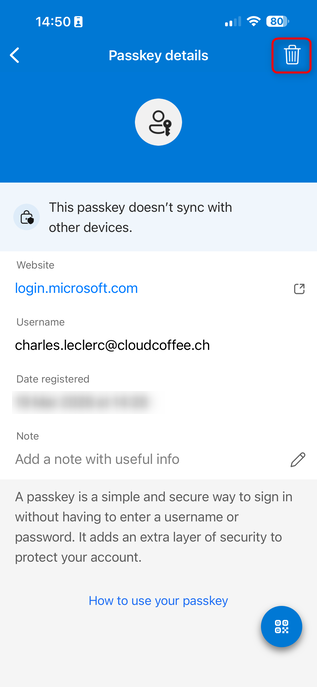

Passkey löschen mit Zugriff auf Gerät

Microsoft Authenticator öffnen und das Konto auswählen, dessen Passkey gelöscht werden soll.

Hauptschlüssel auswählen

Papierkorb Symbol anklicken

Löschen auswählen und die Benutzeranmeldung durchführen.

Der gerätegebundene Passkey wurde gelöscht.

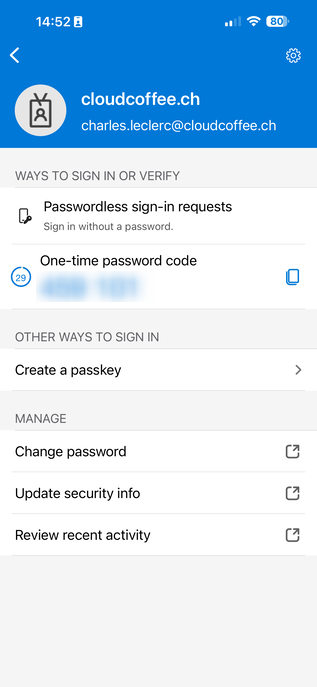

Passkey löschen ohne Zugriff auf das Gerät

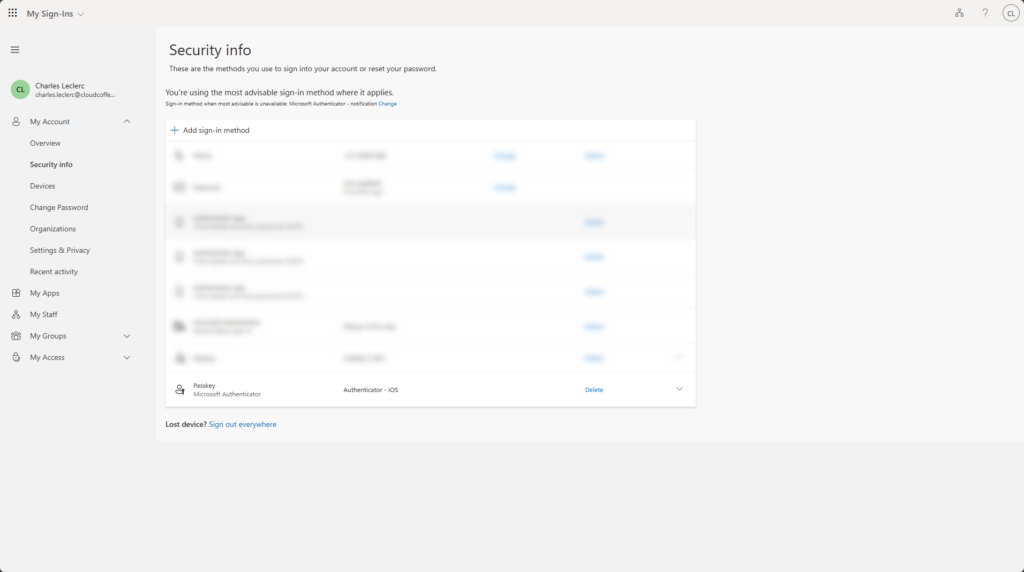

Wenn das Gerät mit dem Microsoft Authenticator gerätegebundenen Passkey nicht mehr verfügbar ist, kann der Passkey in den persönlichen Sicherheitsinformationen entfernt werden.

Anmelden an https://aka.ms/mysecurityinfo > Sicherheitsinformationen > Passkey > Löschen

Fazit

Mit gerätegebundenen Passkeys im Microsoft Authenticator lässt sich in Microsoft Entra eine phishing resistente und kennwortlose Anmeldung umsetzen. Der private Schlüssel bleibt dabei auf dem Gerät gespeichert. Da keine zusätzliche Hardware wie FIDO2 Sicherheitsschlüssel erforderlich ist, stellt der Microsoft Authenticator eine kostengünstige Möglichkeit dar, eine sichere passwortlose Benutzeranmeldung einzuführen.