Sichere Notfallzugriffe: Erstellen und Verwalten von Microsoft Entra Notfallzugriffskonten mit YubiKey (FIDO2)

Letzte Aktualisierung am 1. August 2024

Ein Microsoft Entra Notfallzugriffskonto, auch bekannt als “Break Glass Account”, ist ein spezielles Konto, das für den Zugriff auf Azure-Ressourcen in Notfallsituationen eingerichtet wird. Dieses Konto hat in der Regel höhere Berechtigungen und wird nur dann verwendet, wenn herkömmliche Zugangswege nicht verfügbar sind. Dies kann zum Beispiel ein Dienstausfall sein, sodass keine mehrstufige Authentifizierung über ein Mobiltelefon durchgeführt werden kann. Die Verwendung der Notfallkonten ist streng kontrolliert, überwacht und eingeschränkt.

Die Sicherung eines Notfallzugriffskontos mit einem FIDO2 Sicherheitsschlüssel wie YubiKey, welcher anstelle eines Passwortes die Authentifizierung übernimmt, bietet mehrere Vorteile:

- Ein FIDO2 Sicherheitsschlüssel ist ein physisches Gerät, das nicht einfach kopiert werden kann

- FIDO2 Schlüssel sind so konzipiert, dass sie nicht für Phishing-Angriffe anfällig sind. Selbst wenn ein Angreifer die Anmeldedaten abfängt, kann er ohne den physischen Schlüssel nicht auf das Konto zugreifen.

- FIDO2 Schlüssel sind einfach zu verwenden. Sie müssen nur in den USB-Port eines Computers eingesteckt und bei der Anmeldung betätigt werden. Es ist keine zusätzliche Software oder Treiber erforderlich.

- FIDO2 Schlüssel sind mit vielen Plattformen und Diensten kompatibel, einschließlich Microsoft Azure. Dies macht sie zu einer vielseitigen Lösung für die Sicherung von Konten.

In diesem Beitrag erfährst Du, wie Du mit Microsoft Entra Notfallkonten und YubiKey (FIDO2) den Zugriff auf Azure jederzeit sicherstellst und gleichzeitig Risiken minimieren kannst.

Voraussetzungen und Lizenzierung

Lizenzen

Um Konten für den Notfallzugriff einzurichten, sind keine bezahlten Lizenzen notwendig. Eine Lizenz ab Microsoft Entra ID Free reicht aus. Diese Lizenz ist Bestandteil jedes Microsoft Tenants.

Anmeldeprotokolle müssen an einen Log Analytics workspace gesendet werden, um die Anmeldungen von Notfallkonten zu überwachen. Dieses Feature benötigt die Lizenz Microsoft Entra ID P1 oder höher.

YubiKey FIDO2 Sicherheitsschlüssel

Ein YubiKey Sicherheitsschlüssel mit FIDO2 Support von Yubico.

Um den richtigen YubiKey für sich zu finden, hilft die Webseite von Yubico weiter:

Welcher YubiKey ist der richtige für mich?

YubiKey Sicherheitsschlüssel direkt bei Yubico bestellen:

Buy YubiKeys at Yubico.com | Shop hardware authentication security keys

Vorbereitungen

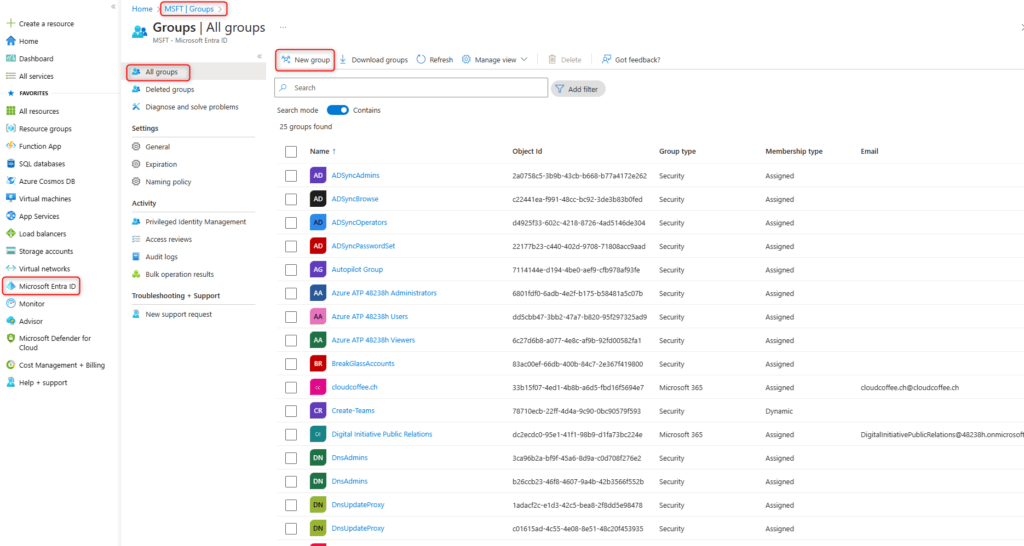

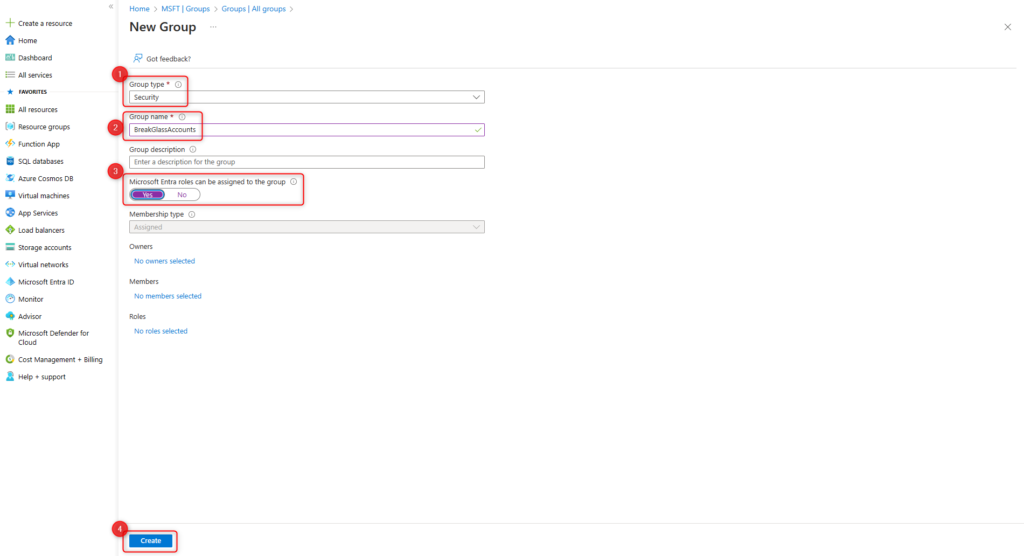

Microsoft Entra Gruppe erstellen

Die Sicherheitsgruppe in Microsoft Entra ID wird angelegt, um die Verwaltung der Notfallkonten (Break Glass Accounts) zu erleichtern.

Microsoft Entra ID > Groups > New Group

Sicherheitsgruppe für Notfallkonten erstellen:

- Gruppentyp Security auswählen

- Gruppenname BreakGlassAccounts eingeben

- Zuweisung von Microsoft Entra Rollen für diese Sicherheitsgruppe erlauben

- Sicherheitsgruppe mit Create erstellen

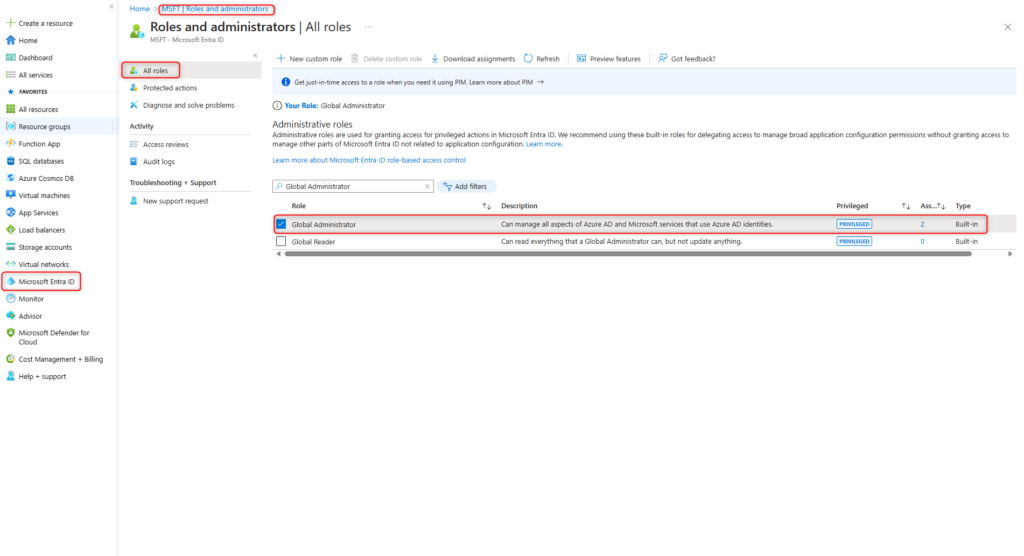

Microsoft Entra Rolle zuweisen

Mit der Microsoft Entra Gruppe BreakGlassAccounts wird die Rolle Global Administrator den Notfallkonten hinzugefügt.

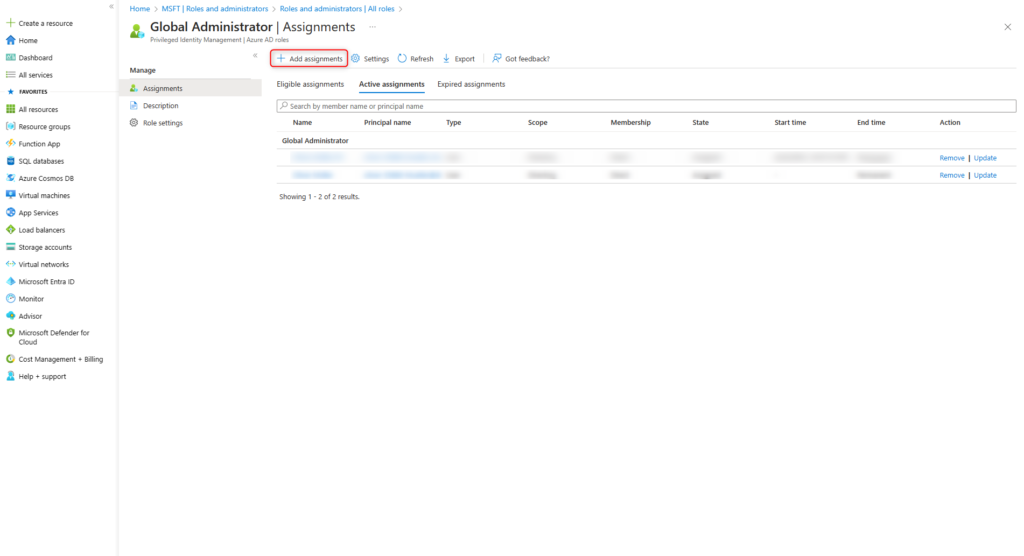

Microsoft Entra ID > Roles and administrators > Global Administrator

Add assignment auswählen

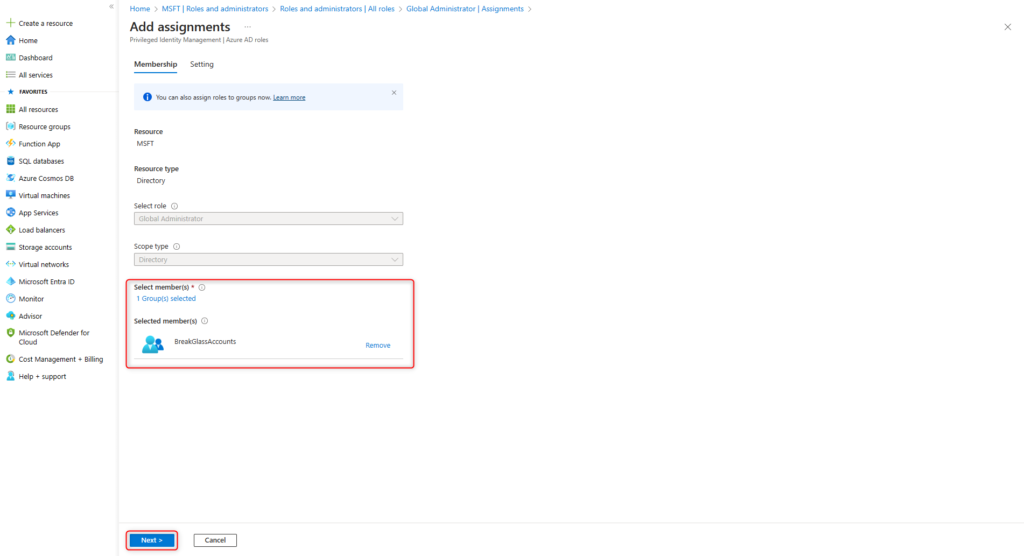

Microsoft Entra Gruppe BreakGlassAccounts auswählen und Next klicken

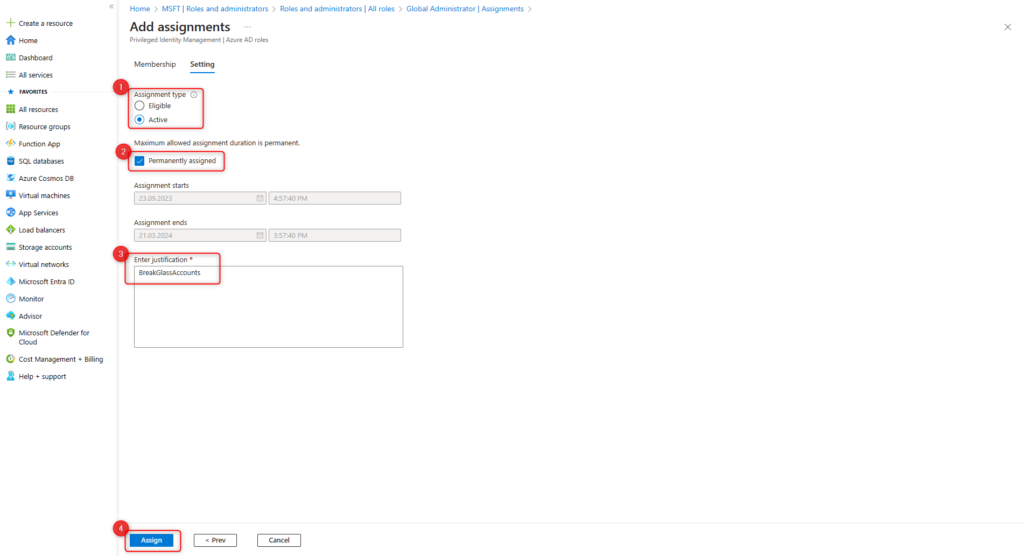

- Zuweisungstyp Active auswählen

- Permanent berechtigt auswählen (Permanently assigned)

- Begründung eingeben (BreakGlassAccounts)

- Assign klicken

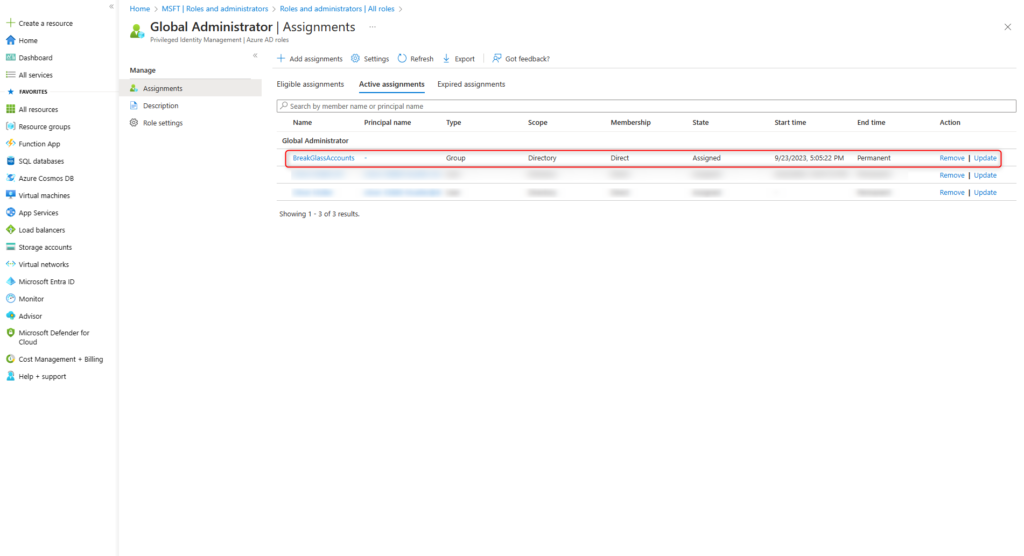

Die Microsoft Entra Gruppe BreakGlassAccounts ist nach kurzer Zeit der Microsoft Entra Rolle Global Administrator hinzugefügt.

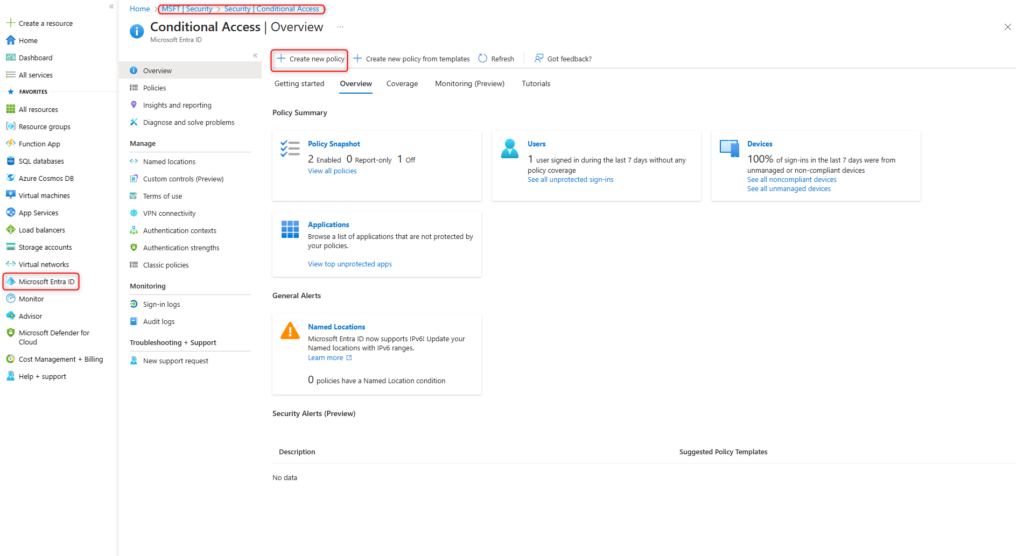

Bedingter Microsoft Entra Zugriff erstellen

Der bedingte Microsoft Entra Zugriff (Microsoft Entra Conditional Access) stellt sicher, dass die Notfallkonten nur mit phishingresistenten Multi-Faktor-Authentifizierungsmethoden, z.B. YubiKey (FIDO2), anmelden können.

Microsoft Entra ID > Security > Conditional Access > Create new policy

Dieser bedingte Zugriff wird für alle Notfallkonten in der Sicherheitgruppe BreakGlassAccounts zugewiesen.

Die Anwendung des bedingten Zugriffs erfolgt auf alle Cloud Applikationen.

Bei der Zugriffskontrolle ist es wichtig, die Authentifizierungsstärke auf Phishing-resistant MFA zu beschränken.

In der Sitzungskontrolle die Anmeldehäufigkeit (1) auf Every time und beständige Browsersitzung (2) mit Never persistent deaktivieren.

Der bedingte Zugriff mit On und Save aktivieren.

Wenn bereits weitere bedingte Zugriffe konfiguriert sind, muss die Sicherheitsgruppe BreakGlassAccounts bei jeder einzelnen Richtlinie ausgeschlossen werden.

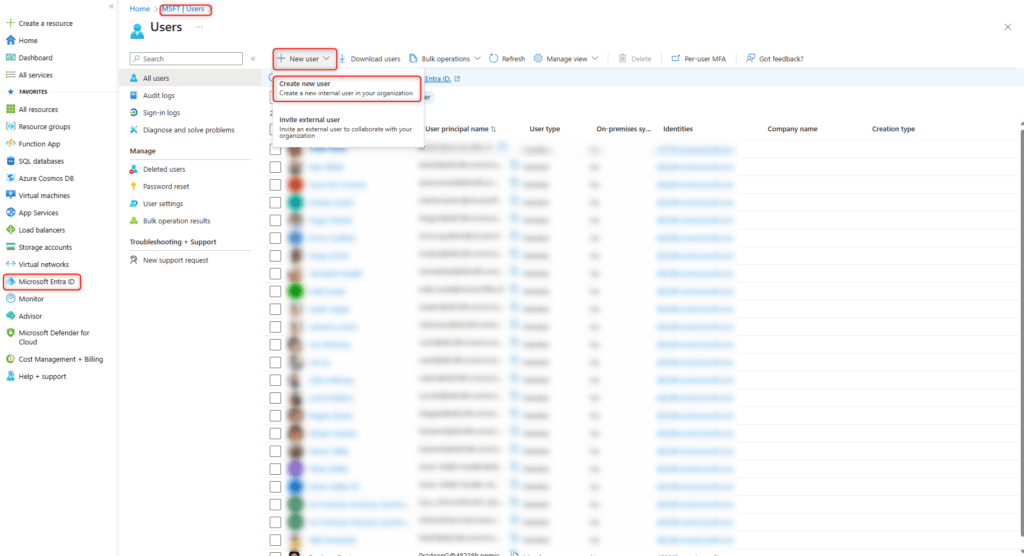

Microsoft Entra ID Notfallkonto erstellen

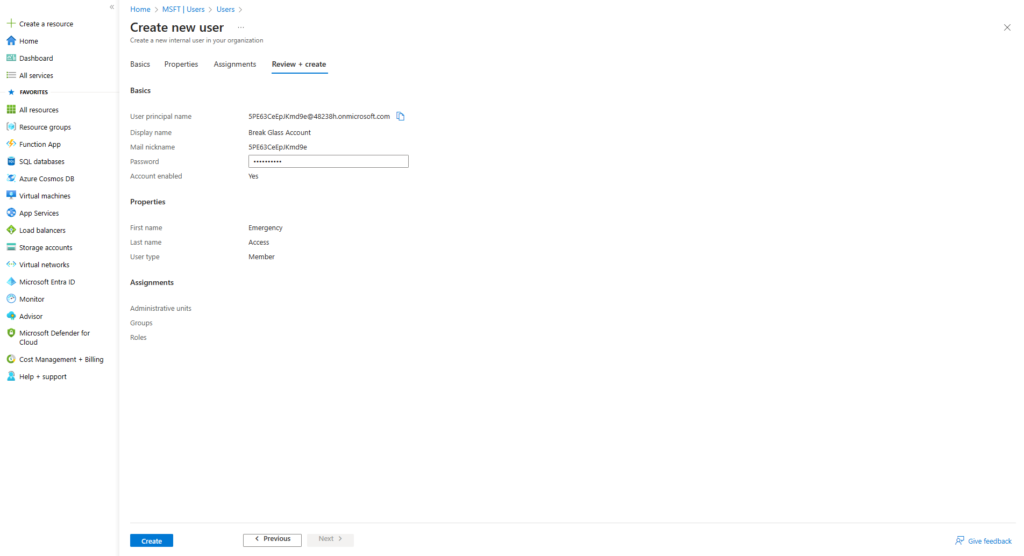

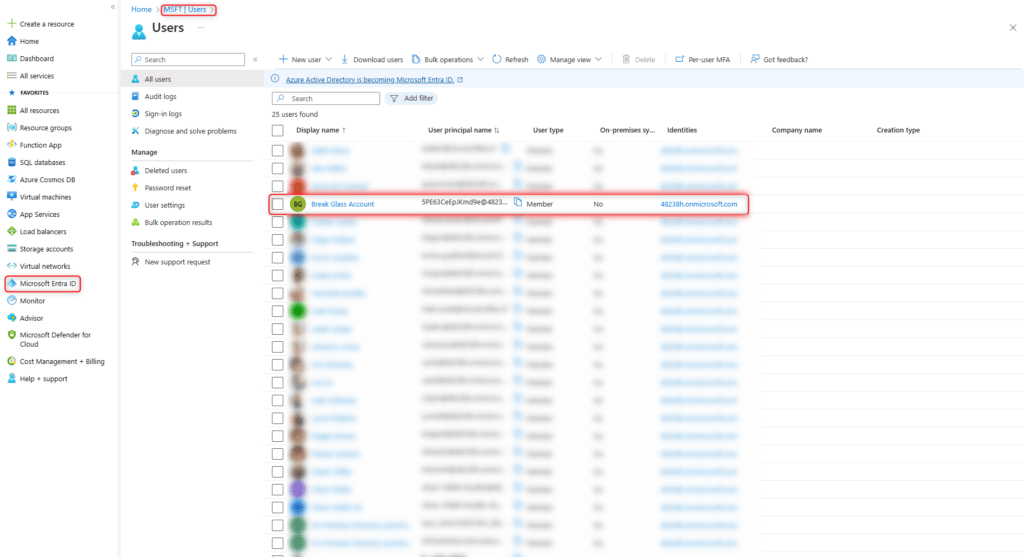

Anmeldung am Azure Portal (https://portal.azure.com) durchführen und einen neuen Benutzer unter Microsoft Entra ID > Users > New user > Create new user erstellen.

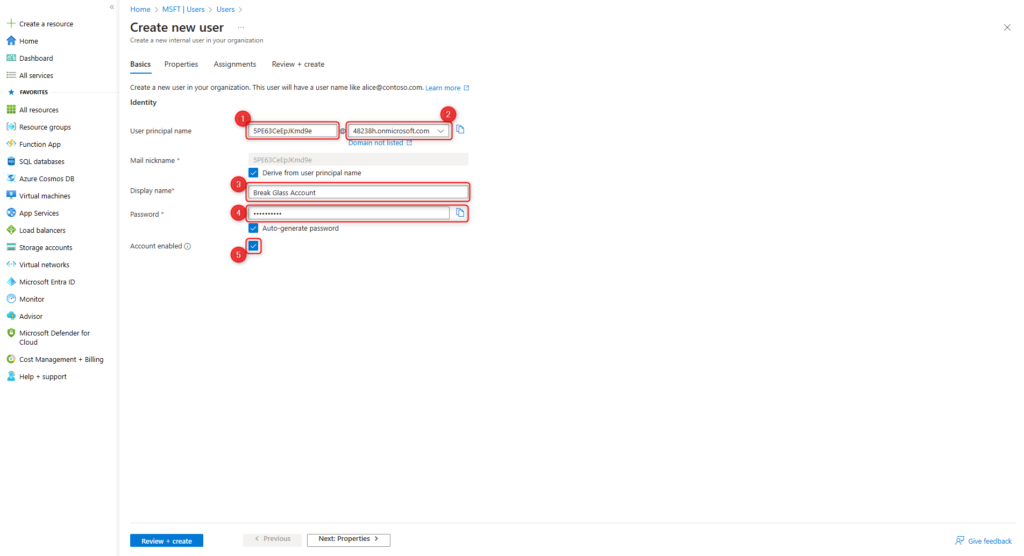

- Benutzerprinzipalname eingeben

Bewährt ist, dass mit dem Benutzernamen keine Rückschlüsse auf die Verwendung ersichtlich ist. Ein generischer Benutzername eignet sich hier am besten und kann mit dem Benutzernamen Generator von LastPass erstellt werden: https://www.lastpass.com/de/features/username-generator - Domäne auswählen

Bewährt ist, für Microsoft Entra ID Notfallkonten die Domäne onmicrosoft.com zu verwenden. So ist sichergestellt, dass bei Problemen mit benutzerdefinierten Domänen weiterhin auf den Microsoft Tenant zugegriffen werden kann. - Anzeigename eingeben

- Passwort zwischenspeichern

Das Kennwort muss später bei der ersten Anmeldung geändert werden. - Konto aktivieren

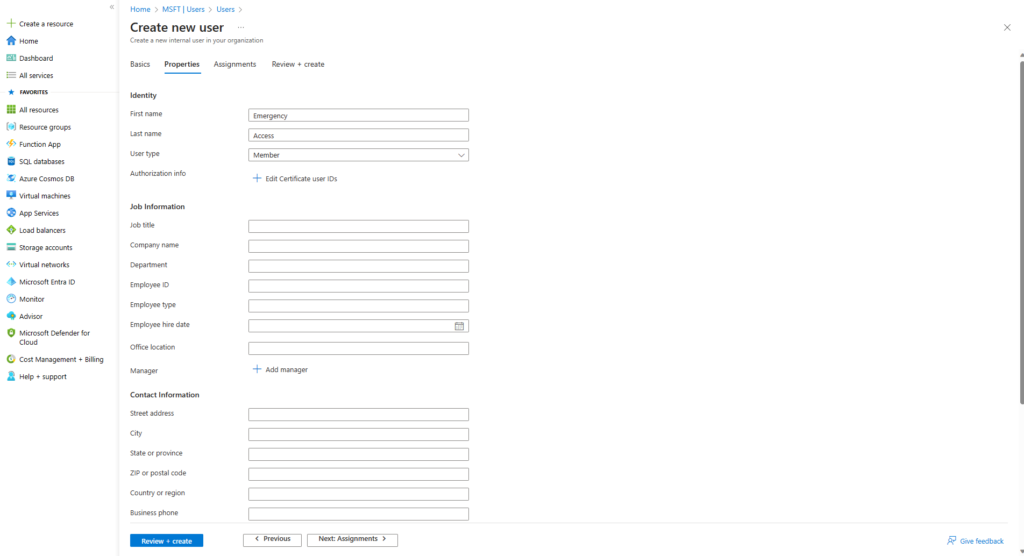

Eigenschaften des Benutzerkontos nach eigenen Richtlinien ausfüllen.

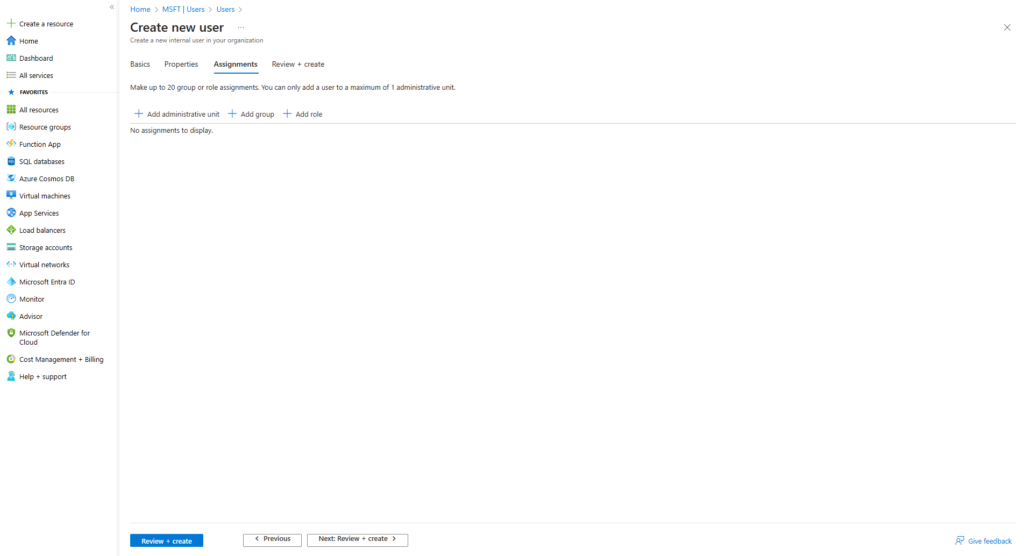

Benutzerkonto zu keiner Microsoft Entra Gruppe oder Microsoft Entra Rolle hinzufügen. Notfallkonten benötigen eine phishingresistente Multi-Faktor-Authentifizierungsmethode (z.B. YubiKey FIDO2). Diese wird erst nach dem Einrichten des Notfallkontos eingerichtet.

Angaben zum Benutzerkonto überprüfen und mit Create bestätigen.

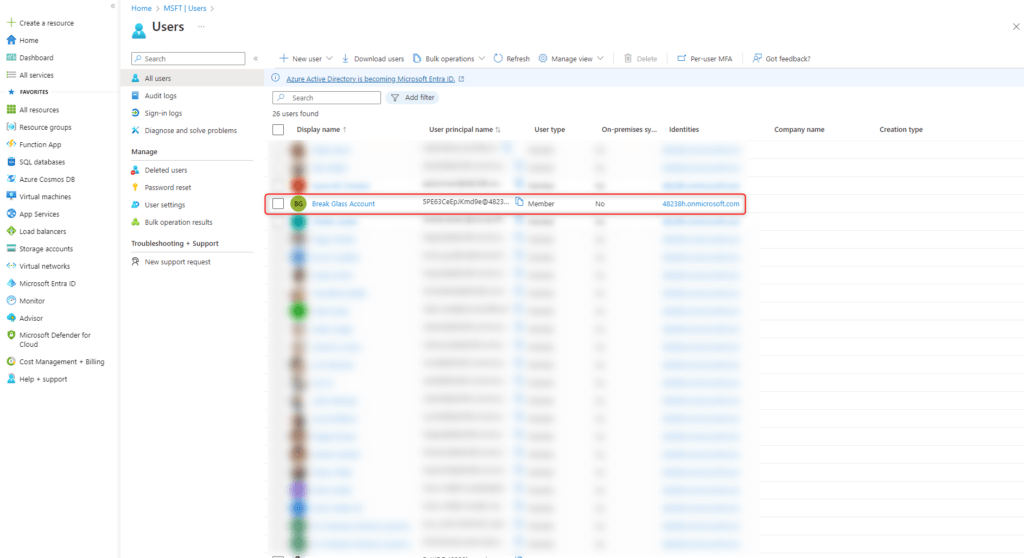

Das Notfallkonto ist nun erstellt.

YubiKey (FIDO2) registrieren

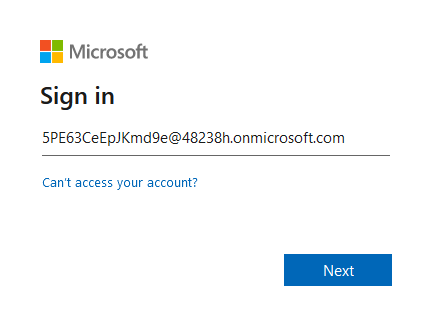

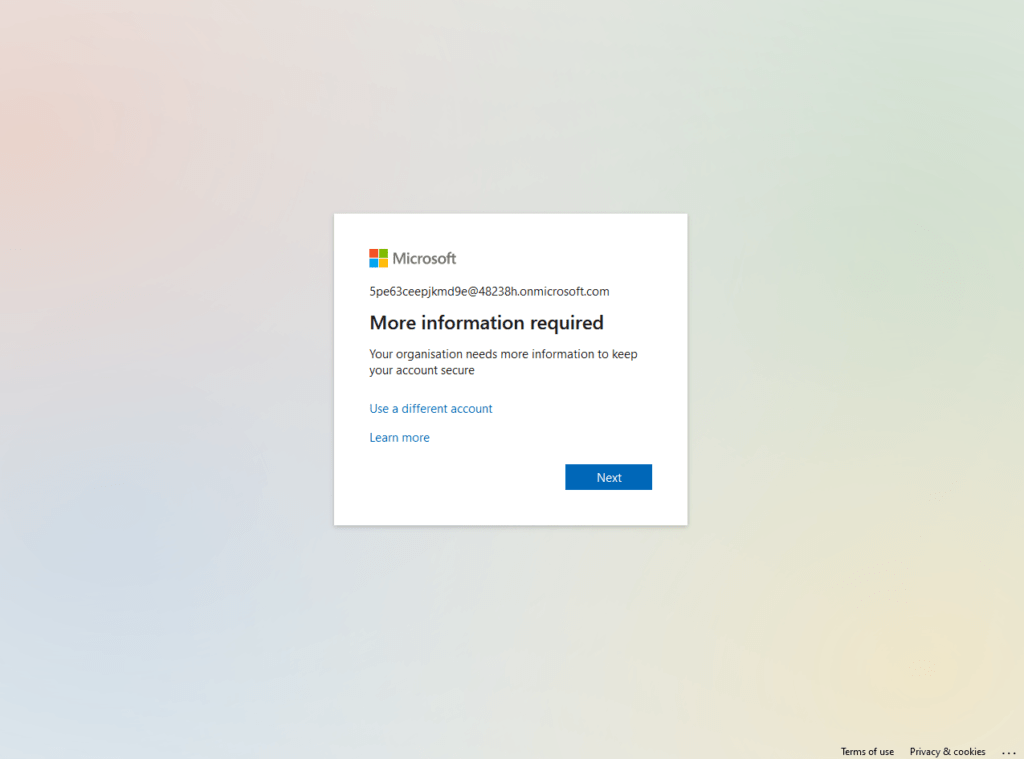

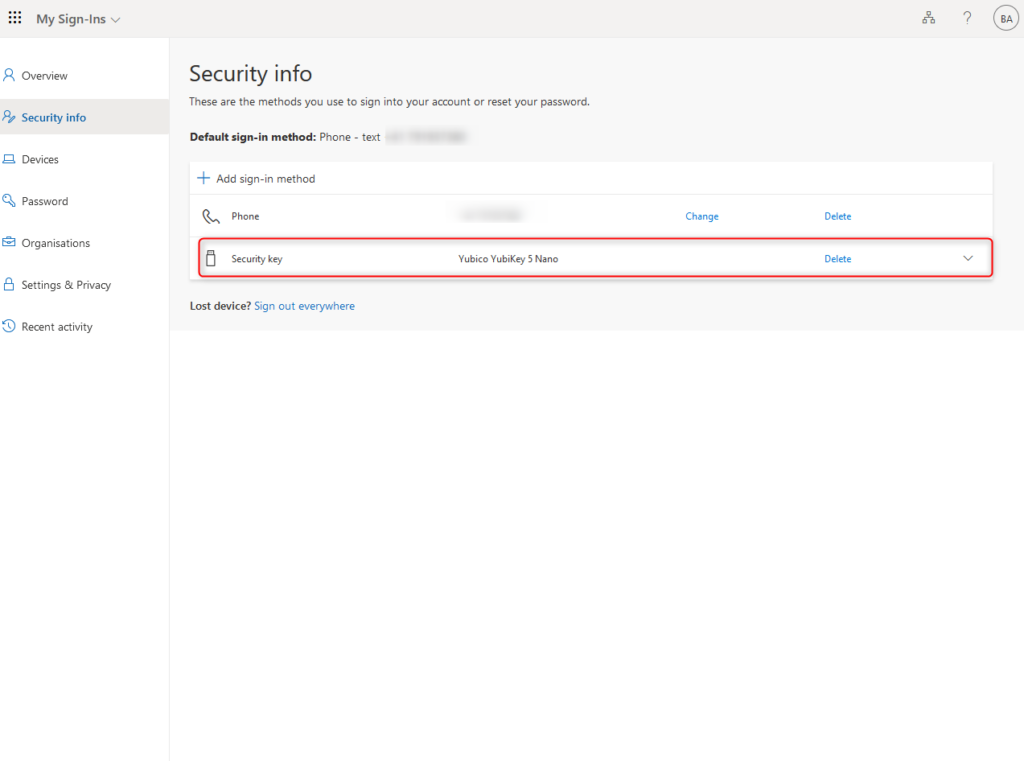

Anmeldung mit dem Notfallkonto unter https://aka.ms/mysecurityinfo ausführen.

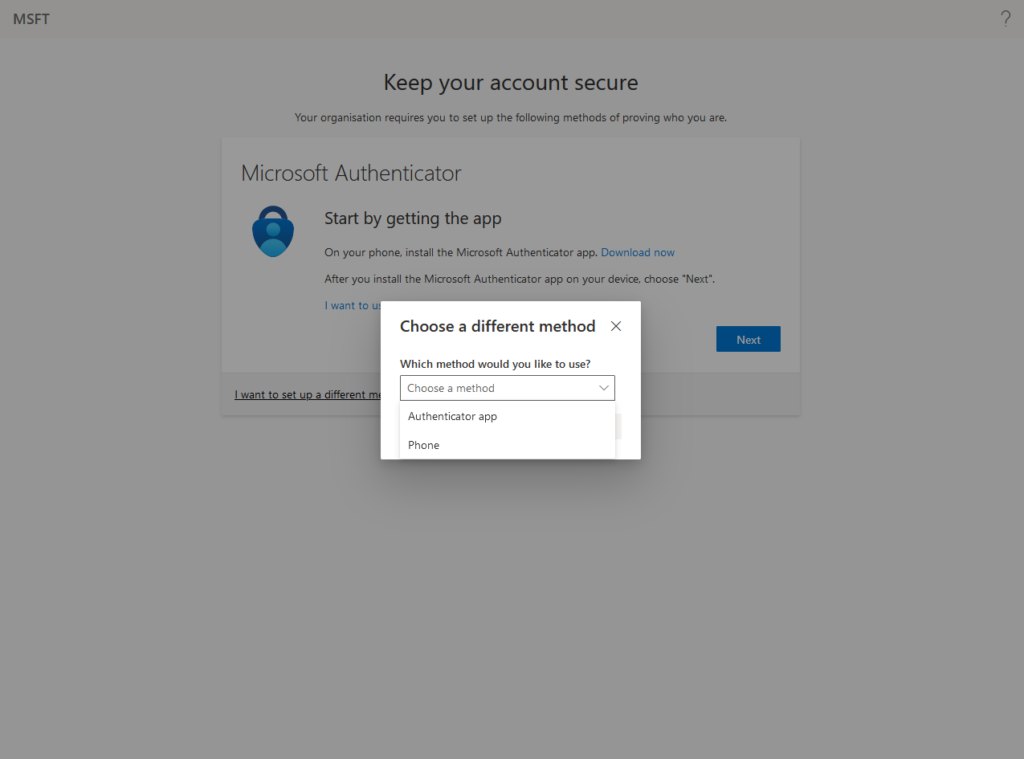

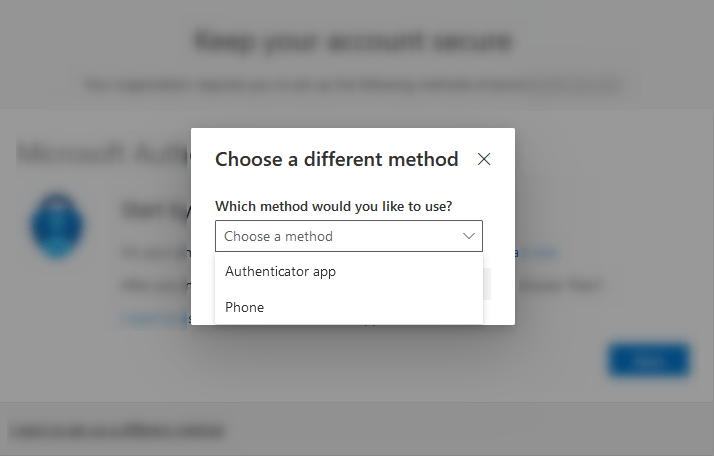

Für das Einrichten eines YubiKey (FIDO2) Sicherheitsschlüssels ist eine Multi-Faktor Authentifizierung zwingend notwendig. Im ersten Schritt wird deshalb eine Multi-Faktor Authentifizierung über die Microsoft Authenticator App oder SMS eingerichtet.

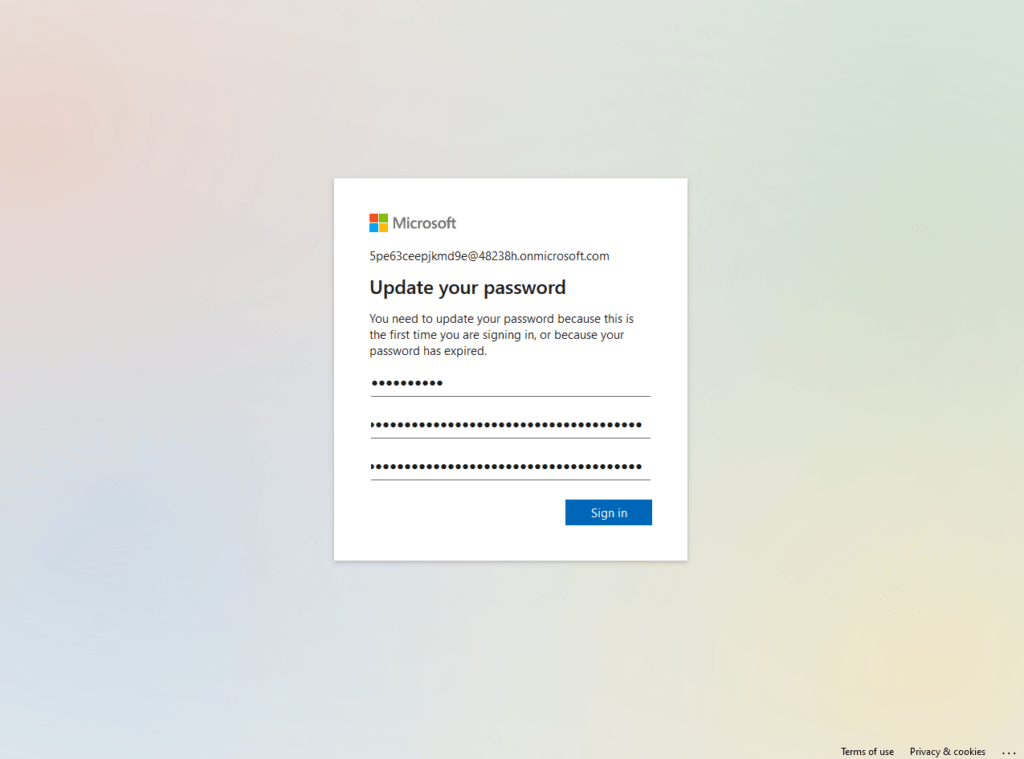

Nachdem die Multi-Faktor Authentifizierung über die Microsoft Authenticator App oder SMS eingerichtet ist, muss das Kennwort geändert werden (erste Anmeldung). Für Notfallkonten hat sich eine Passwortlänge von > 32 Zeichen bewährt.

Im nächsten Schritt wird der YubiKey (FIDO2) Sicherheitsschlüssel eingerichtet.

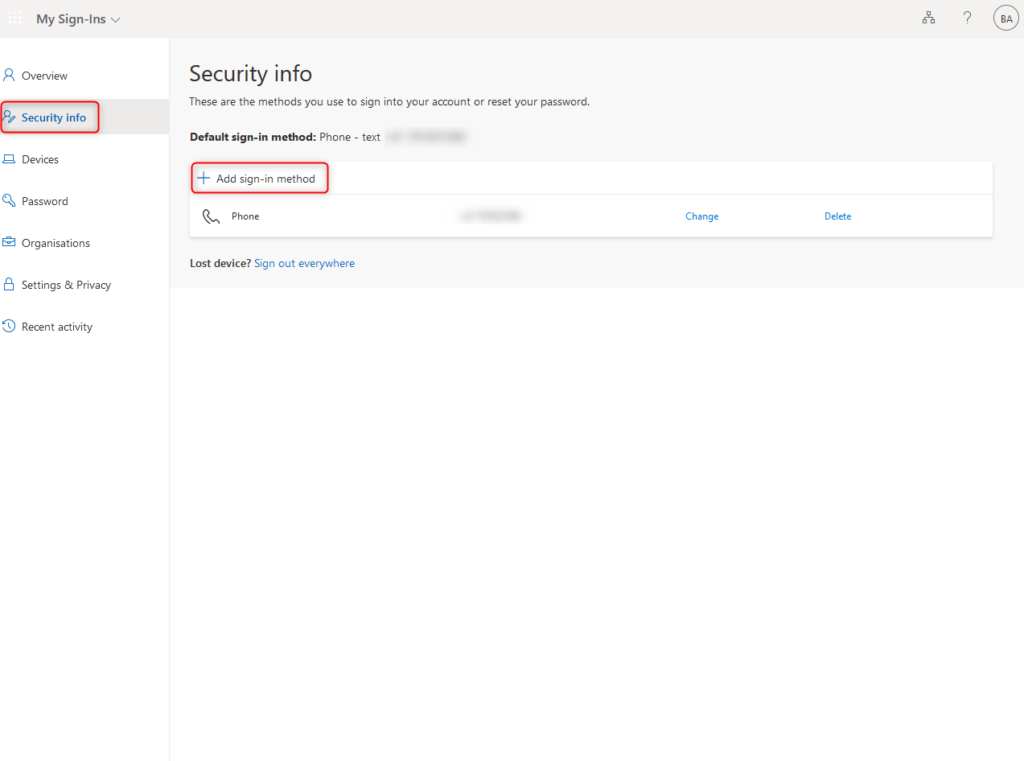

Security info > Add sign-in method

Eine detaillierte Anleitung über diesen Schritt ist hier zu finden: Kennwortlose Anmeldung mit Microsoft Entra ID (Azure AD) und YubiKey (FIDO2) – cloudkaffee.ch

Nach dem erfolgreichen einrichten wird der YubiKey (FIDO2) Sicherheitsschlüssel unter Security info aufgelistet.

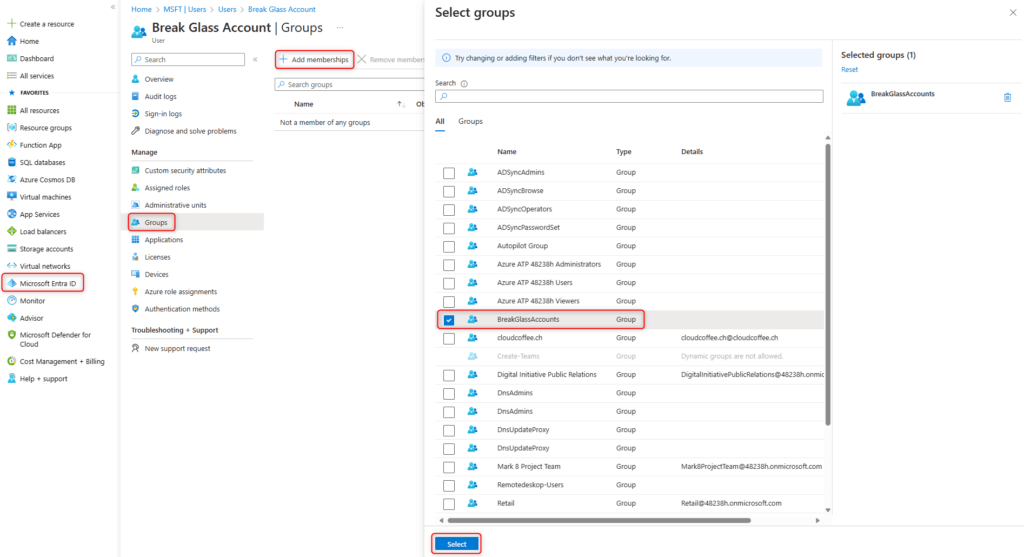

Bedingter Microsoft Entra Zugriff für Notfallkonto aktivieren

Durch das hinzufügen des Notfallkontos in die zuvor erstellte Microsoft Entra Gruppe BreakGlassAccounts wird die Verwendung des YubiKey (FIDO2) Sicherheitsschlüssel zwingend erforderlich.

Die zwingende Verwendung des Sicherheitsschlüssels wird mit der zuvor erstellten bedingten Microsoft Entra Zugriff Richtlinie bei der Anmeldung gefordert.

Nachfolgend ist es nicht mehr möglich, sich mit dem Kennwort oder einer nicht phishing-resistenten Multi-Faktor-Authentifizierung, wie beispielsweise der zuvor eingerichteten SMS, anzumelden.

Microsoft Entra ID > Users > Notfallkonto auswählen

Groups > Add membership auswählen und BreakGlassAccounts hinzufügen

Die Mitgliedschaft in der Microsoft Entra Gruppe BreakGlassAccounts aktiviert den bedingten Microsoft Entra Zugriff und erfordert zwingend eine phishingresistente Anmeldung.

Überwachen und Benachrichtigen der Anmeldungen mit Notfallkonten

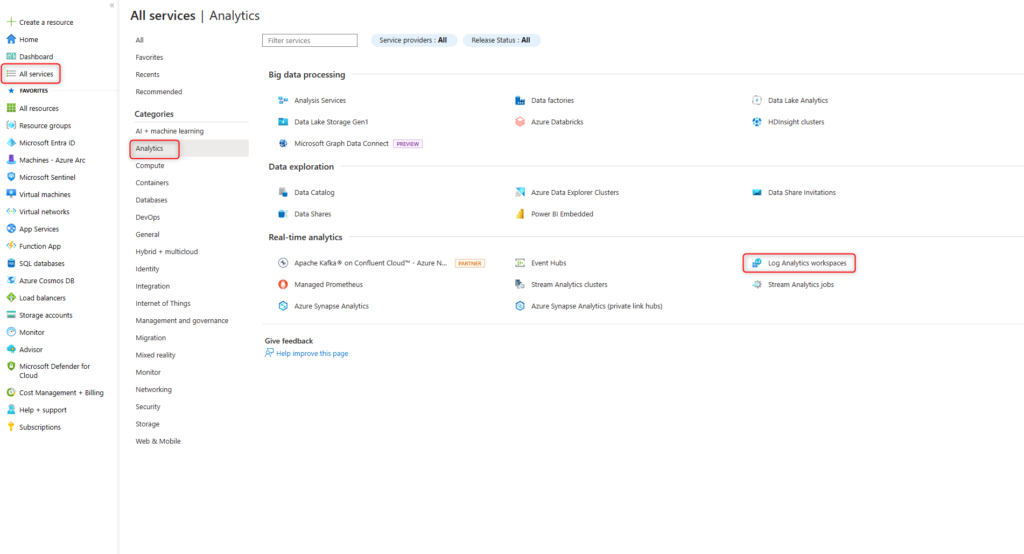

Ein Azure Log Analytics workspace in Kombination mit Azure Monitor überwacht die Notfallkonten und sendet bei deren Verwendung eine Benachrichtigung.

Log Analytics workspace und Aktionsgruppe erstellen

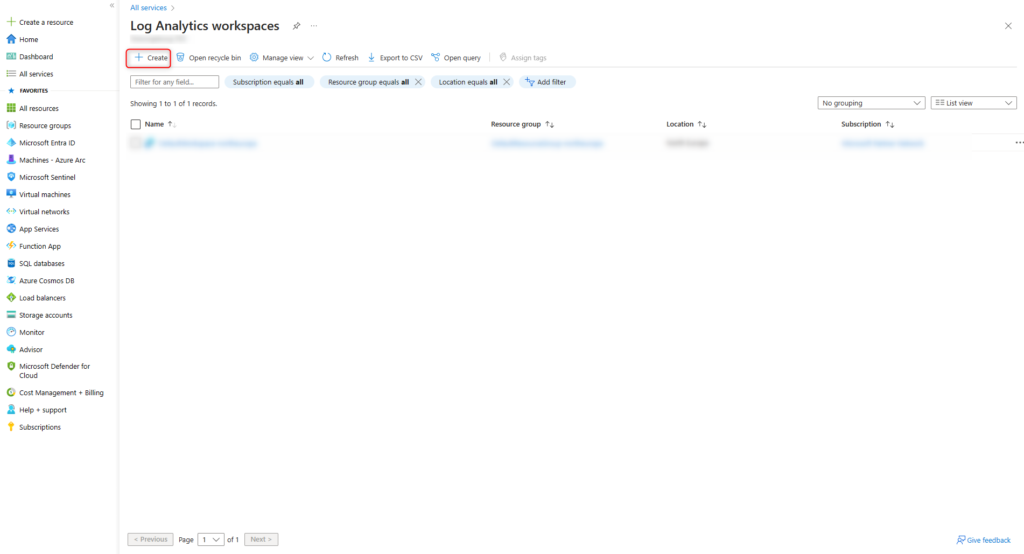

Klicke auf all Services > Analytics > Log Analytics workspaces

Option Create auswählen

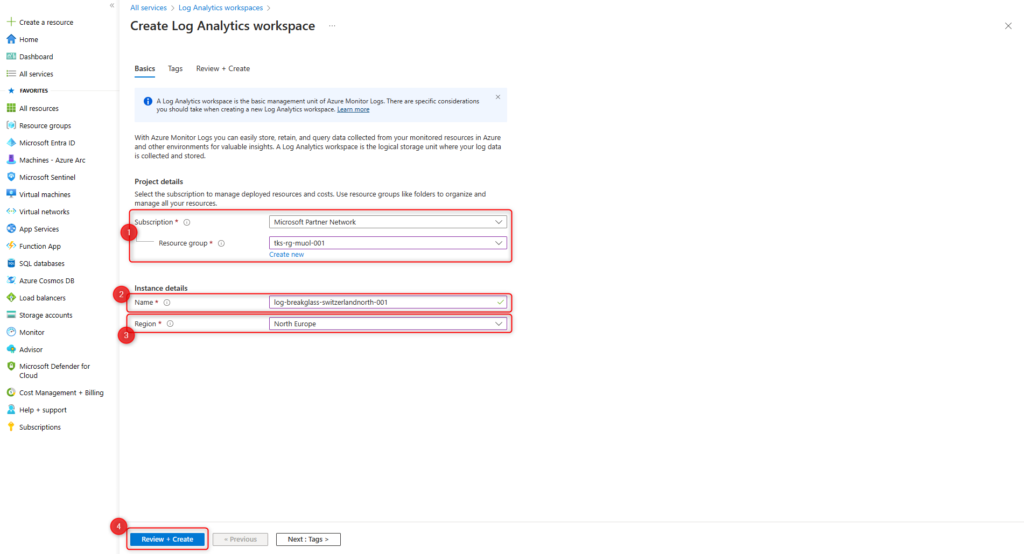

- Abonnement und Ressourcengruppe auswählen

- Name für den Log Analytics workspace eingeben

- Azure Region auswählen

- Weiter zur Überprüfung der Eingaben durch Klick auf Review + Create

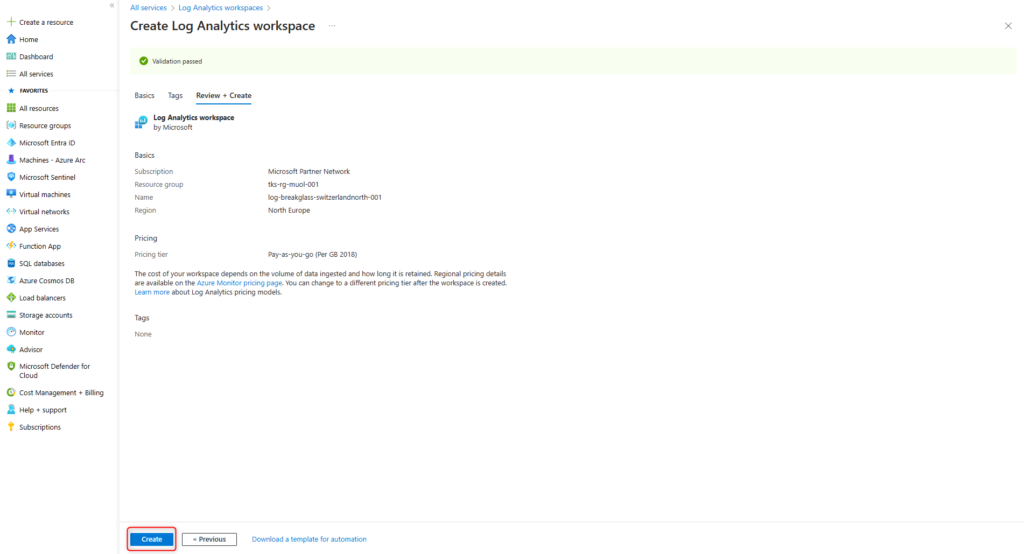

Nach erfolgreicher Überprüfung den Log Analytics workspace mit Create erstellen.

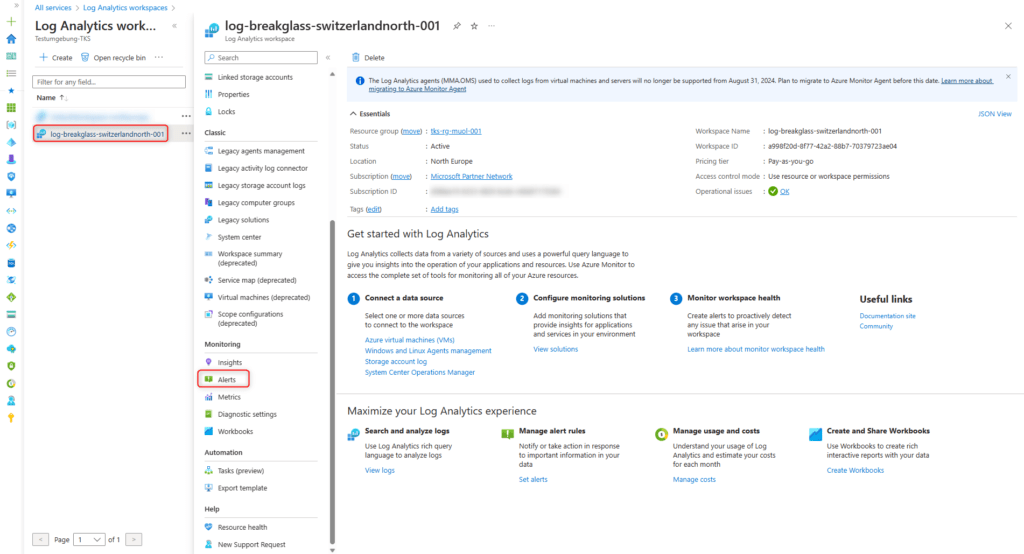

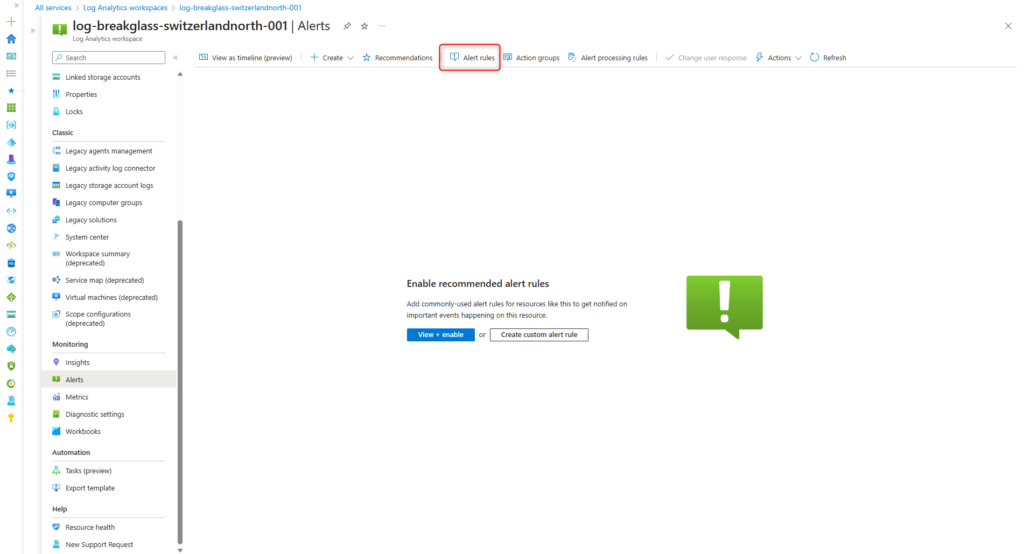

Log Analytics workspace nach erfolgreicher Erstellung öffnen und Monitoring > Alerts auswählen

Option Alerts rules auswählen

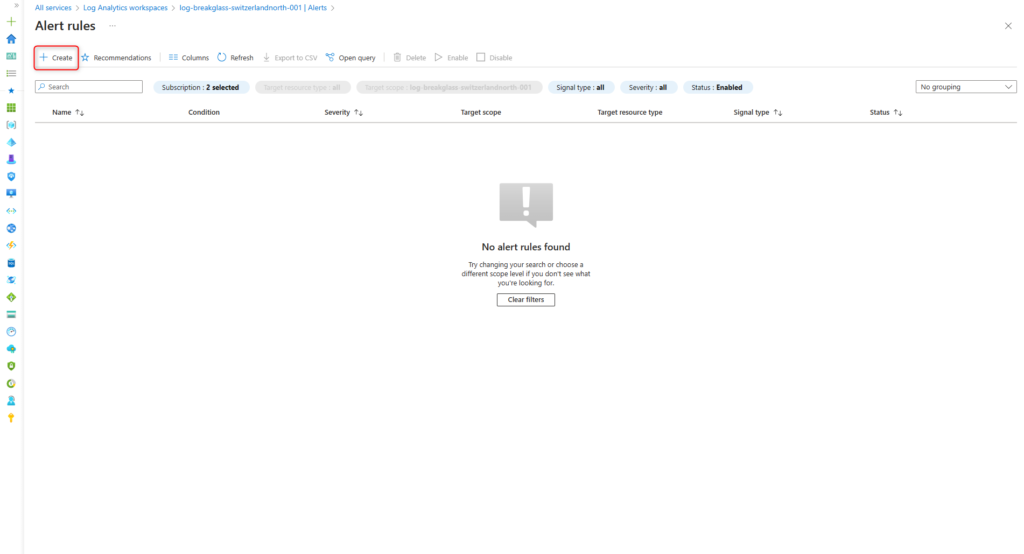

Option Create auswählen um eine neue Alert rule zu erstellen

- Custom log search bei Signal name auswählen

- Search Query einfügen

UPN mit Notfallkonto ersetzen, z.B. 5PE63CeEpJKmd9e@48238h.onmicrosoft.com

mehrere Konten können mit «or» in die Abfrage aufgenommen werden

|

1 2 |

SigninLogs |where UserPrincipalName contains "UPN" |

- Alert Logic konfigurieren

Operator = Greater Than

Threshold value = 0

Frequency of evaluation = 5 minutes - Next auswählen

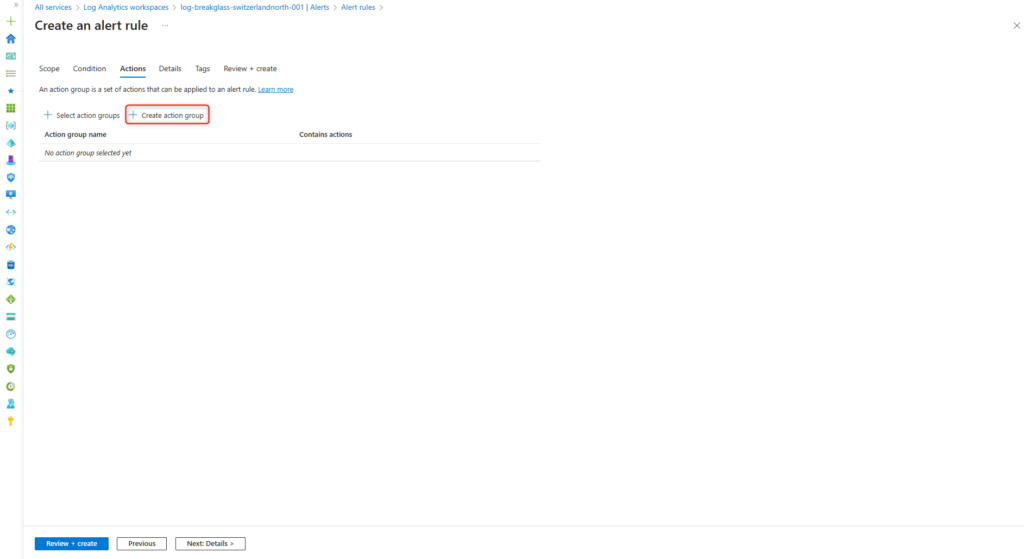

Mit der Aktionsgruppe wird festgelegt, wer bei der Verwendung des Notfallkontos benachrichtigt wird. Die Benachrichtigung wird über Email, SMS, Push oder Sprachnachricht ausgelöst.

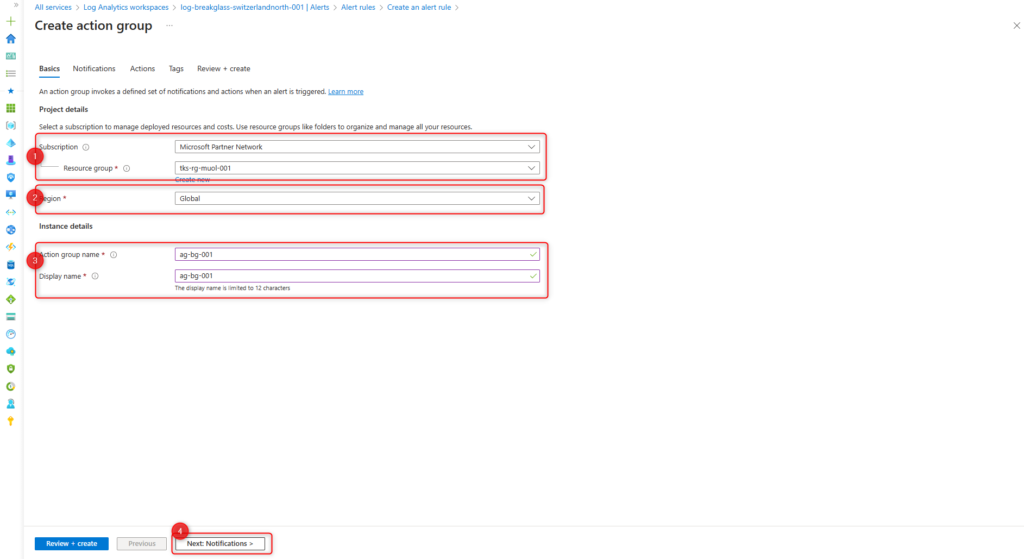

Create action group auswählen

- Abonnement und Ressourcengruppe auswählen

- Azure Region auswählen

- Namen für Aktionsgruppe vergeben

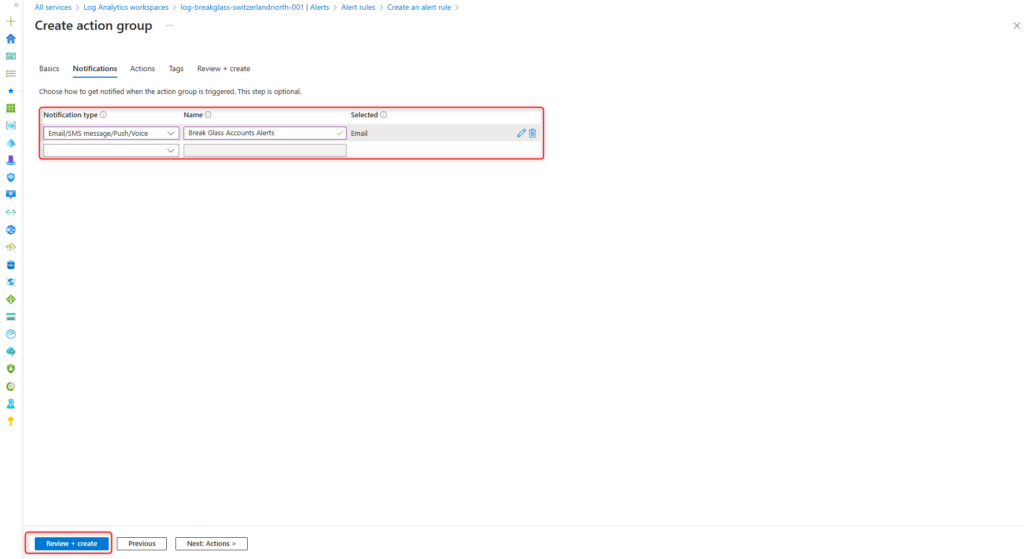

- Notification anklicken

Notifications nach eigenen Richtlinien konfigurieren. Benachrichtigungen erfolgen über Email, SMS, Push oder Sprachanruf.

Die Register Actions und Tags sind optional, zum Abschluss Review + Create auswählen.

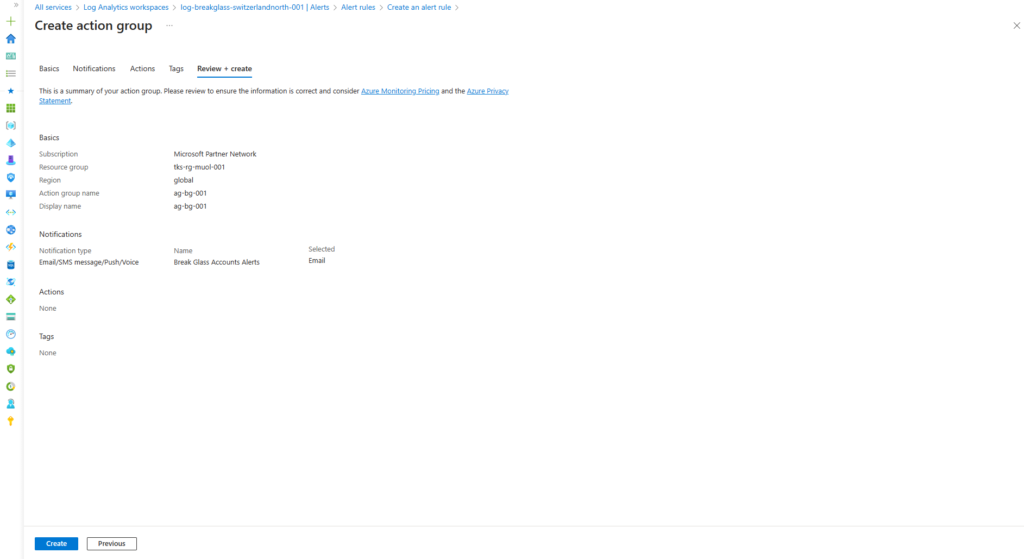

Eingaben nochmals prüfen und Aktionsgruppe mit Create erstellen.

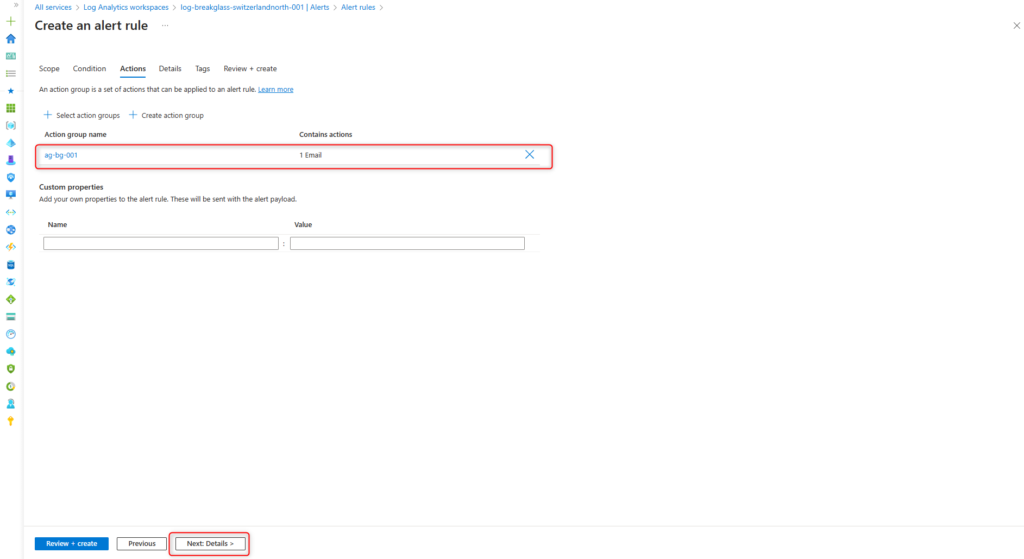

Die Aktionsgruppe wurde erfolgreich erstellt und für die Benachrichtigung aktiviert. Weiter mit Details.

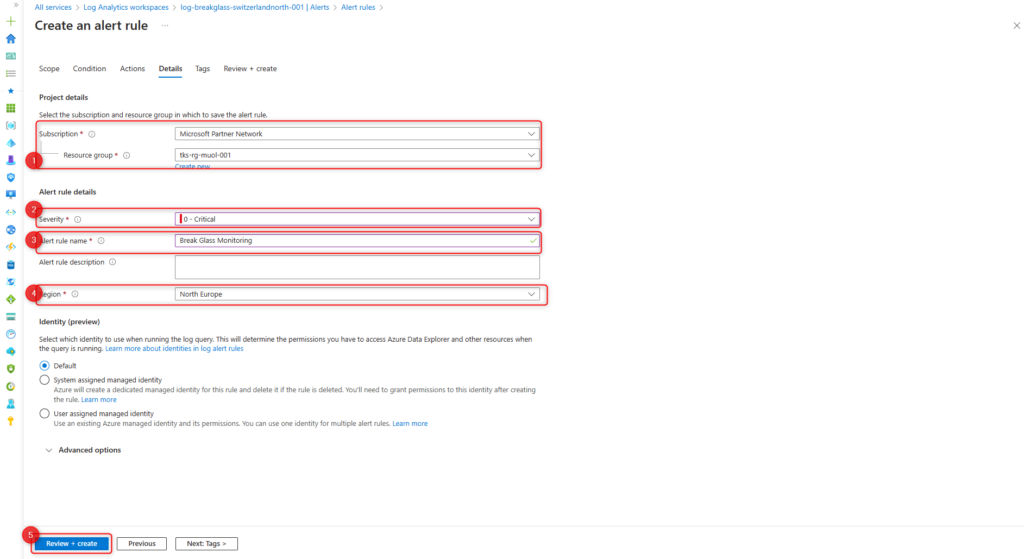

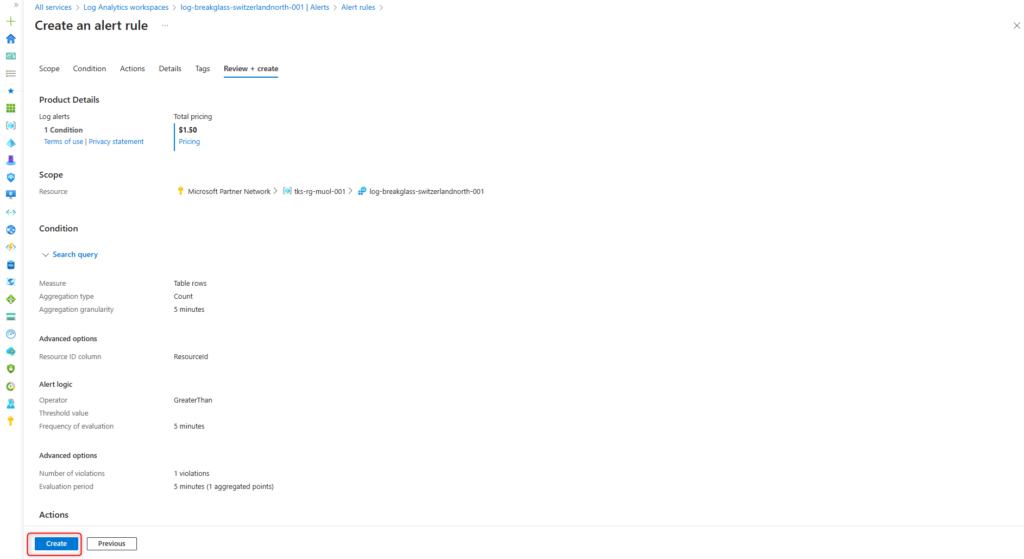

- Abonnement und Ressourcengruppe auswählen

- Schweregrad auswählen (0-Critical)

- Name für die Alert Rule eingeben

- Azure Region auswählen

- Review + Create auswählen

Angaben überprüfen und Alert Rule mit Create erstellen.

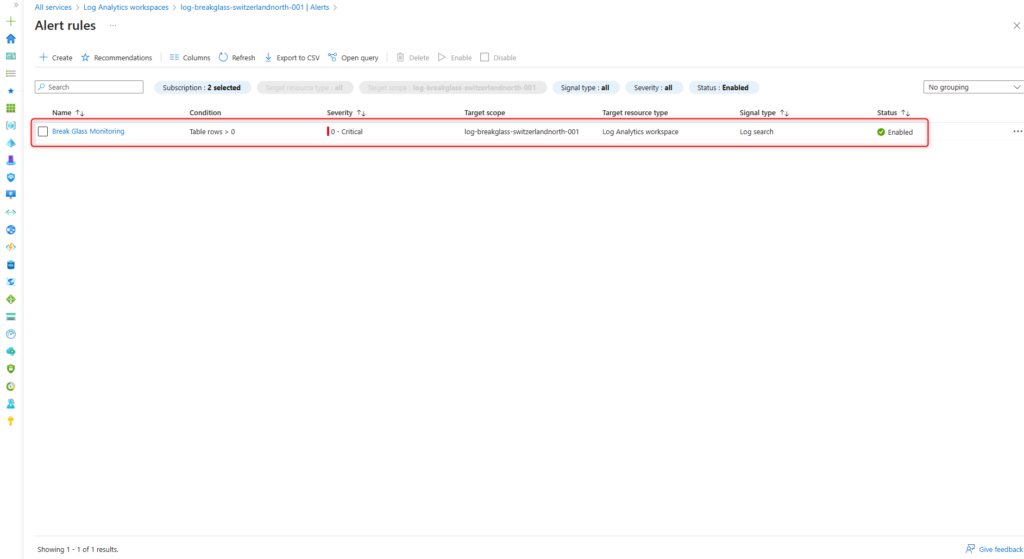

Nach wenigen Minuten ist die Alert rule erstellt.

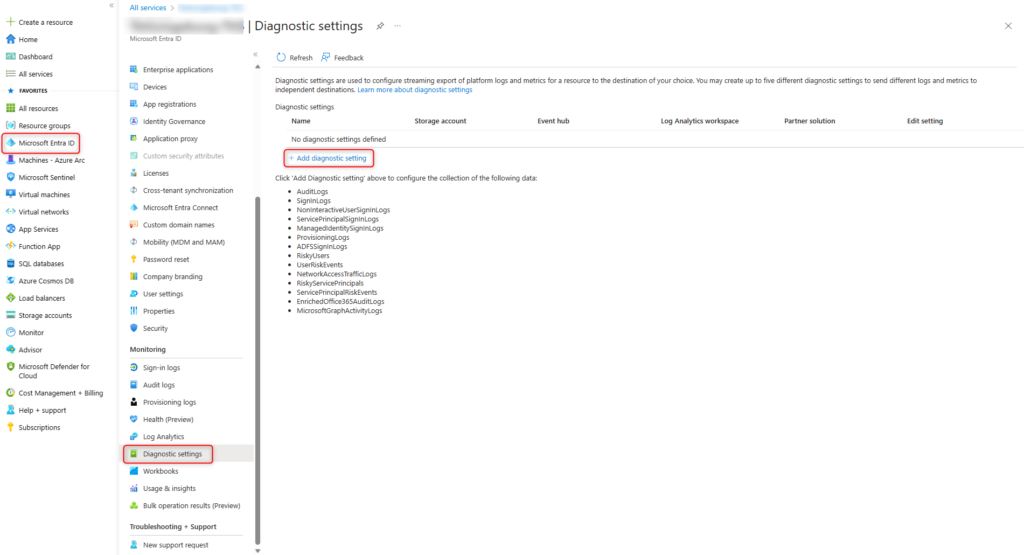

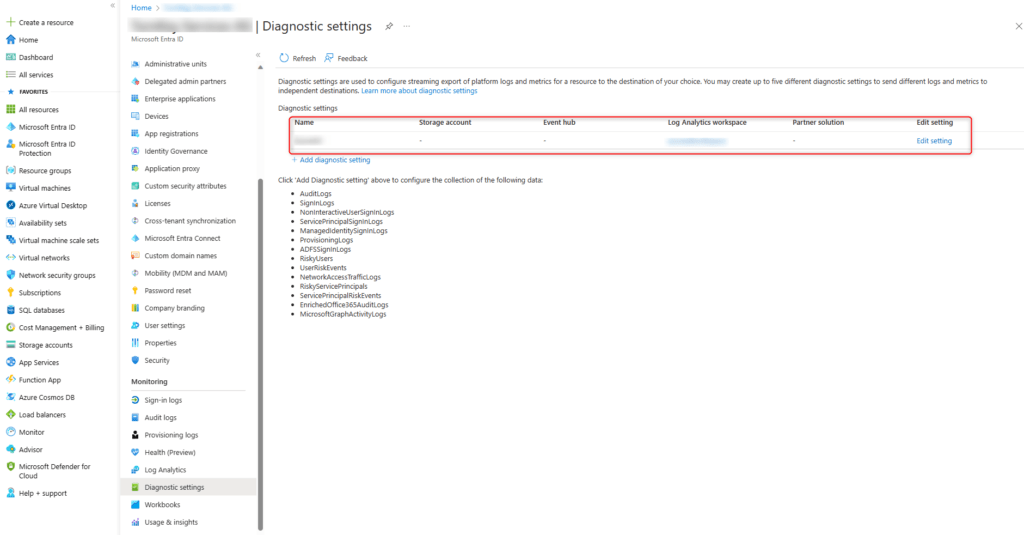

Anmeldungen an Log Analytics workspace senden

Für die Überwachung der Notfallkonten müssen alle Anmeldungen an Microsoft Entra ID an den Log Analytics workspace gesendet werden.

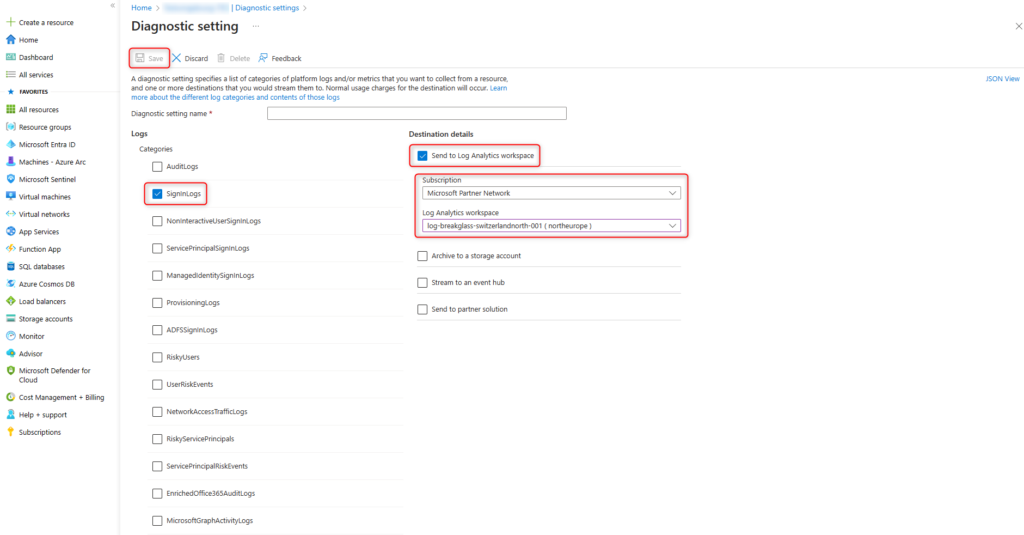

Microsoft Entra ID > Diagnostic settings > Add diagnostic setting

- Kategorie SignInLogs auswählen

- Daten an Log Analytics workspace senden

- Log Analytics workspace auswählen

- Save anklicken

Sämtliche Anmeldungen an Microsoft Entra ID werden nun an den Log Analytics workspace gesendet.

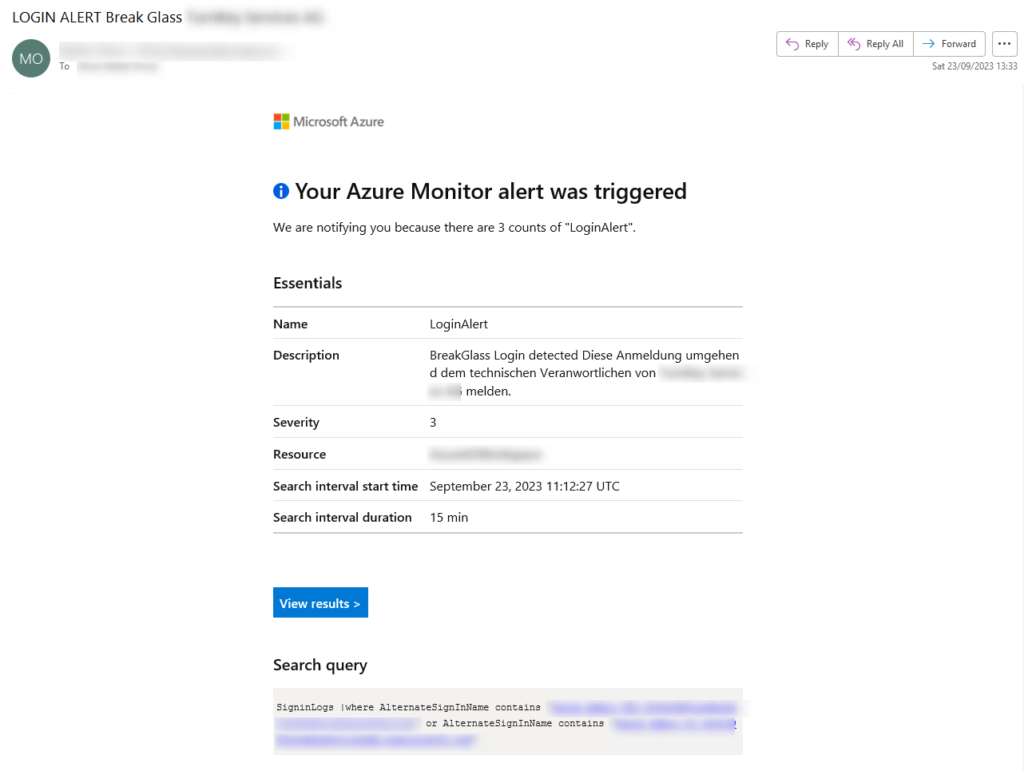

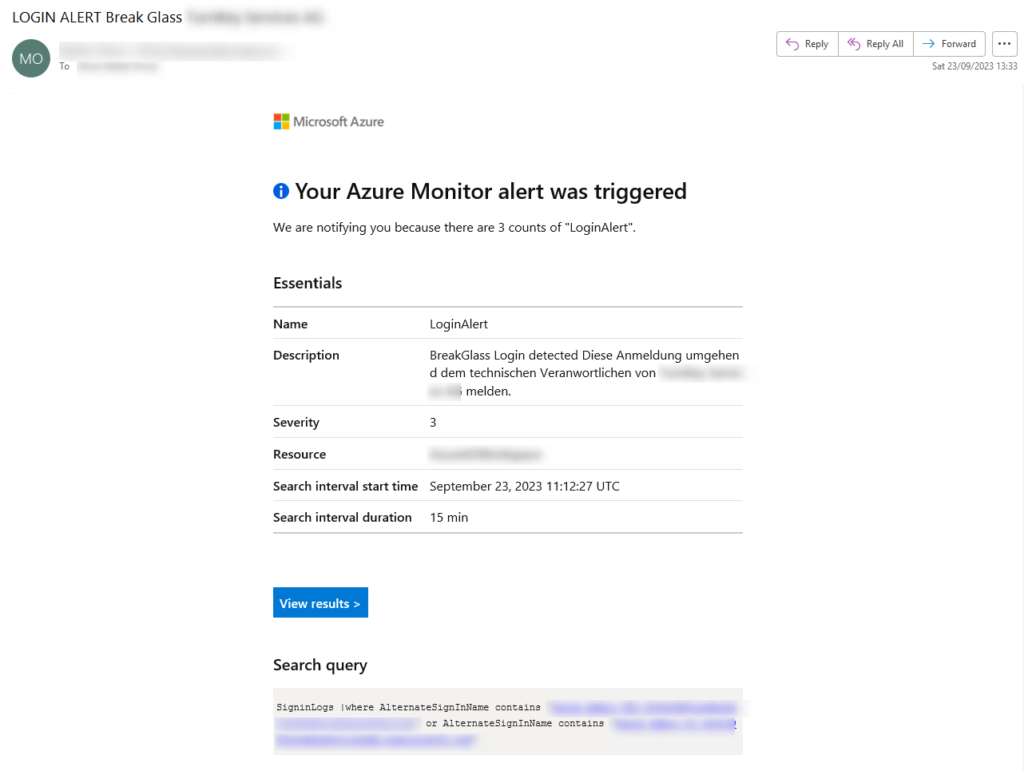

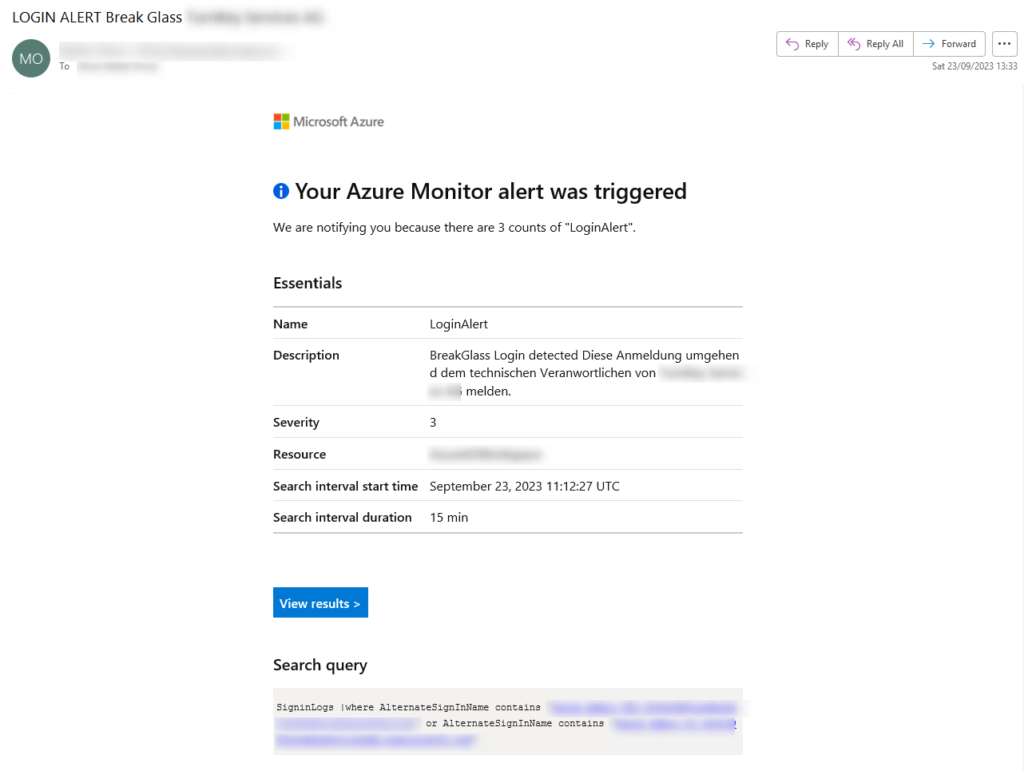

Nach einer Anmeldung mit dem Notfallkonto wird die Benachrichtigung ausgelöst. Diese Meldung kann den eigenen Bedürfnissen angepasst werden: Benachrichtigung anpassen

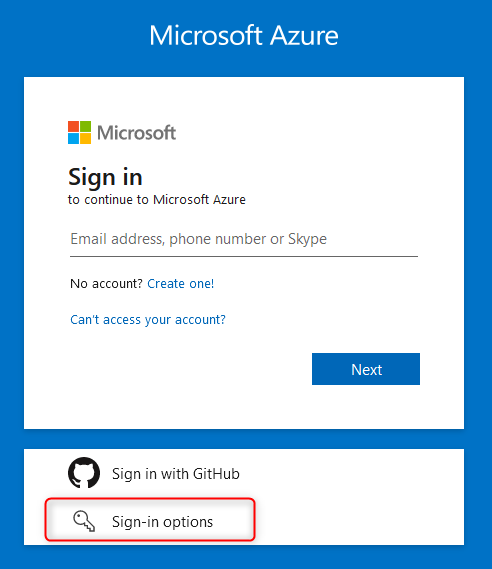

Mit Microsoft Entra ID Notfallkonto anmelden

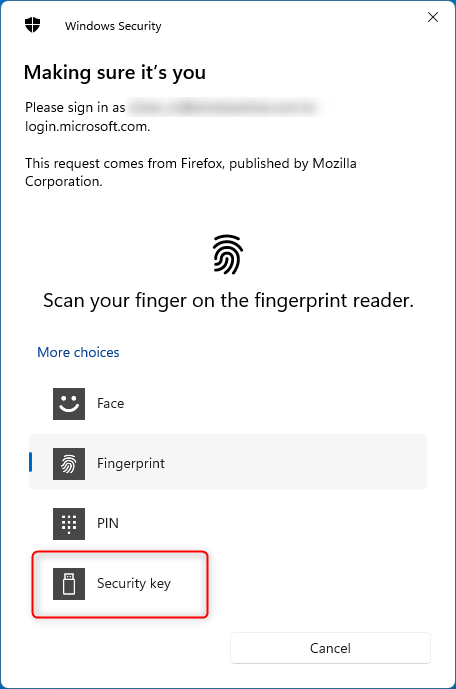

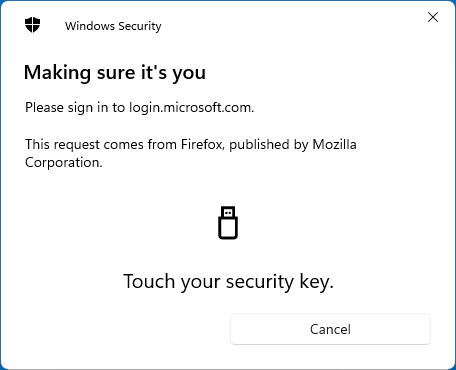

Für die Anmeldung am Azure Portal (https://portal.azure.com) wird kein Benutzername oder Passwort benötigt. Stattdessen wählt man bei der Anmeldung die Option Sign-in options aus.

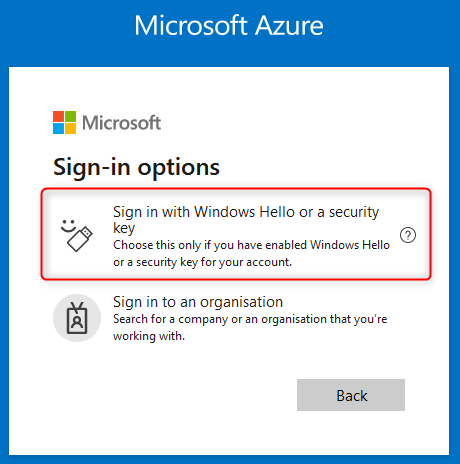

Sign in with Windows Hello or a security key auswählen

Security Key auswählen

Je nach eingesetztem Sicherheitsschlüssel sind die weiteren Schritte unterschiedlich. Die Schritte sind jedoch selbsterklärend.

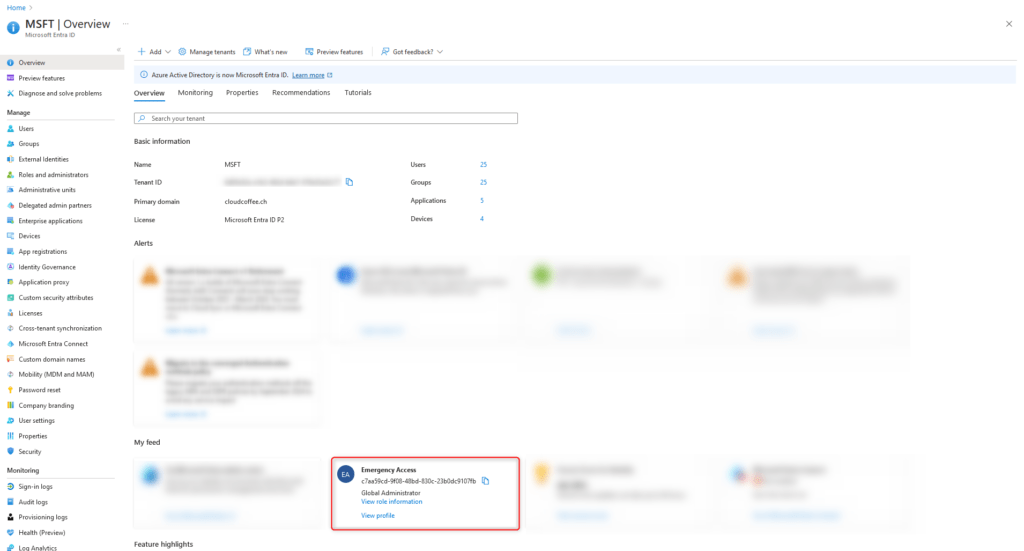

Das Notfallkonto hat sich erfolgreich angemeldet und besitzt die Microsoft Entra Rolle Global Administrator.

Nach einer Anmeldung mit dem Notfallkonto wird die Benachrichtigung ausgelöst. Diese Meldung kann den eigenen Bedürfnissen angepasst werden:

Benachrichtigung anpassen

Benachrichtigung anpassen

Den Inhalt der Benachrichtigung für die Anmeldung mit einem Notfallkonto kann den eigenen Bedürfnissen angepasst werden.

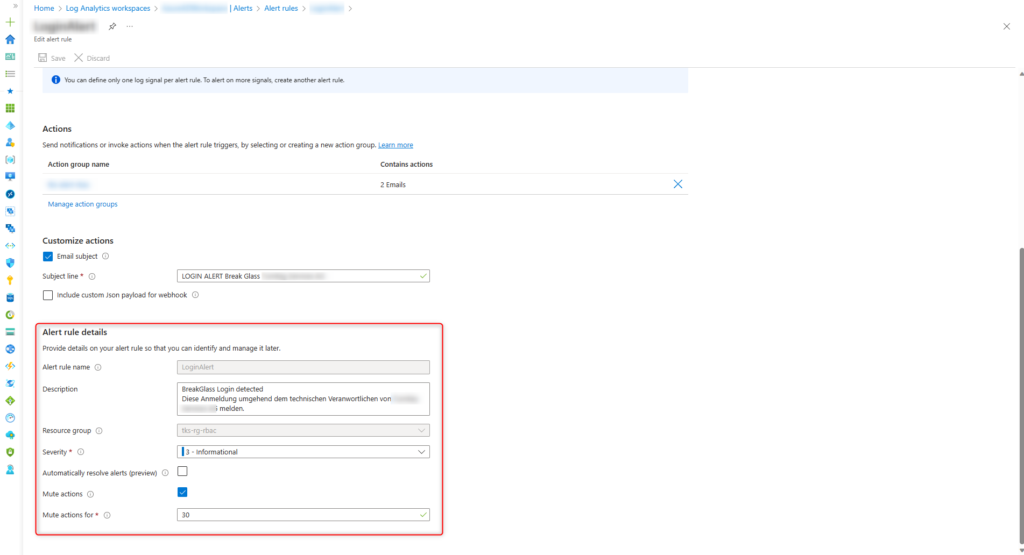

Log Analytics workspace > Alerts > Alert rules > Edit > Customize Actions

Mit den obgenannten Einstellungen sieht die Benachrichtigung per Email wie folgt aus:

Wiederkehrende Aufgaben und bewährte Methoden

- Es ist empfehlenswert, mindestens 2 Notfallkonten einzurichten

- Jährlich soll der Zugriff und das Monitoring jedes Notfallkontos überprüft werden

- In der Dokumentation muss ersichtlich sein, welche Mitarbeiter über ein Notfallkonto verfügen

- Bei einen Mitarbeiteraustritt muss das Notfallkonto umgehend gesperrt oder gelöscht werden

- Abhängig von der Microsoft Tenant Konfiguration kann es sinnvoll sein, dem Notfallkonto neben der Microsoft Entra Rolle Global Administrator auch auf Abonnements die Rolle Owner zuzuweisen

Fehlersuche und Fehlerbehebung

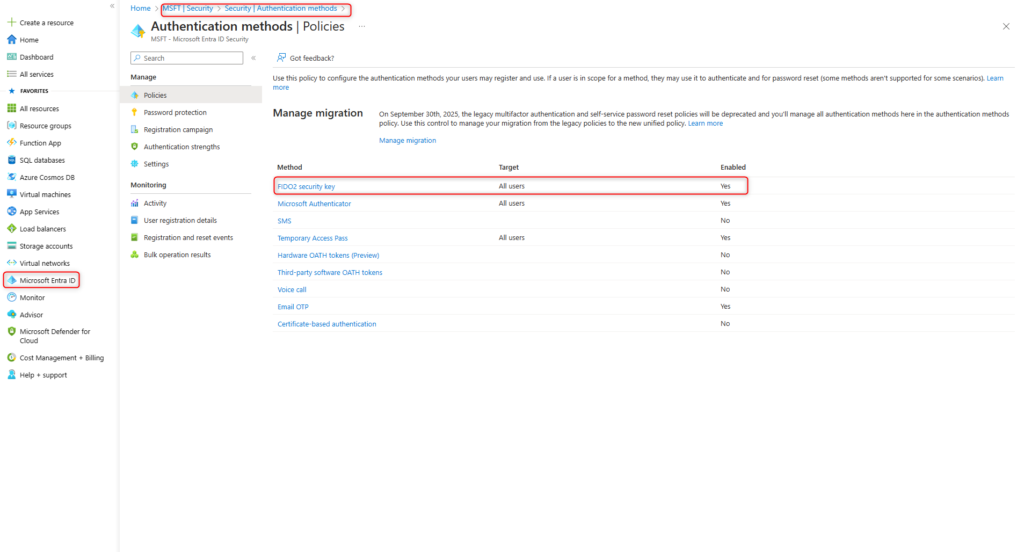

Methode Security Key wird nicht angezeigt

Beim Hinzufügen der Anmeldemethode steht Security Key nicht zur Auswahl.

Die Verwendung von FIDO2 Security Keys muss vorgängig aktiviert werden.

Microsoft Entra ID > Security > Authentication methods > FIDO2 security key