Microsoft Entra Global Secure Access Troubleshooting Guide

Microsoft Entra Global Secure Access (GSA) stellt den sicheren Zugriff auf Microsoft 365 Dienste, Internet Ressourcen und private Applikationen über einen einheitlichen Client für Endgeräte und eine zentrale Konfiguration bereit.

Fehlverhalten im Betrieb von Microsoft Entra Global Secure Access kann auf unterschiedlichen Ebenen entstehen: im Client, bei der Verarbeitung der Datenverkehrsweiterleitungsprofile, in der Namensauflösung, durch Proxy Konfigurationen oder im Zusammenspiel mit Authentifizierung und bedingter Zugriff. Das Troubleshooting von Microsoft Entra Global Secure Access erfordert daher eine Analyse der zugrunde liegenden Ursachen. Dieser Beitrag zeigt dazu Schritte auf Client Seite und im Microsoft Entra Admin Center und beschreibt, wie sich Ursachen identifizieren und beheben lassen. Neue Erkenntnisse aus der Praxis fliessen regelmässig in diesen Beitrag ein.

Troubleshooting auf Client Seite

Grundlegende Funktionsprüfung des Clients

Client Status prüfen

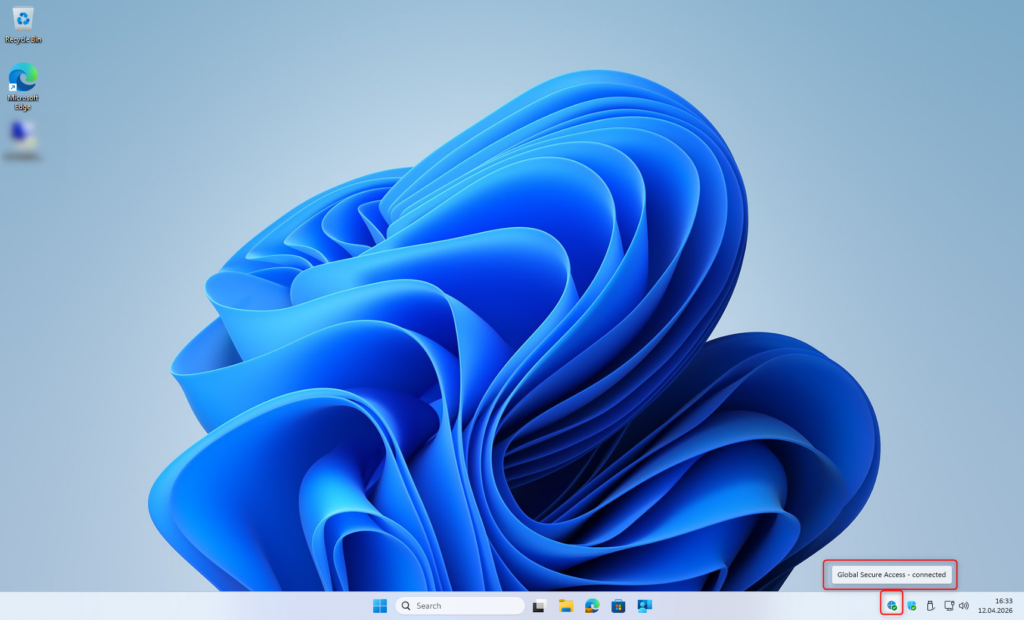

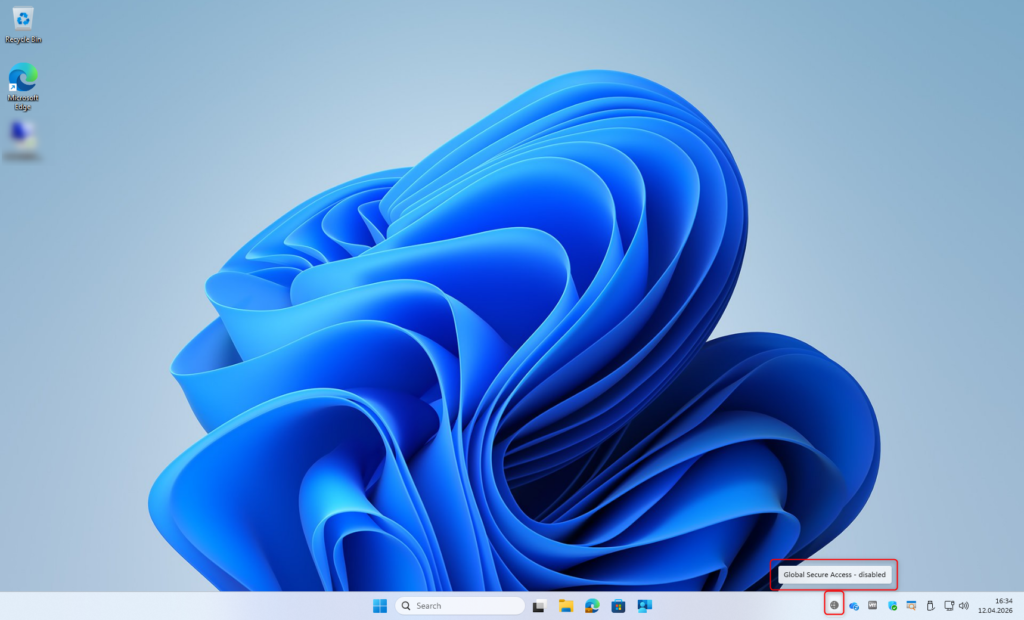

Status des Icons in der Taskleiste prüfen: Das Icon zeigt den aktuellen Status des Microsoft Entra Global Secure Access (GSA) Clients an. Im Normalzustand wird das Icon mit einem grünen Statusindikator dargestellt und zeigt beim Überfahren mit der Maus den Status Connected.

Ist das Icon grau oder zeigt Disabled by your organization an:

- Der Verbindungsstatus wird über http://www.msftconnecttest.com/redirect ermittelt

- kein zugewiesenes Datenverkehrsweiterleitungsprofil vorhanden

- Authentifizierung des Microsoft Entra Global Secure Access Clients ist fehlgeschlagen

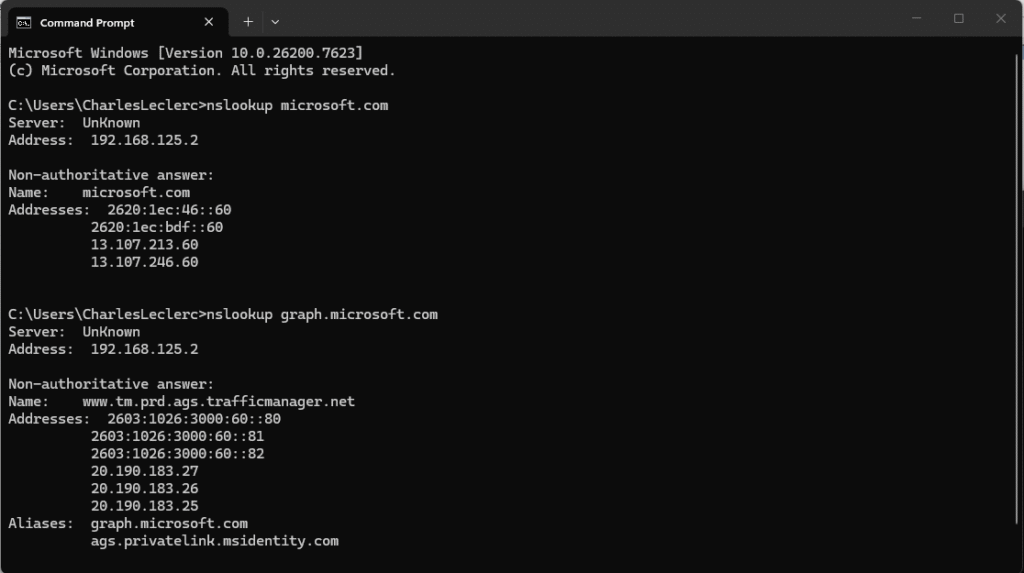

DNS Funktionalität sicherstellen

Der Microsoft Entra Global Secure Access (GSA) Client verwendet die im Windows Netzwerkadapter konfigurierten DNS Server zur Namensauflösung. Eine funktionierende DNS Auflösung ist Voraussetzung, damit der Client FQDN basierten Datenverkehr korrekt erkennt und verarbeitet.

nslookup microsoft.com

nslookup graph.microsoft.com

Schlägt die Auflösung fehl, folgende Punkte zu prüfen:

- Ist der konfigurierte DNS Server erreichbar (z.B. ping <DNS-Server-IP>)

- Ist Port 53 (UDP) zum DNS Server durch eine Firewall blockiert

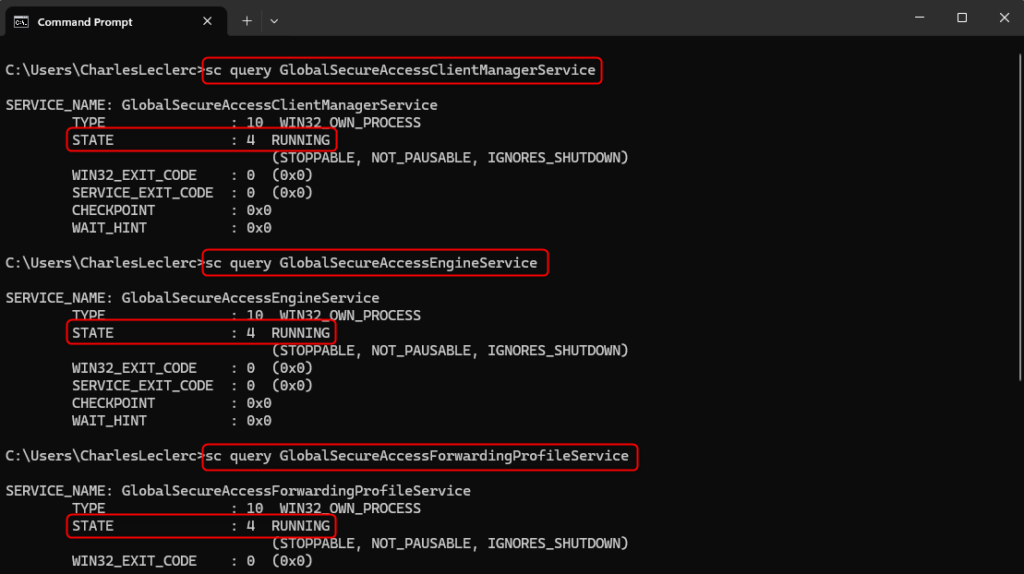

Dienste prüfen

Die Dienste Global Secure Access Client Manager Service, Global Secure Access Engine Service, Global Secure Access Forwarding Profile Service und Global Secure Access Tunneling Service müssen im Status Gestartet sein. Der Status lässt sich über die Eingabeaufforderung prüfen:

sc query GlobalSecureAccessClientManagerService

sc query GlobalSecureAccessEngineService

sc query GlobalSecureAccessForwardingProfileService

sc query GlobalSecureAccessTunnelingServiceJeder Dienst muss den Status STATE: 4 RUNNING zurückgeben. Ist ein Dienst gestoppt, lässt er sich über die Diensteverwaltung (services.msc) neu starten. Startet ein Dienst nicht, sollten die entsprechenden Ereignisse in der Ereignisanzeige > Windows-Protokolle > System geprüft werden.

Netzwerkkonnektivität zu den Microsoft Entra Global Secure Access Endpunkten

Die folgenden Endpunkte müssen über TCP Port 443 erreichbar sein, damit der Microsoft Entra Global Secure Access (GSA) Client Verbindungen aufbauen kann.

| Endpoint | Verwendungszweck |

| login.microsoftonline.com | Entra ID Authentifizierung |

| graph.microsoft.com | Download Datenverkehrsweiterleitungsprofile |

| *.globalsecureaccess.microsoft.com | GSA Service Edge |

| *.edgediagnostic.globalsecureaccess.microsoft.com | Diagnostikendpunkte für Datenverkehrsweiterleitungsprofile |

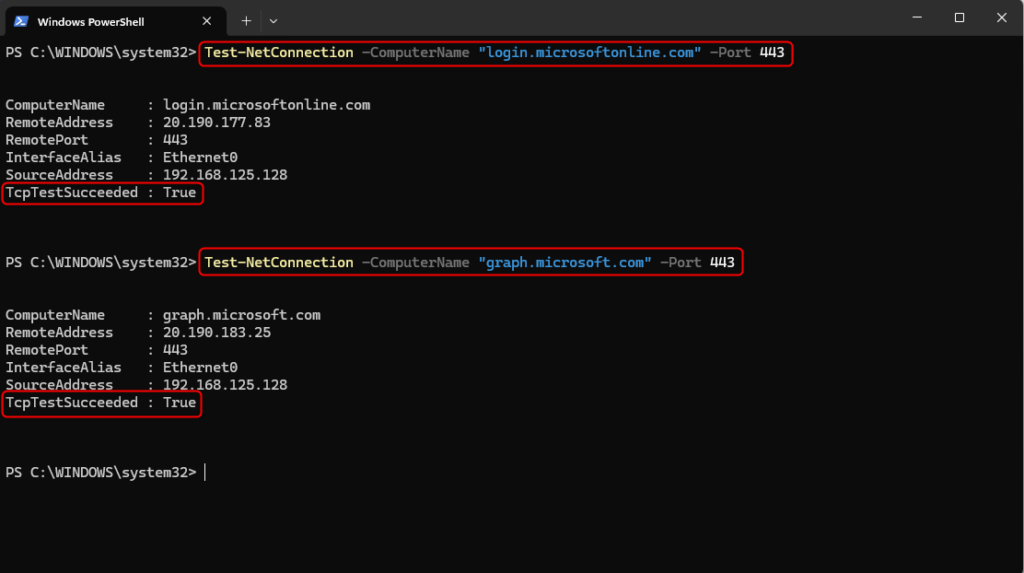

Konnektivität testen (PowerShell):

Test-NetConnection -ComputerName "login.microsoftonline.com" -Port 443

Test-NetConnection -ComputerName "graph.microsoft.com" -Port 443

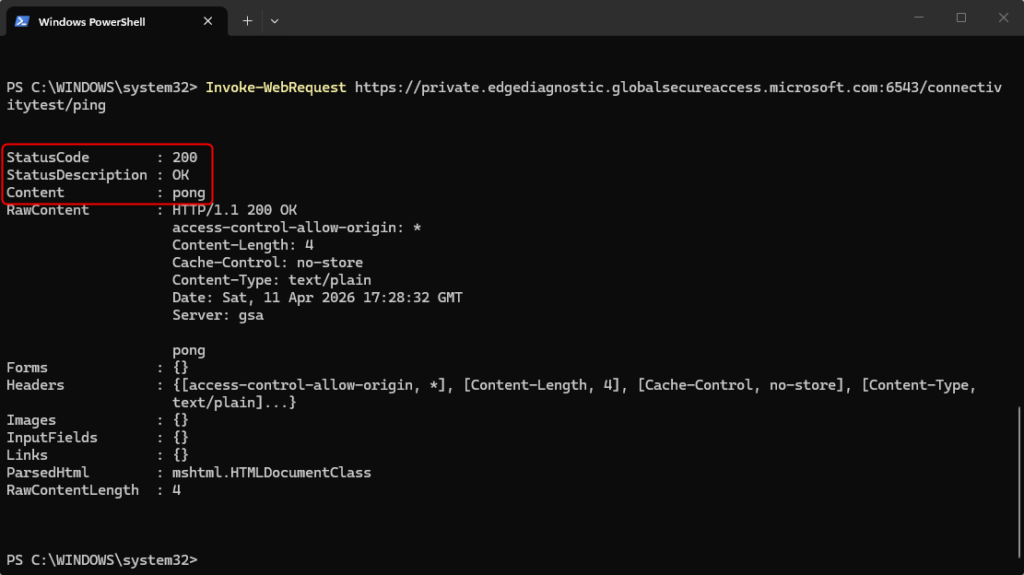

Diagnostic Endpunkte für Microsoft 365 und Private Access testen (PowerShell):

Invoke-WebRequest https://m365.edgediagnostic.globalsecureaccess.microsoft.com:6543/connectivitytest/ping

Invoke-WebRequest https://private.edgediagnostic.globalsecureaccess.microsoft.com:6543/connectivitytest/ping

Bei TcpTestSucceeded: False oder fehlgeschlagenem Zugriff auf die Diagnostic Endpunkte sollten folgende Punkte geprüft werden:

- Blockiert eine Firewall den ausgehenden Datenverkehr (TCP 443 oder Port 6543) zu den Endpunkten

- Ist TLS Inspection aktiv

Verbindungen zu den GSA Endpunkten dürfen nicht entschlüsselt oder verändert werden - Ist ein Proxy konfiguriert

Der Microsoft Entra Global Secure Access (GSA) Client unterstützt keine Outbound Proxys - Werden die Diagnostic Endpunkte durch Netzwerkfilter oder Web Gateways blockiert

Der Microsoft Entra Global Secure Access Dienst verwendet Anycast Netzwerke. Dadurch stehen keine statischen IP-Adressen pro Region bereit. Eine Einschränkung auf einzelne IP-Adressen oder Regionen ist daher nicht möglich. Für Firewall Regeln müssen die globalen Anycast IP Bereiche freigegeben werden. Die aktuellen Bereiche sind in der Microsoft Learn Dokumentation unter Anwesenheitspunkte und IP-Adressen in Global Secure Access – Global Secure Access | Microsoft Learn aufgeführt.

Datenverkehrsweiterleitungsprofile überprüfen

Microsoft Entra Global Secure Access (GSA) verwendet drei Datenverkehrsweiterleitungsprofile, die festlegen, welcher Netzwerkverkehr durch den Tunnel läuft:

| Profil | Verwendung |

| Microsoft 365 | Exchange Online, SharePoint Online und weitere Microsoft 365 Dienste |

| Private Access | Zugriff auf interne Applikationen und Ressourcen |

| Internet Access | Allgemeiner Internetverkehr und Web Content Filtering |

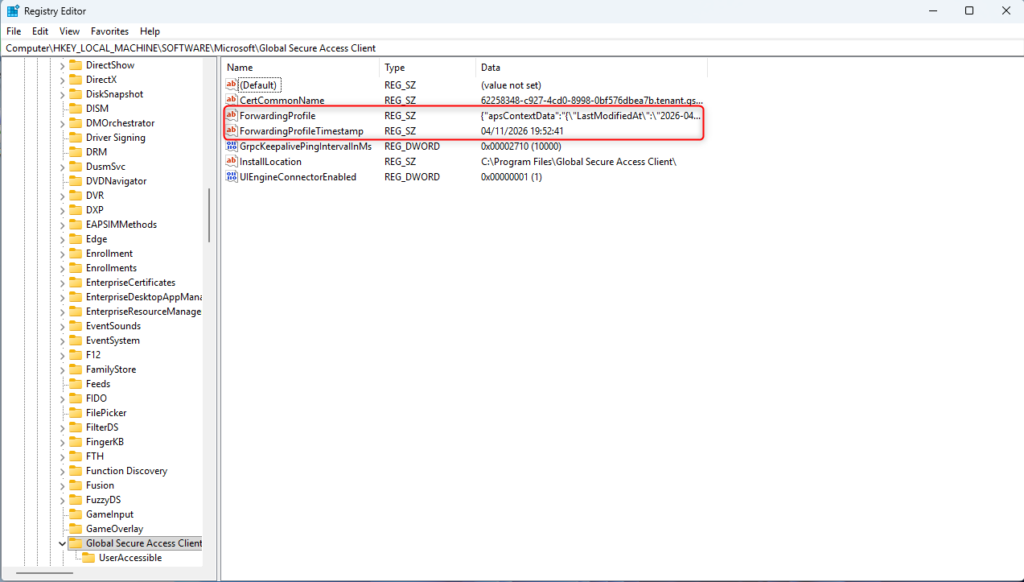

Die Profile werden vom Microsoft Entra Global Secure Access (GSA) Client als JSON Dateien in der Windows Registry gespeichert und über Microsoft Graph bezogen.

Der Registry Key ForwardingProfileTimestamp zeigt an, wann das Profil zuletzt vom Service aktualisiert wurde (UTC). Damit lässt sich prüfen, ob Änderungen aus den Microsoft Entra Global Secure Access Profilen bereits auf dem Client angekommen sind. Nach Änderungen benötigt der Client bis zu einer Stunde, um ein aktualisiertes Profil anzuwenden.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\ForwardingProfile

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\ForwardingProfileTimestamp

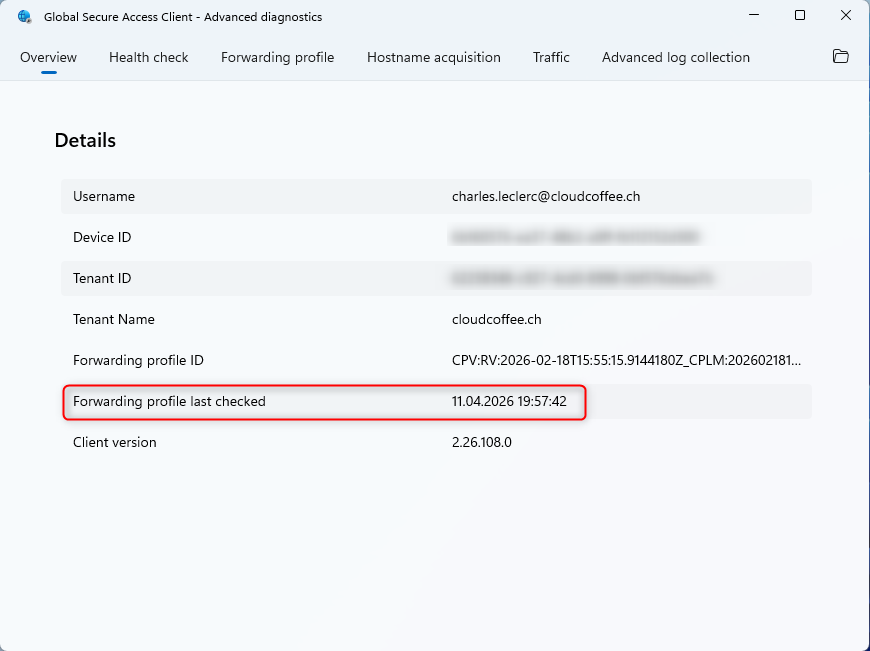

Alternativ lässt sich der Status im Microsoft Entra Global Secure Access (GSA) Client prüfen:

Microsoft Entra Global Secure Access Client > Rechtsklick auf das Symbol in der Taskleiste > Advanced Diagnostics > Overview

Das Feld Forwarding profile last checked zeigt an, wann der Client zuletzt beim Service nachgefragt hat (UTC).

Ist kein Datenverkehrsweiterleitungsprofil vorhanden oder ist der Zeitstempel veraltet, sind folgende Punkte zu prüfen:

- Netzwerkverbindung zu Microsoft Graph sicherstellen

- Zuweisung des Profils an Benutzer prüfen:

Microsoft Entra Admin Center > Global Secure Access > Verbinden > Datenverkehrsweiterleitung - Benutzer müssen direkt Mitglied der zugewiesenen Gruppe sein, verschachtelte Gruppenmitgliedschaften werden nicht unterstützt

- Datenverkehrsweiterleitungsprofile manuell neu laden:

Registry Key ForwardingProfileTimestamp löschen und den Dienst GlobalSecureAccessForwardingProfileService neu starten

Gerätestatus und Primary Refresh Token (PRT)

Das Gerät muss Microsoft Entra joined oder Microsoft Entra hybrid joined sein. Dies ist die Voraussetzung für die Nutzung von Microsoft Entra Global Secure Access. Szenarien mit rein Microsoft Entra registered Geräten (BYOD) werden für Microsoft Entra Private Access in Public Preview unterstützt. Weitere Details unter: Microsoft Entra Private Access BYOD: Zugriff auf interne Ressourcen mit Entra Registered Geräten – cloudkaffee.ch

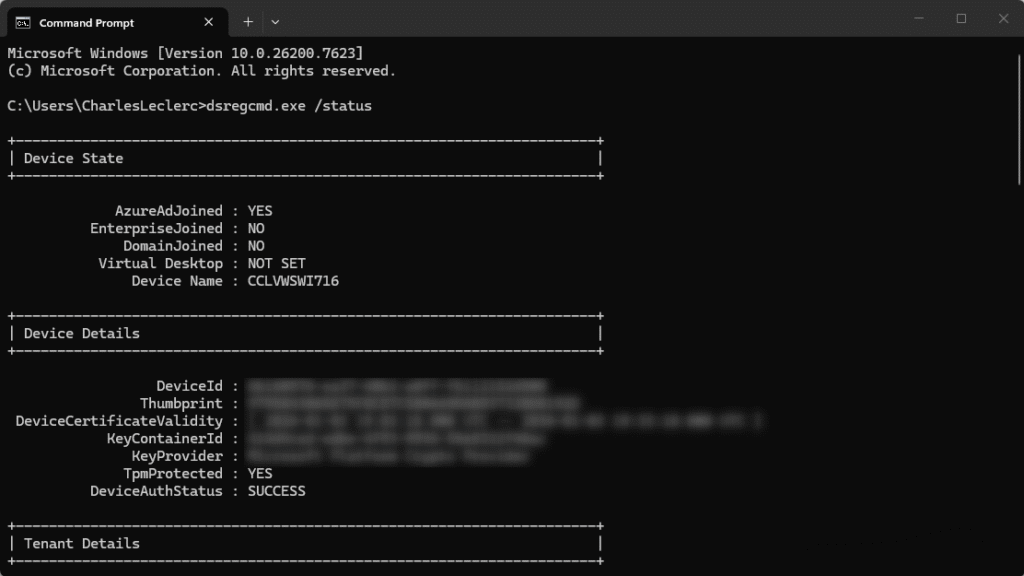

Gerätestatus und Primary Refresh Token (PRT) prüfen:

dsregcmd.exe /statusRelevante Felder in der Ausgabe:

| Attribut | Erwarteter Wert | Bedeutung |

| AzureAdJoined | Yes | Gerät ist Microsoft Entra Joined |

| DomainJoined | Yes (bei Hybrid) | Gerät ist Microsoft Entra Hybrid Joined |

| AzureAdPrt | Yes | Primary Refresh Token vorhanden |

| TenantId | Tenant-GUID | Zeigt den verbundenen Tenant |

Steht AzureAdPrt: NO, ist kein gültiges Primary Refresh Token (PRT) vorhanden und der Microsoft Entra Global Secure Access (GSA) Client kann sich nicht authentifizieren. Typische Ursachen sind ein nicht korrekt eingebundenes Gerät, fehlende Netzwerkverbindung zu den Microsoft Entra Authentifizierungsendpunkten oder bedingte Zugriffsrichtlinien, welche die Anmeldung blockieren.

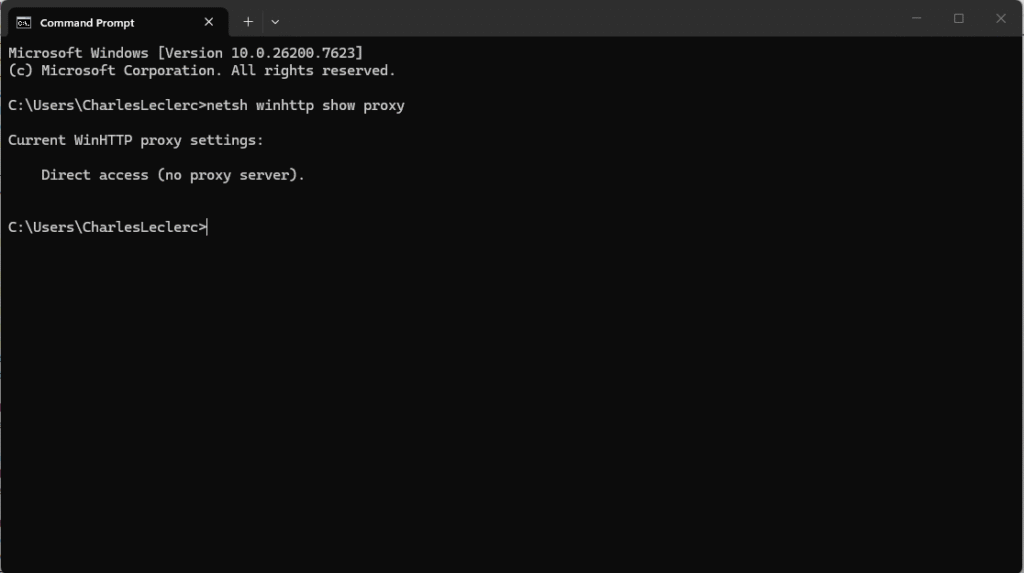

Proxy Konfiguration prüfen

Ist ein Proxy konfiguriert, müssen die Microsoft Entra Global Secure Access Endpunkte als Ausnahmen definiert sein. Die erforderlichen Endpunkte und IP Bereiche sind im folgenden Microsoft Learn Artikel aufgeführt: Anwesenheitspunkte und IP-Adressen in Global Secure Access – Global Secure Access | Microsoft Learn

Proxy Konfiguration prüfen:

netsh winhttp show proxy

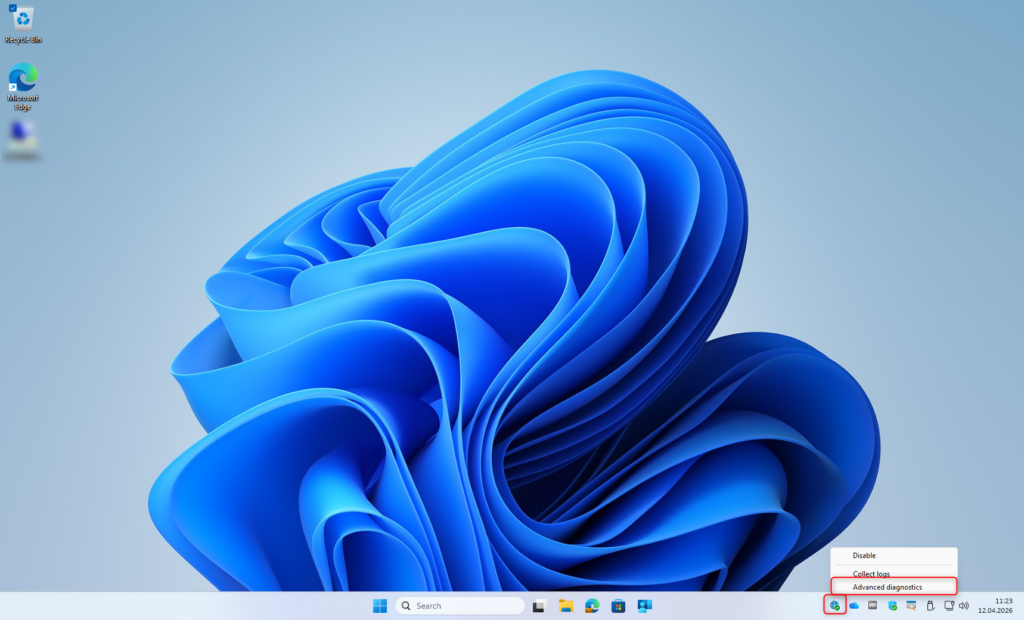

Advanced Diagnostics Tools

Der Microsoft Entra Global Secure Access (GSA) Client stellt mit den Advanced Diagnostics Tools eine integrierte Analyseumgebung zur Verfügung. Diese ermöglicht die Überprüfung von Konnektivität, Policy Verarbeitung, DNS Verhalten sowie des tatsächlichen Netzwerkverkehrs direkt auf dem Client. Das Tool ist über das Symbol des Microsoft Entra Global Secure Access Clients in der Taskleiste erreichbar:

Microsoft Entra Global Secure Access Client > Rechtsklick auf das Symbol in der Taskleiste > Advanced Diagnostics

Die folgenden Abschnitte beschreiben die Funktionen des Tools und deren Einsatz im Troubleshooting.

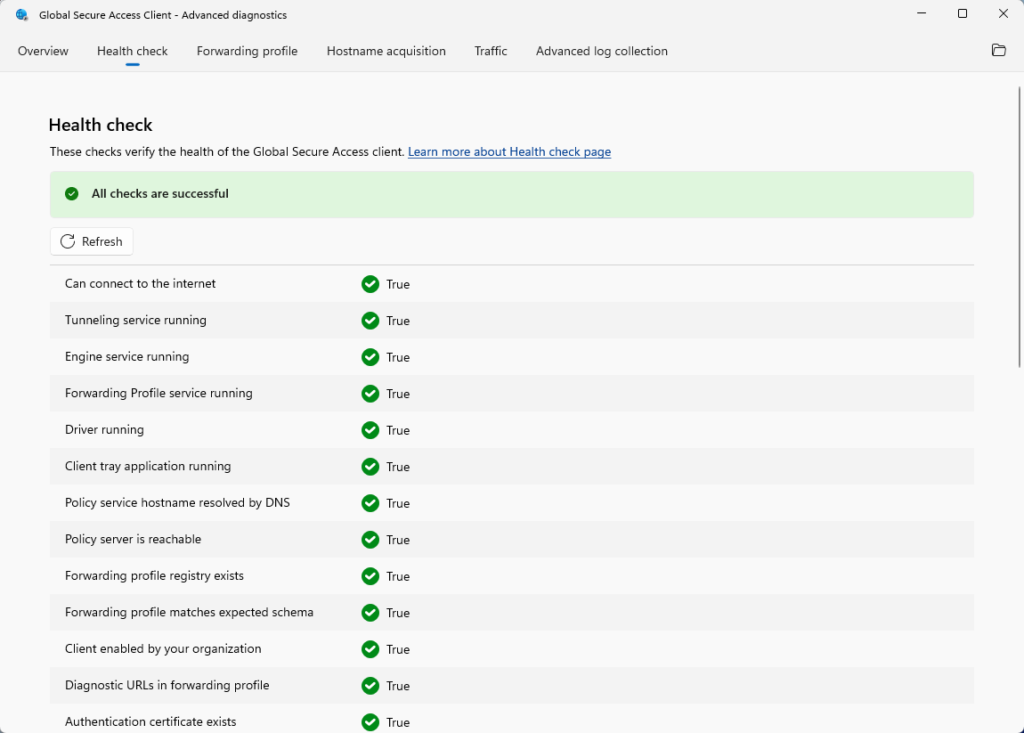

Health Check

Der Health Check im Advanced Diagnostics Tool führt automatisierte Prüfungen zur Konnektivität und Funktion des Microsoft Entra Global Secure Access (GSA) Clients durch. Die einzelnen Prüfungen bauen teilweise aufeinander auf. Zuerst sollte der jeweils erste erkannte Fehler behoben werden, anschliessend kann die Auswertung über Refresh erneut ausgeführt werden.

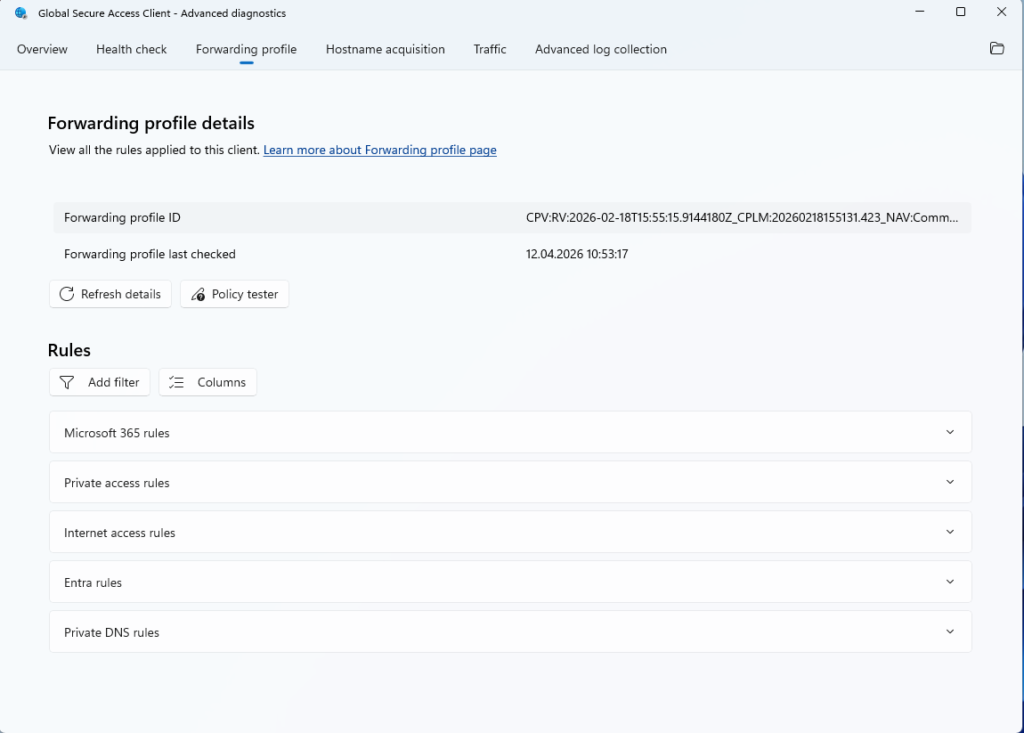

Forwarding Profile

Im Register Forwarding profile werden alle aktiven Regeln des Microsoft Entra Global Secure Access (GSA) Clients angezeigt. Die Darstellung erfolgt gruppiert nach den Datenverkehrsweiterleitungsprofilen Microsoft 365, Private Access und Internet Access.

Pro Regel sind die Zieladresse (IP oder FQDN), das Protokoll, der Port sowie die Aktion (Tunnel oder Bypass) ersichtlich.

Mit dem Policy tester kann geprüft werden, welche Regel für ein bestimmtes Ziel angewendet wird. Nach Eingabe einer Zieladresse (FQDN oder IP) zeigt der Client an, ob der Datenverkehr getunnelt oder direkt weitergeleitet wird.

Über Refresh details werden die angezeigten Daten aus dem Client Cache aktualisiert, falls sich das Datenverkehrsweiterleitungsprofil seit der letzten Anzeige geändert hat.

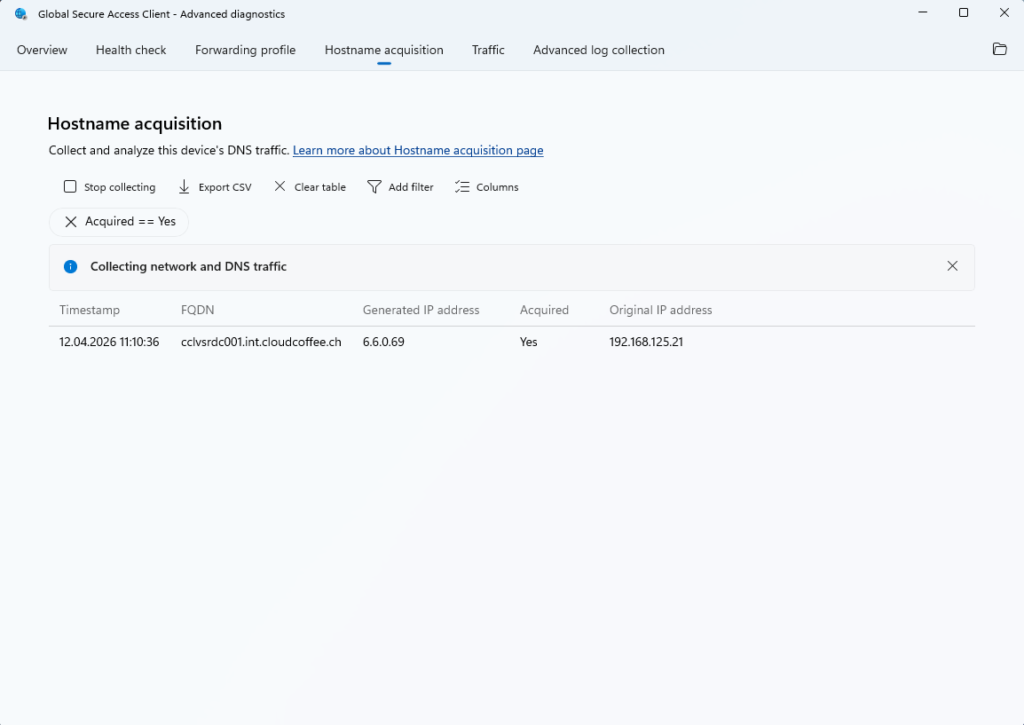

Hostname Acquisition

Im Register Hostname acquisition wird in Echtzeit angezeigt, welche FQDNs vom Microsoft Entra Global Secure Access (GSA) Client erfasst werden. Grundlage dafür sind die in den Datenverkehrsweiterleitungsprofilen definierten FQDN Regeln.

- Start collecting auswählen

- gewünschtes Verhalten oder Szenario auslösen

- Stop auswählen

Für jeden erfassten Hostnamen werden folgende Informationen angezeigt:

- Timestamp: Zeitpunkt der Erfassung

- FQDN: angefragter Hostname

- Generated IP address: intern generierte IP-Adresse

- Acquired (Yes/No): zeigt an, ob der Hostname durch eine Regel im Datenverkehrsweiterleitungsprofil erfasst wurde

- Original IP address: originale IPv4 Adresse aus der DNS Antwort

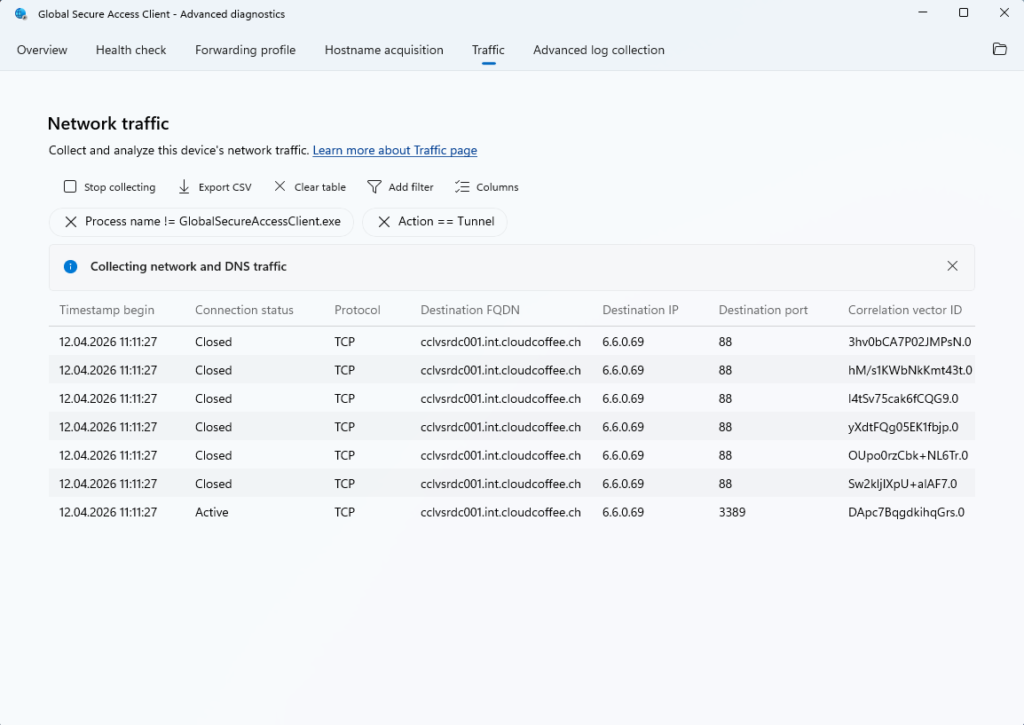

Traffic

Im Register Traffic wird in Echtzeit angezeigt, welche Verbindungen aufgebaut und wie diese verarbeitet werden.

Zur Analyse kann die Erfassung gestartet und ein Szenario gezielt reproduziert werden:

- Datenverkehr nach Bedarf filtern

- Start collecting auswählen

- gewünschtes Verhalten auslösen

- Stop auswählen

Für jede Verbindung stehen unter anderem folgende Informationen zur Verfügung:

- Timestamp: Zeitpunkt der Verbindung

- Connection status: Status der Verbindung

- Protocol: verwendetes Protokoll (TCP/UDP)

- Destination FQDN / IP: Zieladresse der Verbindung

- Destination port: Zielport

- Correlation vector ID: eindeutige ID zur Nachverfolgung der Verbindung

Die erfassten Daten können anschliessend als CSV Datei exportiert werden.

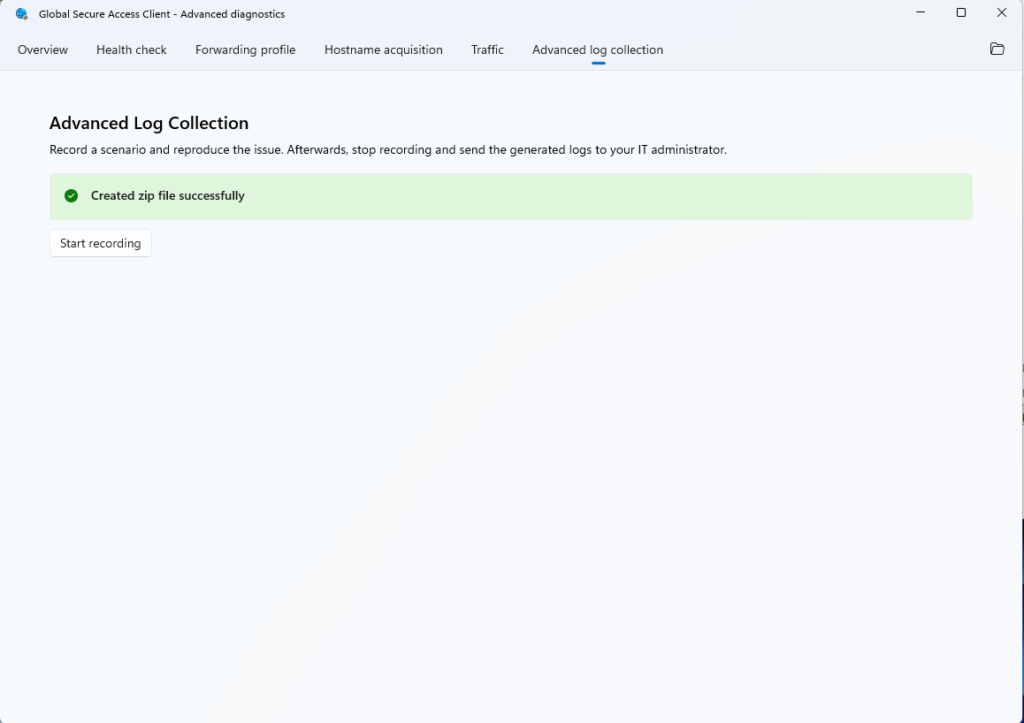

Advanced Log Collection

Die Advanced Log Collection ermöglicht die Erfassung detaillierter Diagnoseinformationen des Microsoft Entra Global Secure Access (GSA) Clients. Die aufgezeichneten Daten dienen der Analyse komplexer Szenarien und können für weiterführende Untersuchungen oder Support Cases verwendet werden.

Ablauf:

- Start recording auswählen

- Problem reproduzieren oder auf das erneute Auftreten warten

- Stop recording auswählen

Die aufgezeichneten Daten werden als ZIP Datei unter C:\Program Files\Global Secure Access Client\Logs gespeichert. Der Inhalt der ZIP Datei ist im folgenden Microsoft Learn Artikel beschrieben Problembehandlung des Global Secure Access Clients für Windows: Erweiterte Diagnose – Global Secure Access | Microsoft Learn

Typische Inhalte der ZIP Datei:

- GSA spezifische ETL Logs

- Ausgabe von dsregcmd /status

- JSON Policy

- NRPT Tabelle und Latenztest Ergebnisse

- Systeminformationen

- DNS Client Logs

- Installierte Anwendungen und IP Konfiguration

- Netzwerk Capture

- Ergebnisse des Health Checks

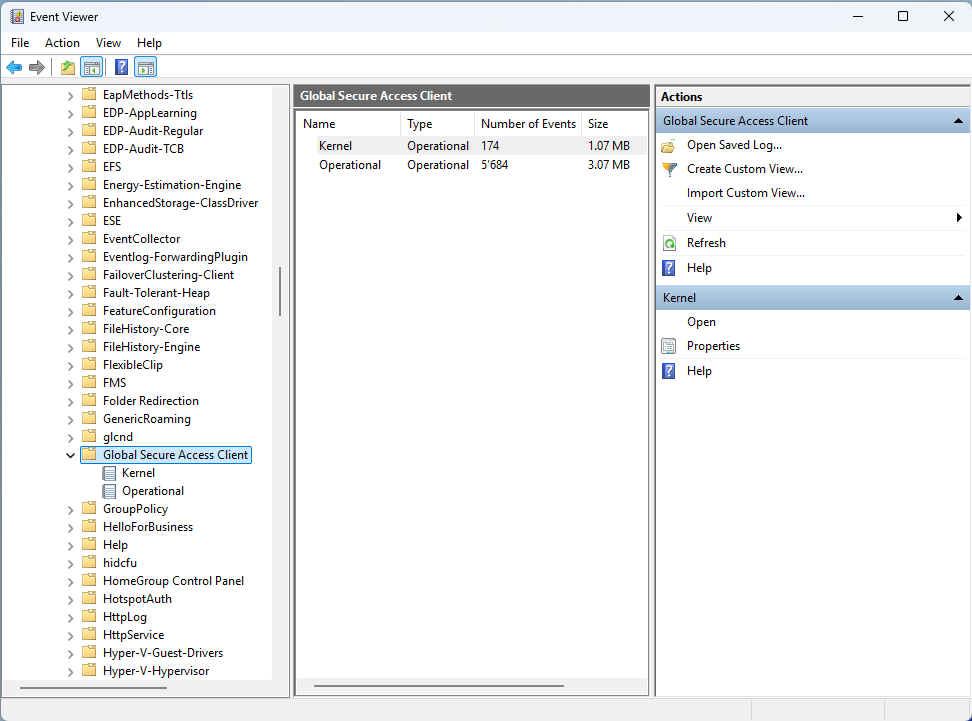

Ereignisanzeige analysieren

Die Windows Ereignisanzeige stellt detaillierte Protokolle für den Microsoft Entra Global Secure Access (GSA) Client bereit. Die Protokolle sind unter folgendem Pfad verfügbar:

Ereignisanzeige > Anwendungs- und Dienstprotokolle > Microsoft > Windows > Global Secure Access Client

Es stehen zwei Log Typen zur Verfügung:

- Operational: Clientseitige Ereignisse wie Verbindungsfehler, Authentifizierungsprobleme und Statusänderungen

- Kernel: Ereignisse des Kernel Mode Treibers

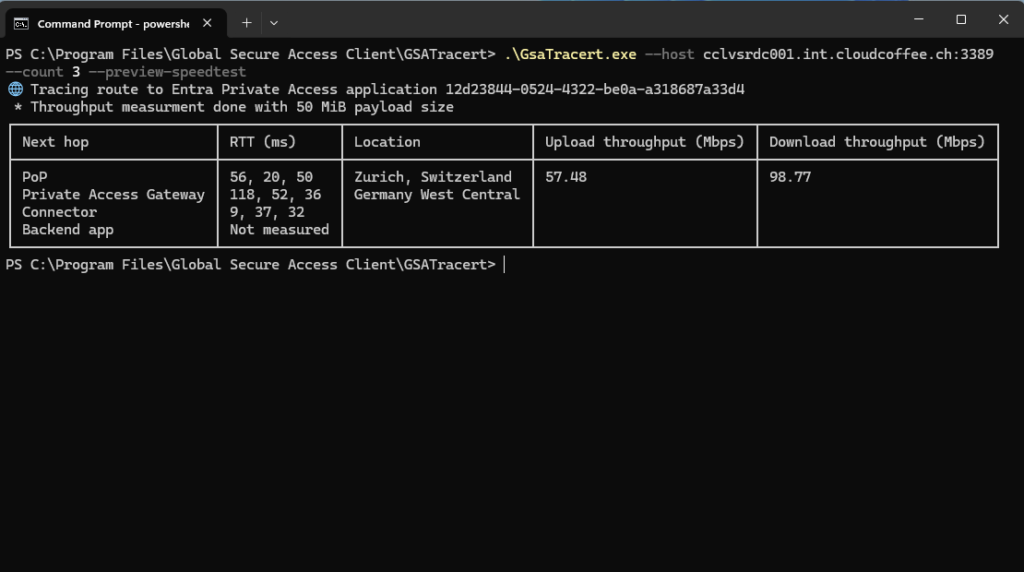

TraceRT Analyse im Client

Ab Version 2.24.117 enthält der Microsoft Entra Global Secure Access (GSA) Client ein eigenes Traceroute Tool zur Analyse von Verbindungswegen und Latenzen. Das Tool zeigt zusätzlich den Latenz Engpass im Verbindungsweg (RTT bottleneck) sowie den verwendeten Global Secure Access Edge Standort (PoP location).

Speicherort: C:\Program Files\Global Secure Access Client\GSATracert\GsaTracert.exe

Das Tool kann über verschiedene Parameter gesteuert werden:

- –app-id: Prüfung einer spezifischen Microsoft Entra Private Access Applikation über deren Application ID

- –host: Zielsystem als Hostname oder IP-Adresse inklusive optionalem Port

- –count: Anzahl der Durchläufe (1 bis 10)

- –log: Pfad zur Logdatei für die Ausgabe

- –preview-speedtest: Aktiviert eine experimentelle Messung des Datendurchsatzes zwischen Client und Service Edge

Troubleshooting im Microsoft Entra Admin Center

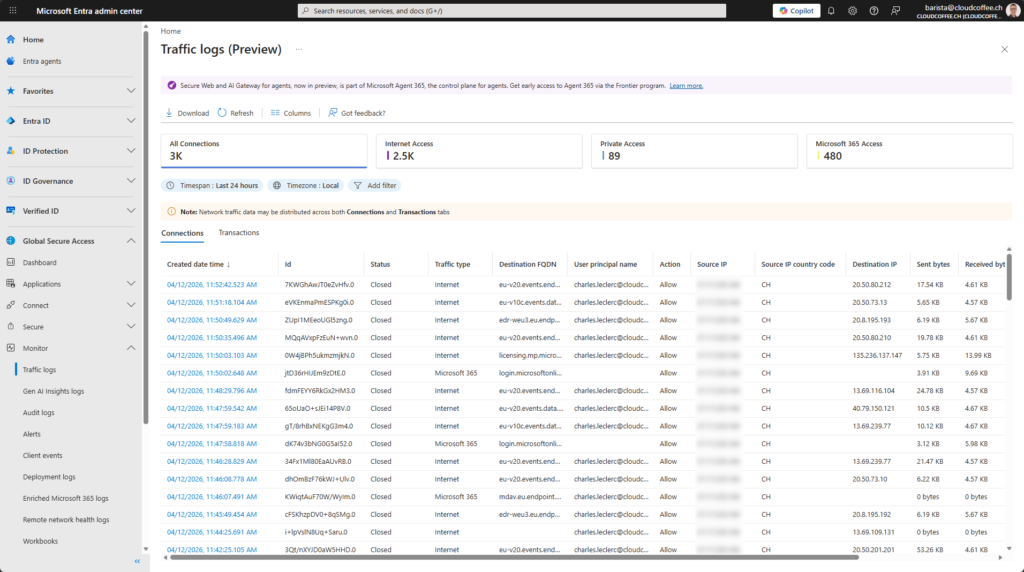

Datenverkehrsprotokolle

Die Datenverkehrsprotokolle zeigen den Netzwerkverkehr, der über den Microsoft Entra Global Secure Access (GSA) Dienst verarbeitet wurde. Sie ermöglichen die Analyse von Verbindungen und liefern Informationen zur Verarbeitung von Requests durch den GSA Dienst.

Microsoft Entra Admin Center (https://entra.microsoft.com) > Global sicherer Zugriff > Überwachen > Datenverkehrsprotokolle

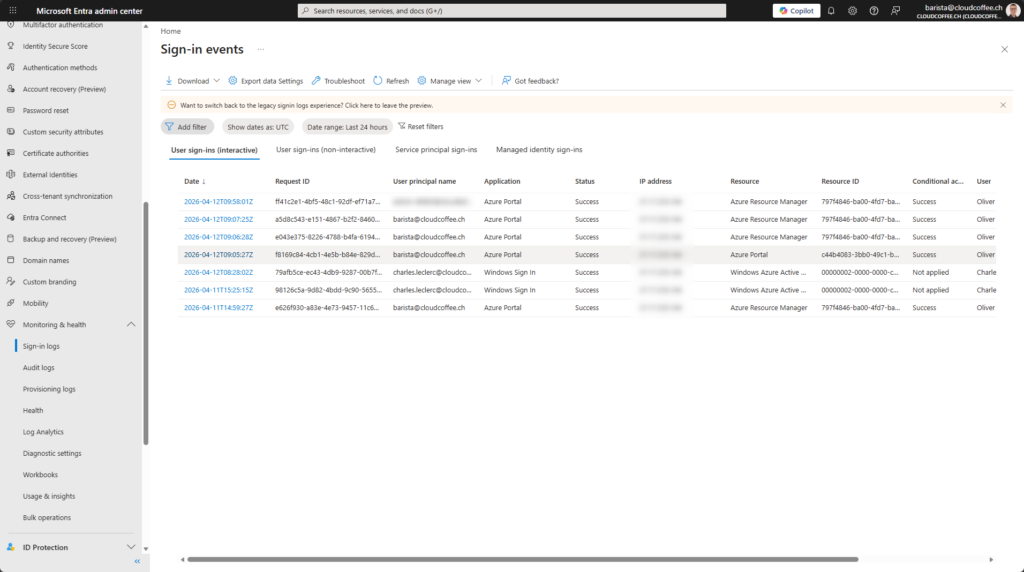

Authentifizierung und bedingter Zugriff

Die Microsoft Entra Anmeldeprotokolle ermöglichen die Analyse von Authentifizierungsereignissen. Sie liefern detaillierte Informationen zu erfolgreichen und fehlgeschlagenen Anmeldungen sowie zur Auswertung von bedingten Zugriffsrichtlinien.

Die Anmeldeprotokolle sind im Microsoft Entra Admin Center (https://entra.microsoft.com) > Entra ID > Überwachung und Integrität > Anmeldeprotokolle verfügbar:

Netzwerkkonformität für bedingten Zugriff

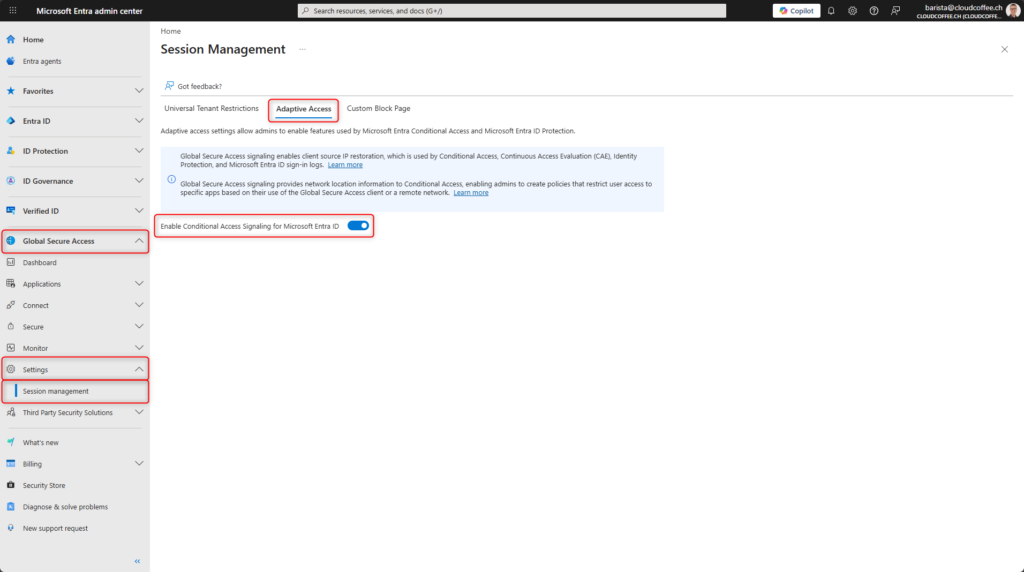

Damit der Netzwerkverkehr über Microsoft Entra Global Secure Access in den bedingten Zugriffsrichtlinien als Netzwerkkonform (Compliant Network) gilt, muss ZS Signalisierung aktiviert sein.

Microsoft Entra Admin Center (https://entra.microsoft.com) > Global sicherer Zugriff > Einstellungen > Sitzungsverwaltung > Adaptiver Zugriff aufrufen und Conditional Access-Signalisierung für Microsoft Entra ID aktivieren.

Fazit

Microsoft Entra Global Secure Access stellt Diagnosewerkzeuge zur gezielten Analyse von unerwartetem Verhalten bereit. Typische Ursachen sind nicht erreichbare Endpunkte, inkonsistente Datenverkehrsweiterleitungsprofile, Probleme bei der Authentifizierung sowie fehlerhafte Proxy Konfigurationen. Die Advanced Diagnostics Tools sowie die Datenverkehrs- und Anmeldeprotokolle im Microsoft Entra Admin Center liefern die notwendigen Informationen, um Fehlerursachen einzugrenzen.