Microsoft Entra Connect: Migration auf die anwendungsbasierte Authentifizierung (ABA)

Mit der Einführung der anwendungsbasierten Authentifizierung (Application Based Authentication, ABA) bringt Microsoft moderne Authentifizierungsmechanismen in Microsoft Entra Connect. Bislang authentifizierte sich der Synchronisierungsdienst über ein Dienstkonto, das ein lokal gespeichertes Kennwort zur Anmeldung bei Microsoft Entra ID verwendet. Ein Ansatz, der aus sicherheitstechnischer Sicht als veraltet und potenziell angreifbar gilt.

Die anwendungsbasierte Authentifizierung (ABA) ersetzt dieses Konto durch eine registrierte Anwendung in Microsoft Entra ID, die sich über den OAuth 2.0 Client Credential Flow authentifiziert. Die Anmeldung erfolgt dabei über ein von Microsoft Entra Connect automatisch hinterlegtes und verwaltetes Zertifikat. Dieser Wechsel bringt mehrere Vorteile mit sich: Zum einen wird die Angriffsfläche durch den Verzicht auf lokal gespeicherte Kennwörter reduziert, zum anderen entspricht die Lösung modernen Cloud-Sicherheitsstandards.

In diesem Beitrag wird die Migration von Microsoft Entra Connect vom klassischen Dienstkonto hin zur anwendungsbasierten Authentifizierung (ABA) Schritt für Schritt beschrieben.

Voraussetzungen und Lizenzierung

Lizenzen

Für den Einsatz von Microsoft Entra Connect ist Microsoft Entra ID Free, das in jedem Microsoft Tenant enthalten ist, ausreichend. Eine kostenpflichtige Lizenz ist für die Synchronisierung nicht erforderlich.

Rollen

Für die Installation und Konfiguration von Microsoft Entra Connect wird nach dem Prinzip der geringsten Berechtigungen folgende Rolle benötigt:

| Rolle | Berechtigung |

| Hybrididentitätsadministrator | Bereitstellung von Microsoft Entra Connect, Verwaltung der Verzeichnissynchronisierung |

Microsoft Entra Connect

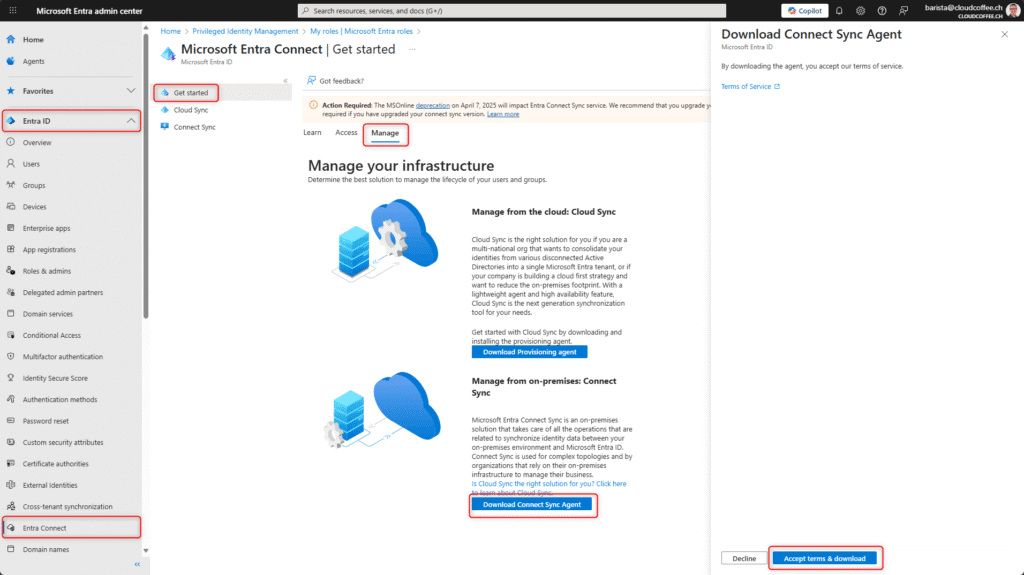

Für die Migration auf die anwendungsbasierte Authentifizierung (ABA) ist eine bestehende, funktionsfähige Microsoft Entra Connect Installation erforderlich. Anwendungsbasierte Authentifizierung (ABA) wird ab Version 2.5.76.0 (Allgemeine Verfügbarkeit, GA) unterstützt. Die aktuellste Version ist direkt im Microsoft Entra Admin Center (https://entra.microsoft.com) > Entra ID > Entra Connect > Erste Scrhitte > Verwalten > Connect-Synchronisierungs-Agent herunterladen > Bedingungen akzeptieren und herunterladen erhältlich.

Microsoft Entra Connector-Konto identifizieren

Das Microsoft Entra Connector-Konto wird zur Authentifizierung gegenüber Microsoft Entra ID verwendet und hat das Format Sync_*@tenant.onmicrosoft.com. Bei der Umstellung auf die anwendungsbasierte Authentifizierung (Application Based Authentication, ABA) wird dieses Konto automatisch entfernt. Es ist dennoch sinnvoll, das Microsoft Entra Connector-Konto vor der Migration zu identifizieren und danach zu prüfen, dass das Konto entfernt wurde.

Synchronization Service Manager > Operations > Eintrag mit *.onmicrosoft.com auswählen > Properties auswählen.

Unter Connectivity > UserName wird das aktuell verwendete Microsoft Entra Connector-Konto angezeigt. Der Benutzername für eine spätere Kontrolle notieren.

Zusätzlich lässt sich das Microsoft Entra Connector-Konto im Microsoft Entra Admin Center (https://entra.microsoft.com) > Entra ID > Benutzer auffinden.

Upgrade von Microsoft Entra Connect

Die zuvor heruntergeladene Installationsdatei AzureAdConnect.msi auf dem Server starten und Vorgang mit Upgrade starten.

Das Upgrade der Komponenten von Microsoft Entra Connect beginnt.

Anmeldung mit einem Konto durchführen, dem die Rolle Hybrididentitätsadministrator zugewiesen ist.

Konfiguration prüfen und mit einem Klick auf Upgrade starten.

Die Migration auf die anwendungsbasierte Authentifizierung (Application Based Authentication, ABA) erfolgt automatisch.

Nach kurzer Zeit ist der Upgrade von Microsoft Entra Connect erfolgreich abgeschlossen.

Überprüfung nach dem Upgrade

Microsoft Entra Connect

In den Einstellungen von Microsoft Entra Connect können nun die Details für die anwendungsbasierte Authentifizierung (Application Based Authentication, ABA) abgerufen werden.

Microsoft Entra Connect > Konfigurieren > Aktuelle Konfiguration anzeigen oder exportieren

Im Abschnitt Zertifikatsdetails werden die relevanten Informationen für die anwendungsbasierte Authentifizierung (ABA) angezeigt, z. B. der Hashwert des Zertifikats (1) und das Ablaufdatum des Zertifikats (2).

Mit der Einstellung Automatische Rotation Aktiviert wird sichergestellt, dass das Zertifikat vor Ablauf automatisch von Microsoft Entra Connect erneuert wird.

Microsoft Entra Admin Center

Während des Upgrades von Microsoft Entra Connect wird die Applikation ConnectSyncProvisioning_* automatisch erstellt.

Microsoft Entra Admin Center (https://entra.microsoft.com) > Entra ID > App-Registrierungen > Alle Anwendungen

Unter Zertifikate & Geheimnisse wird der Fingerabdruck (Thumbprint) aus der App-Registrierung angezeigt. Dieser Wert stimmt mit dem Fingerabdruck in den Einstellungen von Microsoft Entra Connect überein.

Synchronization Service Manager

Im Synchronization Service Manager > Operations sollten alle Vorgänge mit dem Status Success abgeschlossen sein.

Microsoft Entra Connector-Konto

Das zuvor identifizierte Microsoft Entra Connector-Konto wurde automatisch entfernt und im Microsoft Entra Admin Center (https://entra.microsoft.com) > Entra ID > Benutzer nicht mehr angezeigt.

Gut zu wissen

Anwendungszertifikat manuell rotieren

Falls erforderlich, lässt sich das Anwendungszertifikat manuell über Microsoft Entra Connect rotieren.

Microsoft Entra Connect > Konfigurieren > Rotieren des Anwendungszertifikats

Anmeldung mit einem Konto durchführen, dem die Rolle Hybrididentitätsadministrator zugewiesen ist.

Konfiguration prüfen und Anwendungszertifikat mit Klick auf Konfigurieren rotieren.

Das Anwendungszertifikat wurde erfolgreich rotiert.

Das neue Zertifikat wird unter Microsoft Entra Connect > Konfigurieren > Aktuelle Konfiguration anzeigen oder exportieren angezeigt.