Azure AD Connect: Migration von Passthrough Authentifizierung (PTA) zu Kennwort Hashsynchronisation (PHS)

Letzte Aktualisierung am 25. März 2023

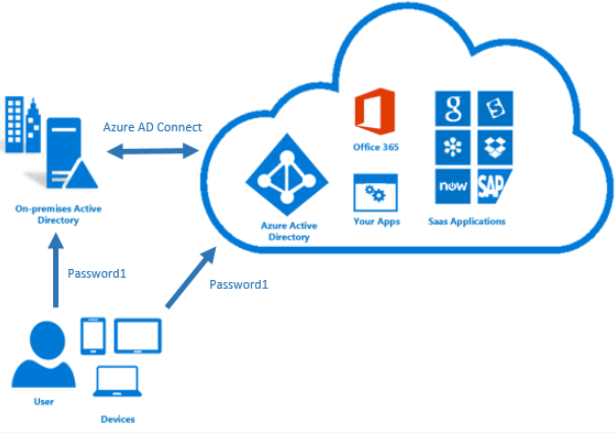

Durch die Migration von Passthrough Authentifizierung nach Password Hash Sync (Kennwort Hashsynchronisierung, PHS) werden die Kennwörter aus der lokalen Active Directory Instanz nach Azure AD synchronisiert.

Für die Benutzer ist dies ein erheblicher Komfortgewinn. Diese können sich fortan mit den gleichen Anmeldedaten (Benutzername, Kennwort und Optional mit Multi-Faktor Authentifizierung) anmelden.

Dies erhöht die Produktivität und senkt gleichzeitig die Kosten für den Benutzersupport.

Die Benutzeranmeldung mit dieser Methode funktioniert mit allen Azure AD integrierten Cloud Apps, selbst dann, wenn die lokale Active Directory Instanz online nicht erreichbar ist. Dies kann zum Beispiel infolge eines Internet- oder Stromunterbruches der Fall sein, aber genauso bei einem simplen Neustart der Services nach einem Windows Update.

Ein weitaus noch wichtigerer Vorteil der Password Hash Synchronization liegt in der Sicherheit. Microsoft arbeitet mit Darknet-Ermittlern und Justizbehörden zusammen um veröffentlichte Benutzeranmeldedaten herauszufinden. Wird ein Paar aus Benutzername und Kennwort gefunden, wird das entsprechende Azure AD Konto als «hohes Risiko» eingestuft und der Administrator informiert.

Wenn Du anstelle Azure AD Connect eine Installation von Azure Active Directory Cloud Sync durchführen willst, findest Du hier die Anleitung dazu:

Installation und Konfiguration Azure Active Directory Cloud Sync – cloudkaffee.ch

Password Hash Synchronization aktivieren

Zuerst müssen alle Password Hashes synchronisiert werden.

Erst wenn die Synchronisation erfolgreich war, wird in einem nächsten Schritt die Anmeldemethode umgestellt.

Hinweis:

Pro Stunde können rund 20’000 Hashes synchronisiert werden.

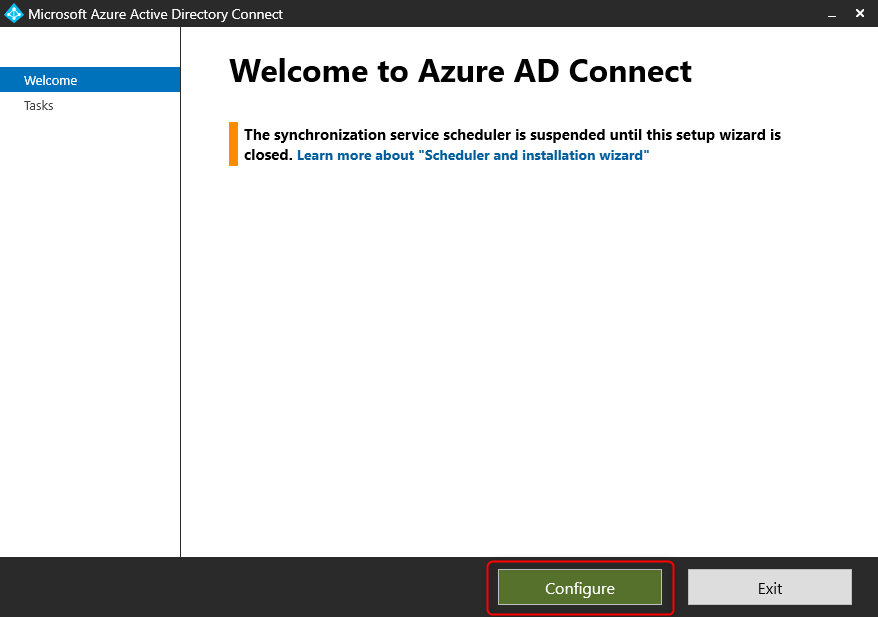

Um die Konfiguration zu beginnen, wird «Azure AD Connect» gestartet

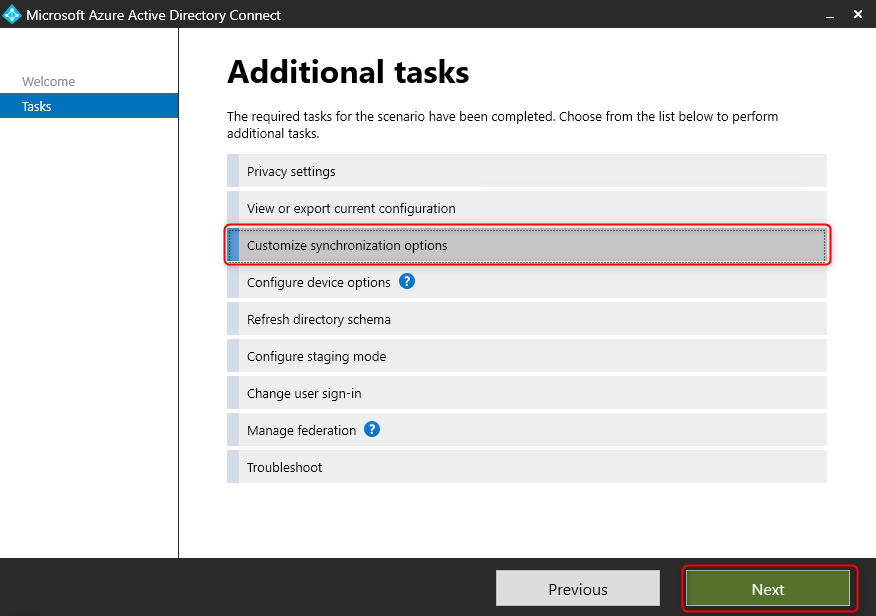

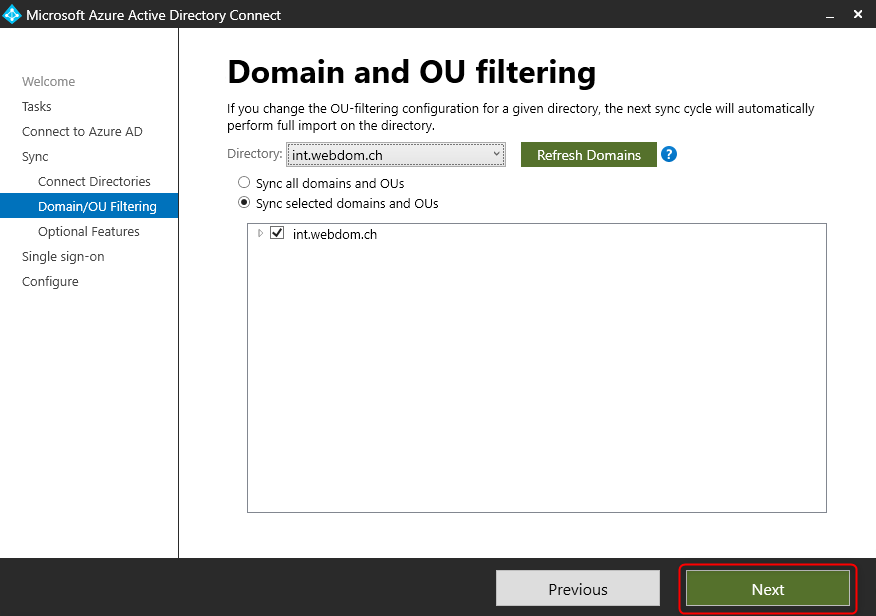

«Customize synchronization options» auswählen

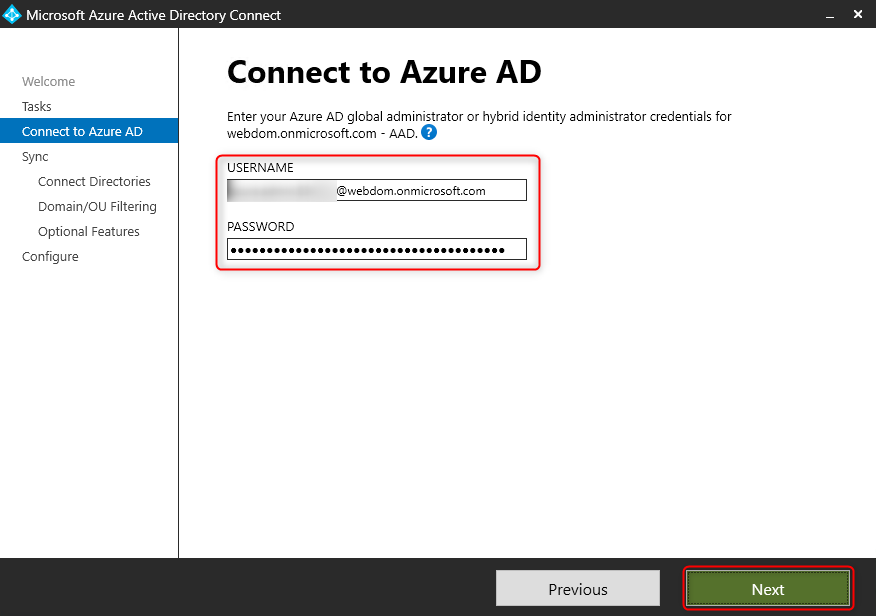

Die Anmeldung an Azure AD setzt einen Account mit globalen Administratoren Berechtigung voraus.

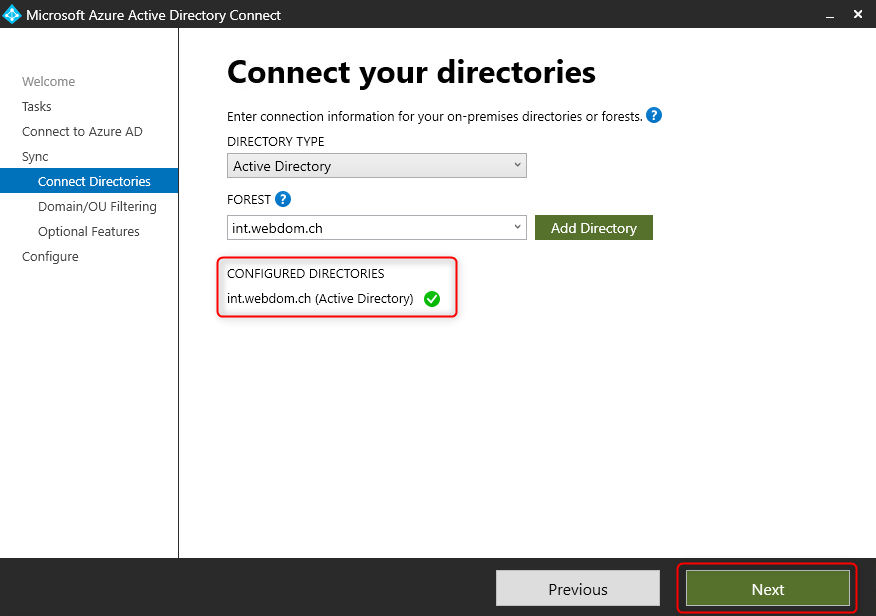

Die Verbindung zum on-premise Active Directory muss erfolgreich aufgebaut sein

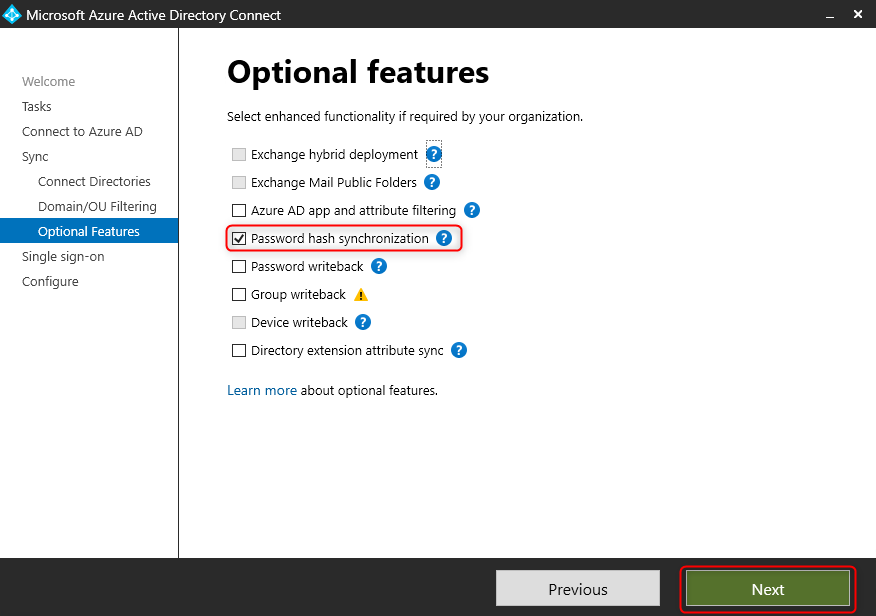

Option » Password Hash Synchronization » auswählen

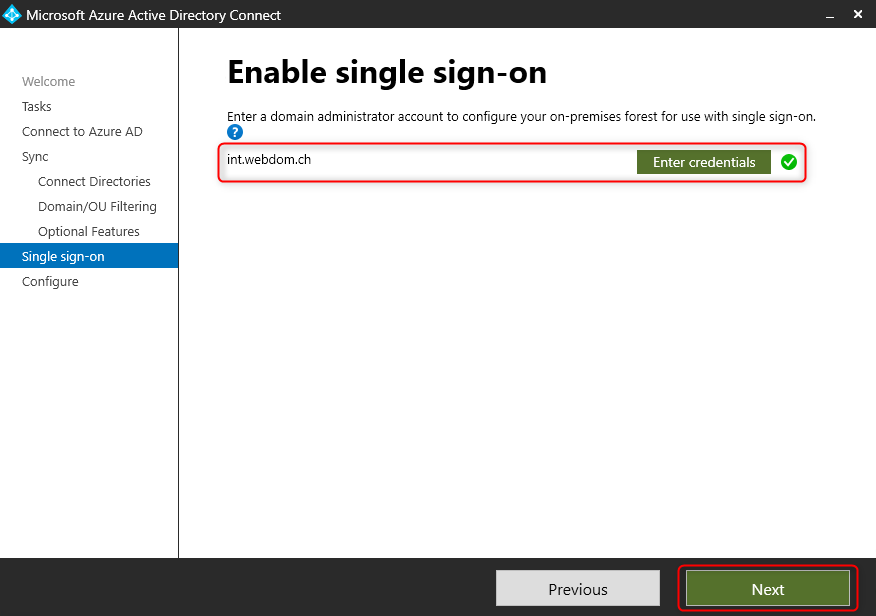

Single Sign On (Einmaliges Anmelden, SSO) erhöht den Benutzerkomfort und sollte aktiviert werden.

Wenn die Verbindung nicht erfolgreich hergestellt wurde, kann diese mit einem Benutzerkonto aus der on-premise Domäne und Domain Administrator Berechtigung hergestellt werden.

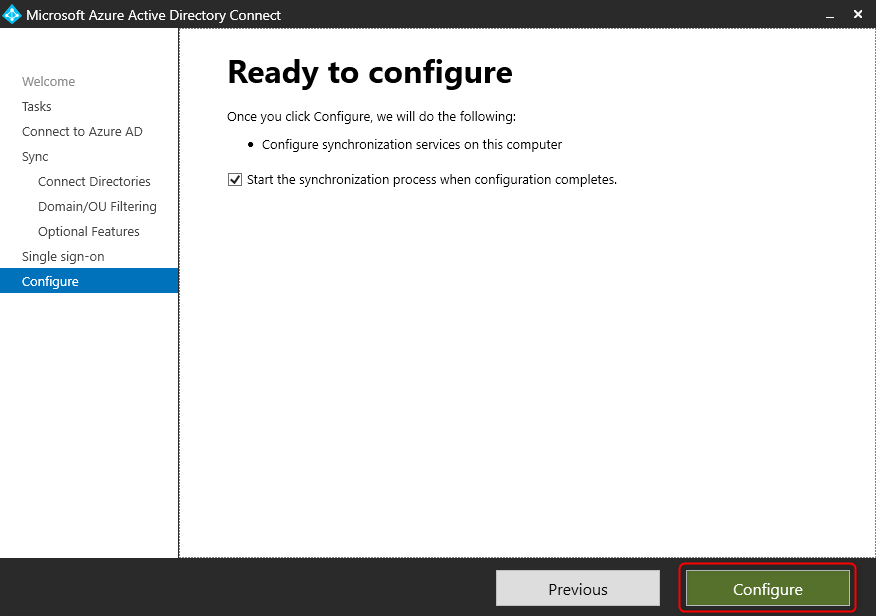

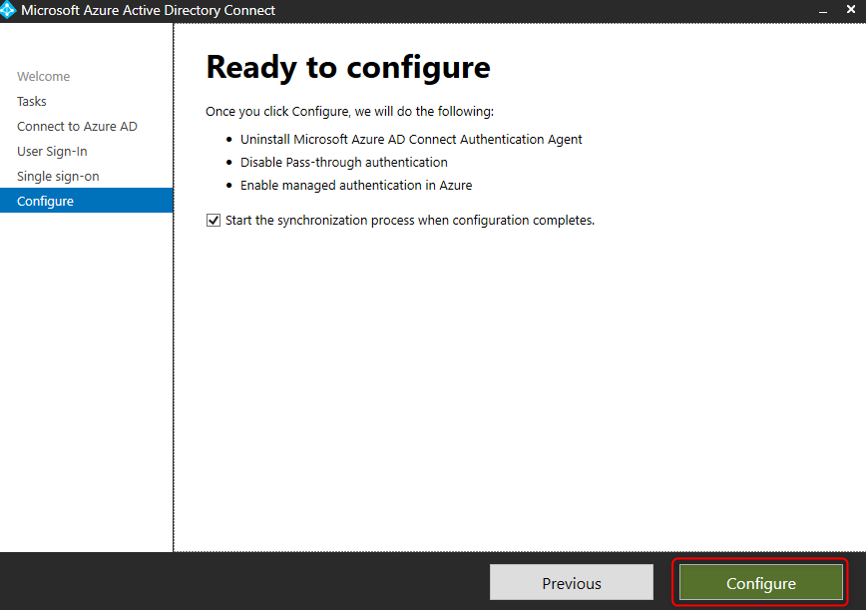

Die Einstellungen werden nun geprüft, ist alles korrekt, kann mit «Configure» die Konfiguration aktiviert werden.

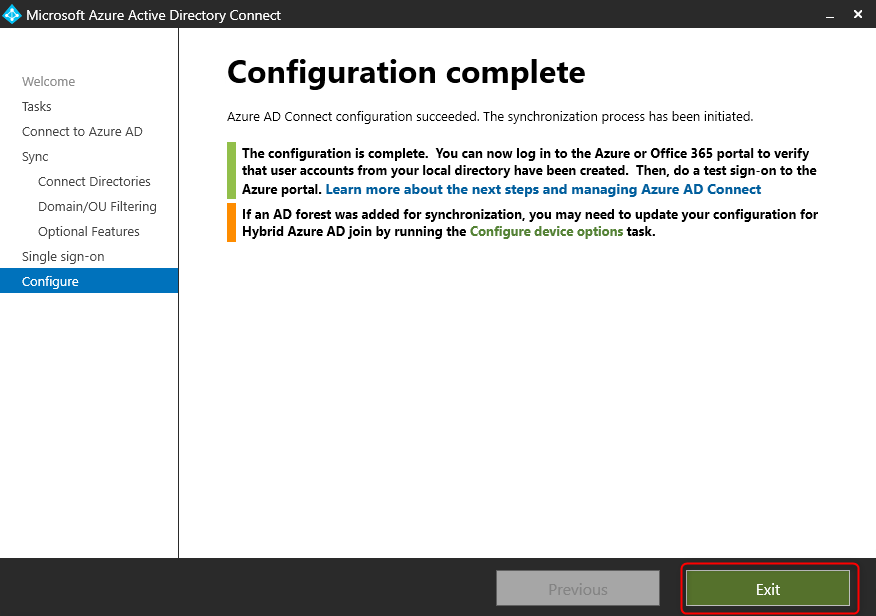

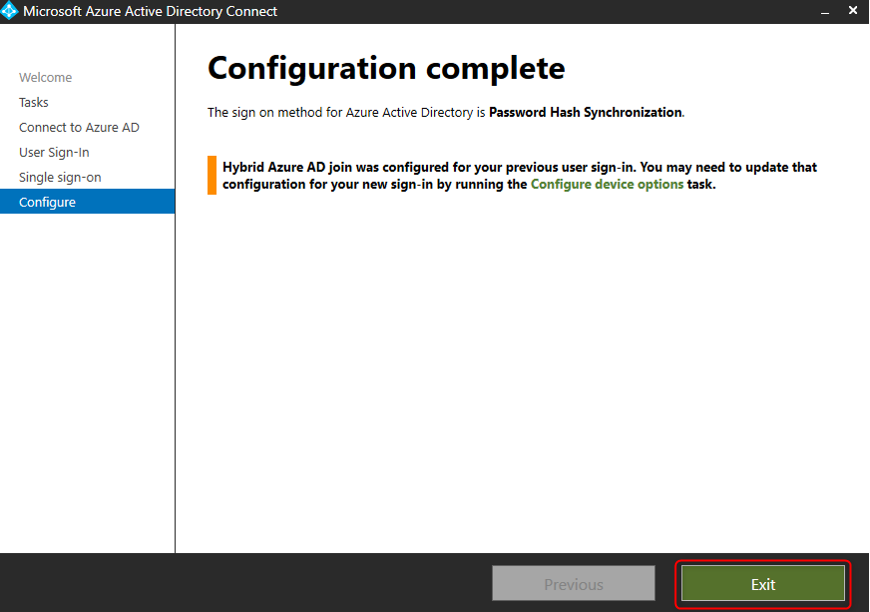

Nach Abschluss der Konfiguration muss das Fenster geschlossen werden, damit Azure AD Connect mit der Synchronisation beginnen kann.

Im Hintergrund werden jetzt die Password Hashes synchronisiert. Bevor die Umstellung der Anmeldemethode durchgeführt werden kann, muss der Abschluss der Password Hash Synchronization abgewartet werden.

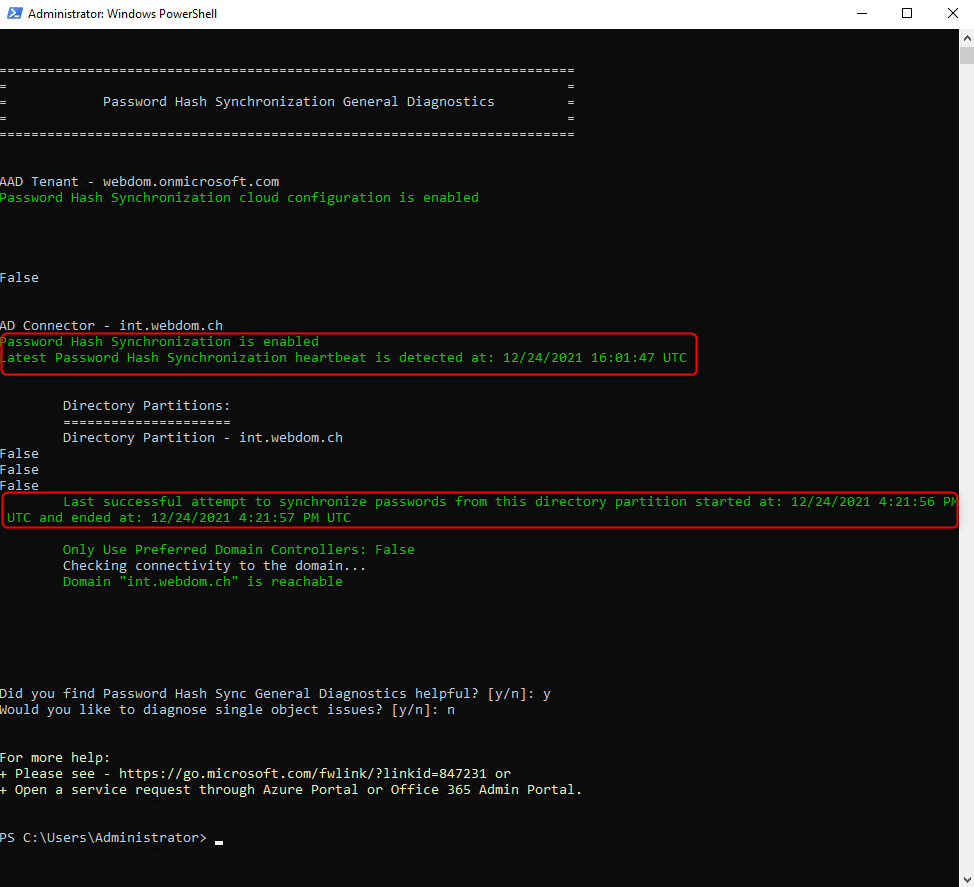

Status Password Hash Synchronization prüfen

Mit PowerShell kann geprüft werden, ob alle Password Hashes synchronisiert wurden. Der erfolgreiche Abschluss der Synchronisation ist eine Voraussetzung, bevor die Anmeldemethode umgestellt werden sollte.

PowerShell Session «als Administrator» auf dem Server mit installiertem Azure AD Connect öffnen und folgende Befehle ausführen:

Set-ExecutionPolicy RemoteSigned

Import-Module ADSyncDiagnostics

Invoke-ADSyncDiagnostics -PasswordSyncDer nachfolgende Output zeigt, dass die letzte Passwort Hash Synchronisation erfolgreich war.

Achtet darauf, dass der letzte Heartbeat nicht älter als 120 Minuten ist.

Alle Zeitangaben im Script sind in UTC.

Anmeldemethode umstellen

Nach erfolgreichem Password Hash Sync kann die Anmeldung von PTA (Passthrough Authentication) auf PHS (Password Hash Sync) umgestellt werden.

Da bereits sämtliche Hashes in den Vorbereitungen synchronisiert wurden, ist für den Benutzer kein Impact spürbar.

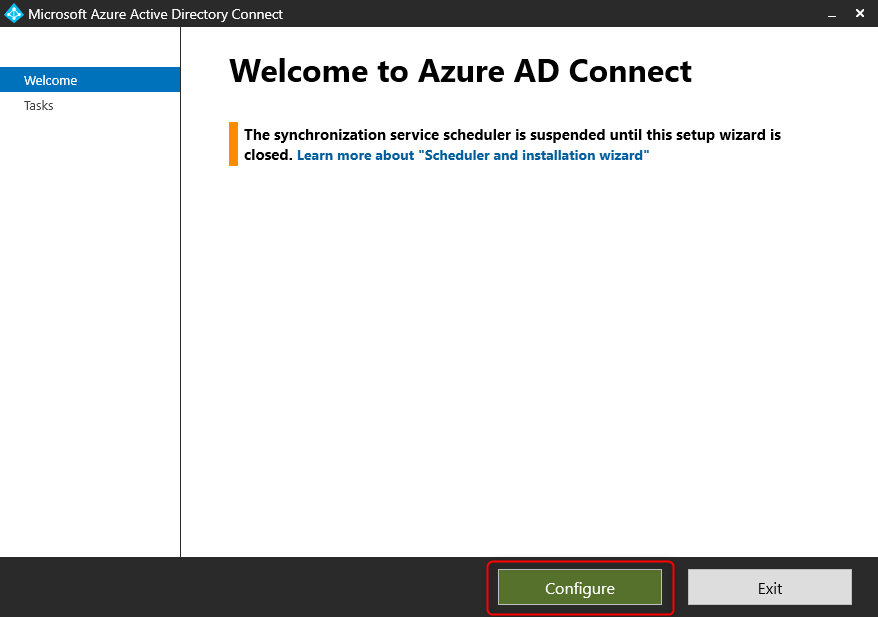

Um die Konfiguration zu beginnen, wird «Azure AD Connect» gestartet

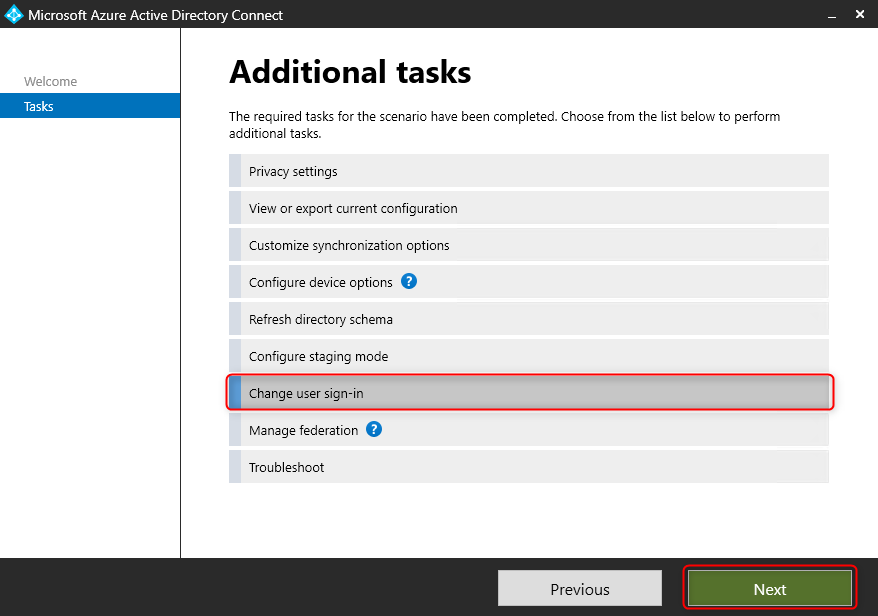

«Change user sign-in» auswählen

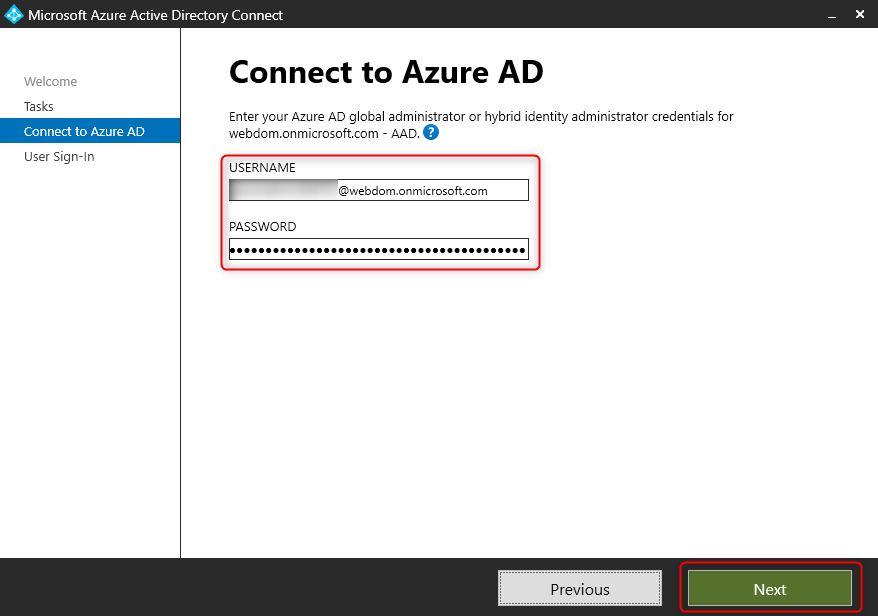

Die Anmeldung an Azure AD setzt einen Account mit globalen Administratoren Berechtigung voraus.

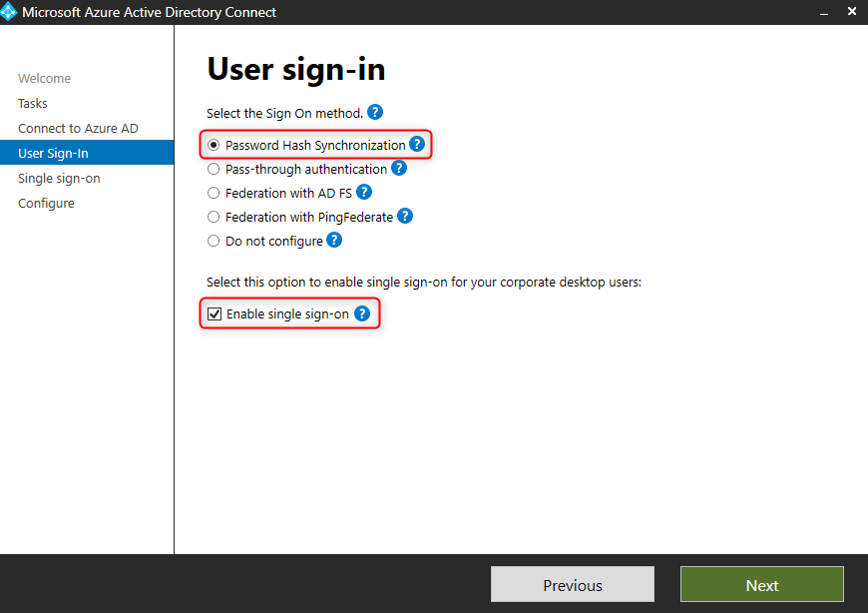

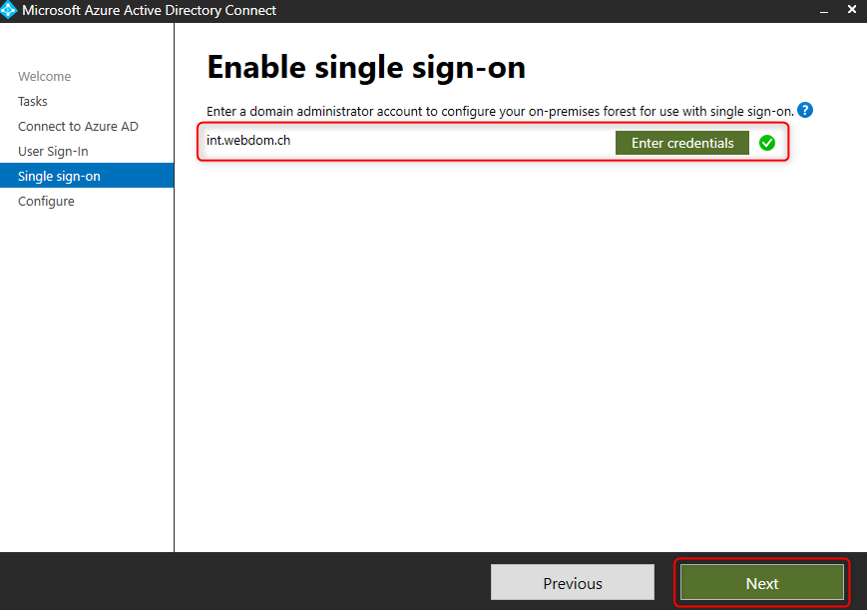

Anmeldemethode » Password Hash Synchronization » und «Enable single sign-on» auswählen

Single Sign On (Einmaliges Anmelden, SSO) erhöht den Benutzerkomfort und sollte aktiviert werden.

Die Einstellungen werden nun geprüft, ist alles korrekt, kann mit «Configure» die Konfiguration aktiviert werden.

Nach Abschluss der Konfiguration muss das Fenster geschlossen werden, damit Azure AD Connect mit der Synchronisation beginnen kann.

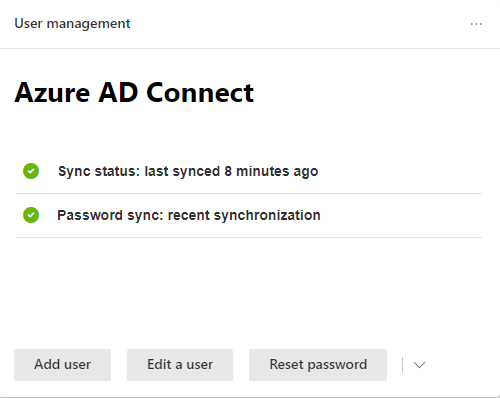

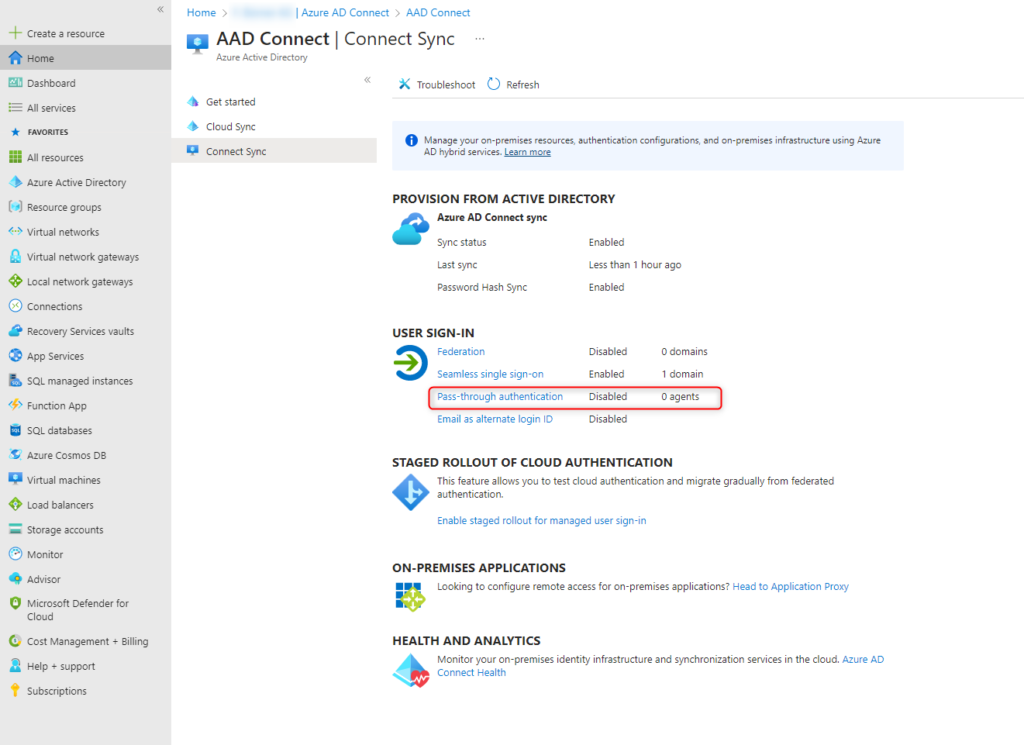

Kontrolle aktivierter Anmeldemethode

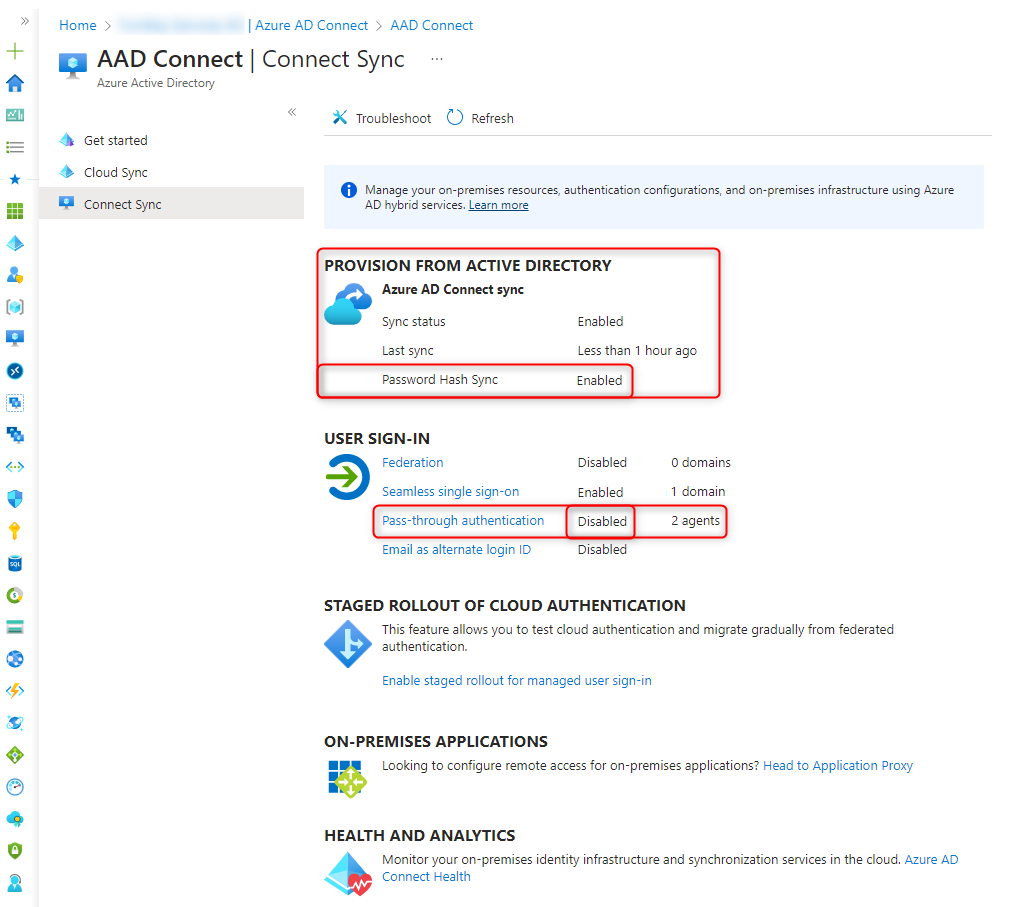

Im Azure Portal (https://portal.azure.com) kann geprüft werden, welche Anmeldemethode aktiviert ist.

Nach einem Wechsel der Anmeldemethode dauert es rund 15 Minuten, bis die Angaben korrekt angezeigt werden.

Azure Active Directory > Azure AD Connect > Connect Sync

Password Hash Sync ist aktiviert

Passthrough Authentifizierung ist deaktiviert

PTA Agent deinstallieren

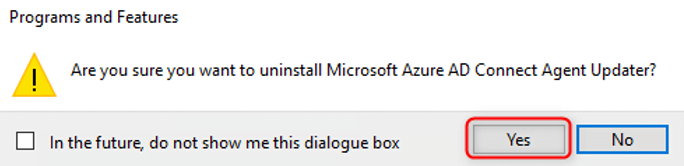

Nach erfolgreichem Login Test und 1 Woche Wartezeit kann der Passthrough Authentication Agent (PTA) von allen Servern deinstalliert werden.

Hierzu über die Systemsteuerung die Software

«Microsoft Azure AD Connect Agent Updater» deinstallieren

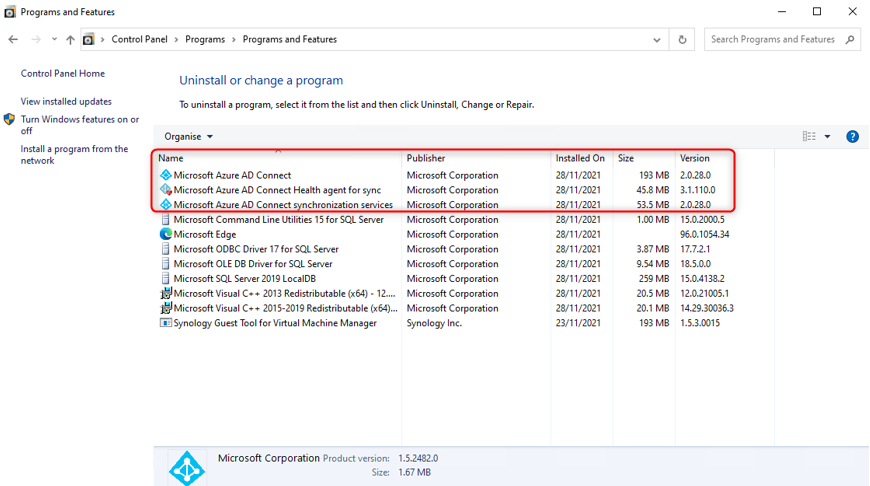

Nach erfolgreicher Deinstallation des Passthrough Authentication Agent (PTA) verbleiben die nachfolgenden Azure AD Connect Komponenten, welche weiterhin benötigt werden.

Nach 10 Tagen wird der Passthrough Authentication Agent in Azure AD Connect ebenfalls nicht mehr angezeigt.

Azure Active Directory > Azure AD Connect > Connect Sync

Fehlersuche und Fehlerbehebung

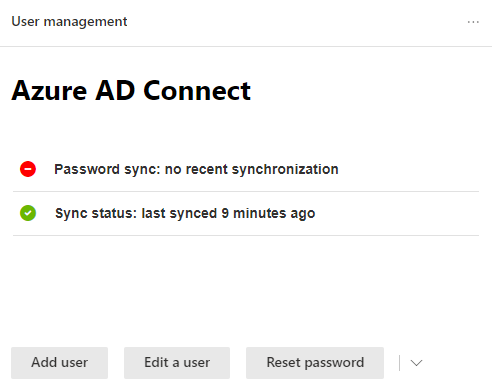

Password sync: no recent synchronization

Ein paar Tage nach der Umstellung der Anmeldemethode von Passthrough Authentication auf Password Hash Sync erschien im Microsoft 365 Admin Center die folgende Fehlermeldung

Password sync: no recent synchronization

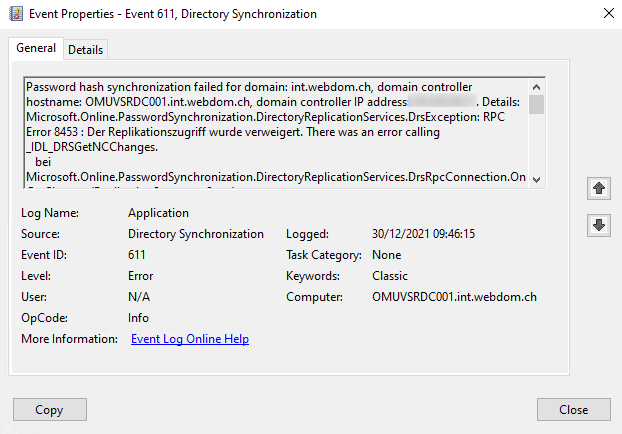

In der Ereignisanzeige wird regelmässig der folgende Fehler angezeigt

Event ID 611

Source Directory Synchronisation

Password hash synchronization failed for domain: int.webdom.ch

RPC Error 8453: Replication access was denied

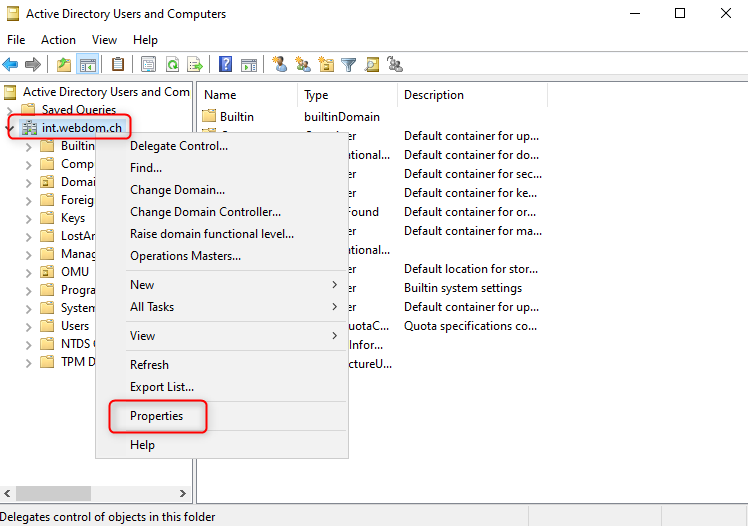

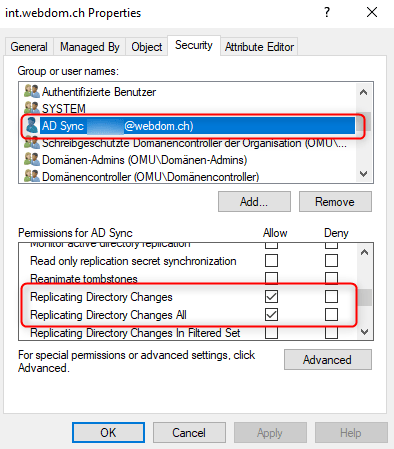

Die Ursache für den Fehler liegt in den Berechtigungen, die dem Benutzer zugewiesen sind, welcher die AD Synchronisierung durchführt.

Das Benutzerkonto benötigt folgende Berechtigungen:

- Replicating Directory Changes Allow

- Replicating Directory Changes All Allow

Bei der darauffolgenden Synchronisierung wird der Password Sync wieder erfolgreich durchgeführt.